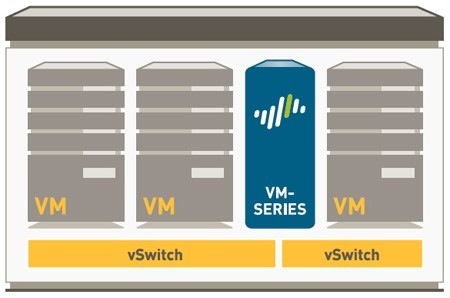

Кибератакам подвержена компания из любой сферы экономики. Попытки злоумышленников закрепиться внутри инфраструктуры оставляют следы — сетевые артефакты. Обнаружить их и снизить вероятность атаки позволяют системы анализа трафика (NTA-решения). Главное — правильно их использовать.

В этом посте мы пошагово покажем:

· как искать Tor-трафик, аномалии в LDAP и следы сканирований;

· выявлять нестандартное шифрование;

· обнаруживать SSH-туннели;

· определять туннели SOCKS5 и HTTP, вложенные протоколы, использование Meterpreter и удаленное выполнение команд (через WMI, удаленное создание сервисов или задач);

· анализировать протоколы и многое другое.