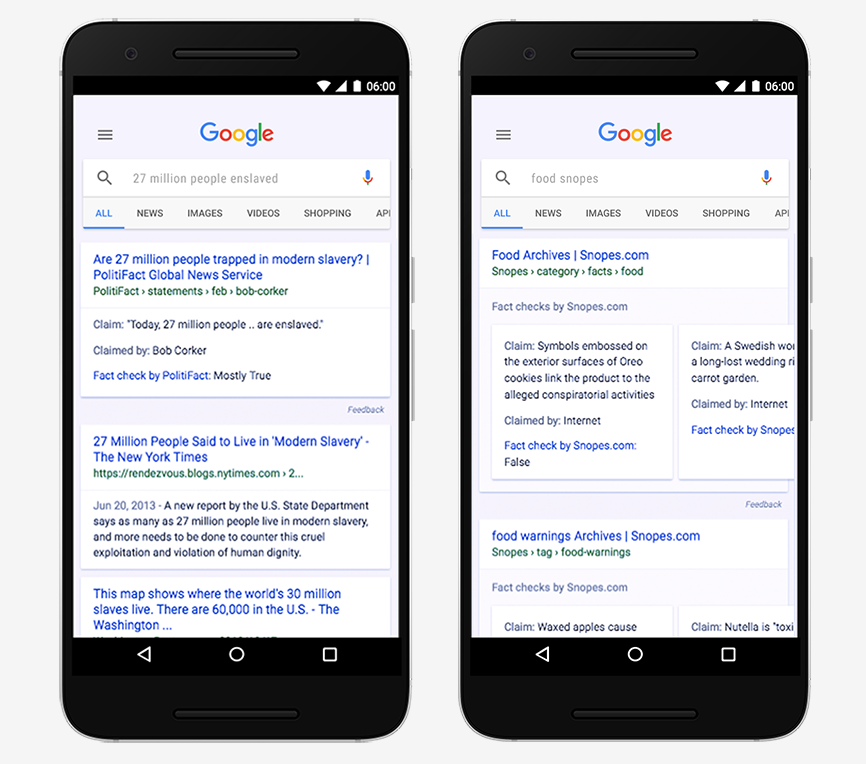

В своем блоге поисковый гигант Google объявил о глобальном запуске механизма проверки новостей на фейки и вбросы, таким образом вывод поисковой выдачи будет сразу снабжаться оценкой, которая может варьироваться от Истина до Ложь с промежуточными вариантами.

В пояснении к данному нововведению корпорация указывает, что причиной его появления стала президентская кампания в США 2016 года, в ходе которой сеть наводнили фейки всех мастей, форм и расцветок.

Медиа-гигант заявил, что не будет сам заниматься проверкой новостей, отдав это дело на аутсорс некоему «международному сообществу репортеров», включающему в себя 115 активных организаций по всему миру (и ни одного на территории РФ). Это означает, что данные организации будут оценивать правдивость выводимых пользователям поисковых результатов и информировать об этом прямо в списке поисковой выдачи, не утруждая пользователя самостоятельными проверками, поиском источников и сравнением мнений.

В пояснении к данному нововведению корпорация указывает, что причиной его появления стала президентская кампания в США 2016 года, в ходе которой сеть наводнили фейки всех мастей, форм и расцветок.

Медиа-гигант заявил, что не будет сам заниматься проверкой новостей, отдав это дело на аутсорс некоему «международному сообществу репортеров», включающему в себя 115 активных организаций по всему миру (и ни одного на территории РФ). Это означает, что данные организации будут оценивать правдивость выводимых пользователям поисковых результатов и информировать об этом прямо в списке поисковой выдачи, не утруждая пользователя самостоятельными проверками, поиском источников и сравнением мнений.