OpenAI обновила условия работы с ChatGPT. Теперь чат-бота нельзя просить бесконечно повторять одно и то же слово. Именно этот баг вызывал раскрытие обучающих данных модели.

OpenAI обновила условия работы с ChatGPT. Теперь чат-бота нельзя просить бесконечно повторять одно и то же слово. Именно этот баг вызывал раскрытие обучающих данных модели.

Сетевая безопасность? Да у нас на периметре роутер стоит и все нормально!

Благодаря многолетней работе в интеграторе я периодически сталкиваюсь с таким мнением, поэтому надеюсь, что популяризация данной темы поможет избежать проблем в виде каких-нибудь шифровальщиков хотя бы в паре компаний.

Итак, наш бизнес идет отлично, шляпы продаются, количество сотрудников увеличивается, формируются отдельные подразделения: маркетинг, продажи, логистика. Потребность в своих собственных корпоративных сервисах становится все сильнее. Для них мы арендуем дополнительное помещение, покупаем пару серверов с виртуализацией, чтобы было все как у людей, и получаем небольшого размера центр обработки данных (ЦОД). Соответственно, создаем ядро нашей корпоративной сети на базе стека хороших коммутаторов. Количество сотрудников значительно выросло и для обеспечения стабильной связи мы организуем инфраструктуру Wi-Fi с точками доступа и контроллером для управления.

Шляпы для собак становятся трендом и выгуливать собак без шляп становится «дурным тоном». А наш бизнес продолжает расти. Растет и количество сервисов, и, соответственно, размеры ЦОДа. Как ни странно, внимание к нашей компании со стороны регуляторов тоже увеличивается, но обо всем по порядку.

Мы, разумеется, находимся на пике технологий, и наш ультрасовременный ЦОД изобилует разного рода SDN (software-defined networking) и прочими оверлейными прелестями, но для логики обеспечения безопасности не столь важно, на каком уровне виртуализации находится сеть, поэтому мы не будем подробно на этом останавливаться. Просто будем иметь ввиду, что сказанное ниже так же относится и к сетям на базе SDN.

Прежде всего мы обзавелись специально обученными быстрыми коммутаторами, таким образом у нас появилось отдельное ядро сети ЦОДа, и теперь наша сеть делится на, собственно, сеть ЦОДа и на ЛВС для всего остального.

Для полного разделения сегментов ЦОДа даже на уровне маршрутизации мы создаем несколько VRF (Virtual Routing and Forwarding).

В рамках работы над улучшением конфиденциальности на платформе, Twitter обновила политику безопасности. В последнем выпуске компания сосредоточилась на сохранении приватных данных пользователей, а именно фото- и видеоматериалов.

Pornhub объявил об улучшениях в политике безопасности платформы. Площадка пообещала бороться со злоупотреблениями. В Pornhub намерены расширить команду модераторов, выпускать отчеты о прозрачности и внедрить биометрические технологии для проверки пользователей, загружающих видео.

Журналисты Vice выяснили, как подпольная индустрия злоупотребляет механизмами Instagram для удаления противоправного контента с целью цензуры и преследования пользователей. Специальные сервисы позволяют блокировать любые учетные записи Instagram, и некоторые зарабатывают на этом.

Английский термин compliance означает соответствие одному из высокоуровневых стандартов (таким как SOX, PCI DSS, Basel II, GLBA). Проводить проверку на соответствие этим документам необходимо для того, чтобы определить, насколько хорошо в вашей организации соблюдаются требования, описанные данными стандартами (разрешенная длина паролей, наличие внутренних регламентов и политик, время устранения уязвимостей и т. п.).

Английский термин compliance означает соответствие одному из высокоуровневых стандартов (таким как SOX, PCI DSS, Basel II, GLBA). Проводить проверку на соответствие этим документам необходимо для того, чтобы определить, насколько хорошо в вашей организации соблюдаются требования, описанные данными стандартами (разрешенная длина паролей, наличие внутренних регламентов и политик, время устранения уязвимостей и т. п.). С появлением первых средств защиты информации возникли первые насущные вопросы: как узнать, что возведенные баррикады работают и защищают? как быстрее реагировать на оповещения? как понять, какие угрозы удалось предотвратить? Работает ли наш файерволл, можно узнать, выполнив ICMP ping: если правила в ACL (access control list) работают, то ответов, содержащих echo reply, быть не должно. Можно через консоль устройства просмотреть журнал событий, разбирая сотни или тысячи строк вручную и пытаясь увидеть отраженную или выявленную угрозу.

С появлением первых средств защиты информации возникли первые насущные вопросы: как узнать, что возведенные баррикады работают и защищают? как быстрее реагировать на оповещения? как понять, какие угрозы удалось предотвратить? Работает ли наш файерволл, можно узнать, выполнив ICMP ping: если правила в ACL (access control list) работают, то ответов, содержащих echo reply, быть не должно. Можно через консоль устройства просмотреть журнал событий, разбирая сотни или тысячи строк вручную и пытаясь увидеть отраженную или выявленную угрозу. В данном топике я попытаюсь составить манул по разработке нормативной документации в области информационной безопасности для коммерческой структуры, опираясь на личный опыт и материалы из сети.

В данном топике я попытаюсь составить манул по разработке нормативной документации в области информационной безопасности для коммерческой структуры, опираясь на личный опыт и материалы из сети.

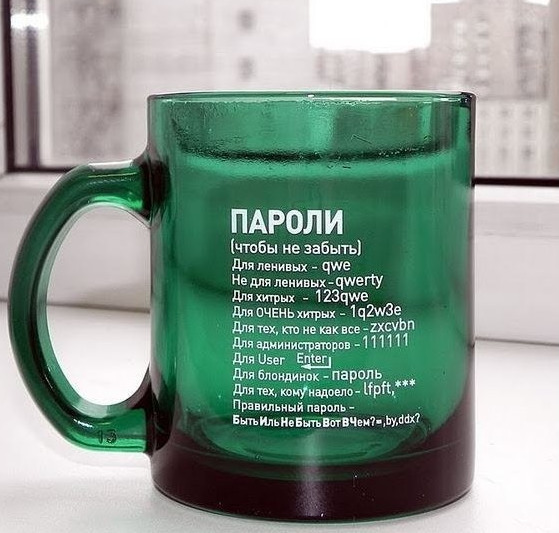

В сети регулярно появляются новости об очередной масштабной утечке паролей. Словари паролей все толще, инструментов для перебора больше, а пользователям все сложнее придумывать надежные пароли и запоминать их без посторонней помощи.

Новые исследования предлагают нам научные методы для создания сильных и удобных паролей. Ученые из Университета Карнеги-Меллона (CMU) выяснили, как создать парольную политику с человеческим лицом и не пожертвовать безопасностью. Мы перевели ключевые рекомендации CMU и дополнили их подборкой полезных инструментов для самостоятельной проверки паролей.

Многие из нас, работая в технологических компаниях различного масштаба не раз сталкивались с не самой комфортной политикой со стороны службы безопасности. И если ключ-карты, учет рабочего времени и мониторинг сетевой активности являются нормой, при условии, что компании есть что скрывать от конкурентов, то постоянная смена паролей — мероприятие весьма утомительное.

Многие из нас, работая в технологических компаниях различного масштаба не раз сталкивались с не самой комфортной политикой со стороны службы безопасности. И если ключ-карты, учет рабочего времени и мониторинг сетевой активности являются нормой, при условии, что компании есть что скрывать от конкурентов, то постоянная смена паролей — мероприятие весьма утомительное.