Привет, Хабр! Представляю вашему вниманию перевод статьи «The Most Expensive Lesson Of My Life: Details of SIM port hack» автора Sean Coonce.

В прошлую среду я потерял более 100000 долларов. Деньги испарились в течение 24 часов в результате «атаки на порт SIM-карты», которая вычистила мой счёт на Coinbase. С тех пор прошло четыре дня, и я опустошён. У меня нет аппетита; я не могу заснуть; я наполнен чувствами тревоги, совести и стыда.

Это был самый дорогой урок в моей жизни, и я хочу поделиться опытом и усвоенными уроками с как можно бо́льшим количеством людей. Моя цель — повысить осведомлённость людей о таких типах атак и мотивировать вас усилить безопасность вашей онлайн-личности.

Это всё ещё очень сыро (я до сих пор не рассказал об этом своей семье); пожалуйста, оставьте при себе осуждение наивных практик безопасности, рассказанных в этом посте.

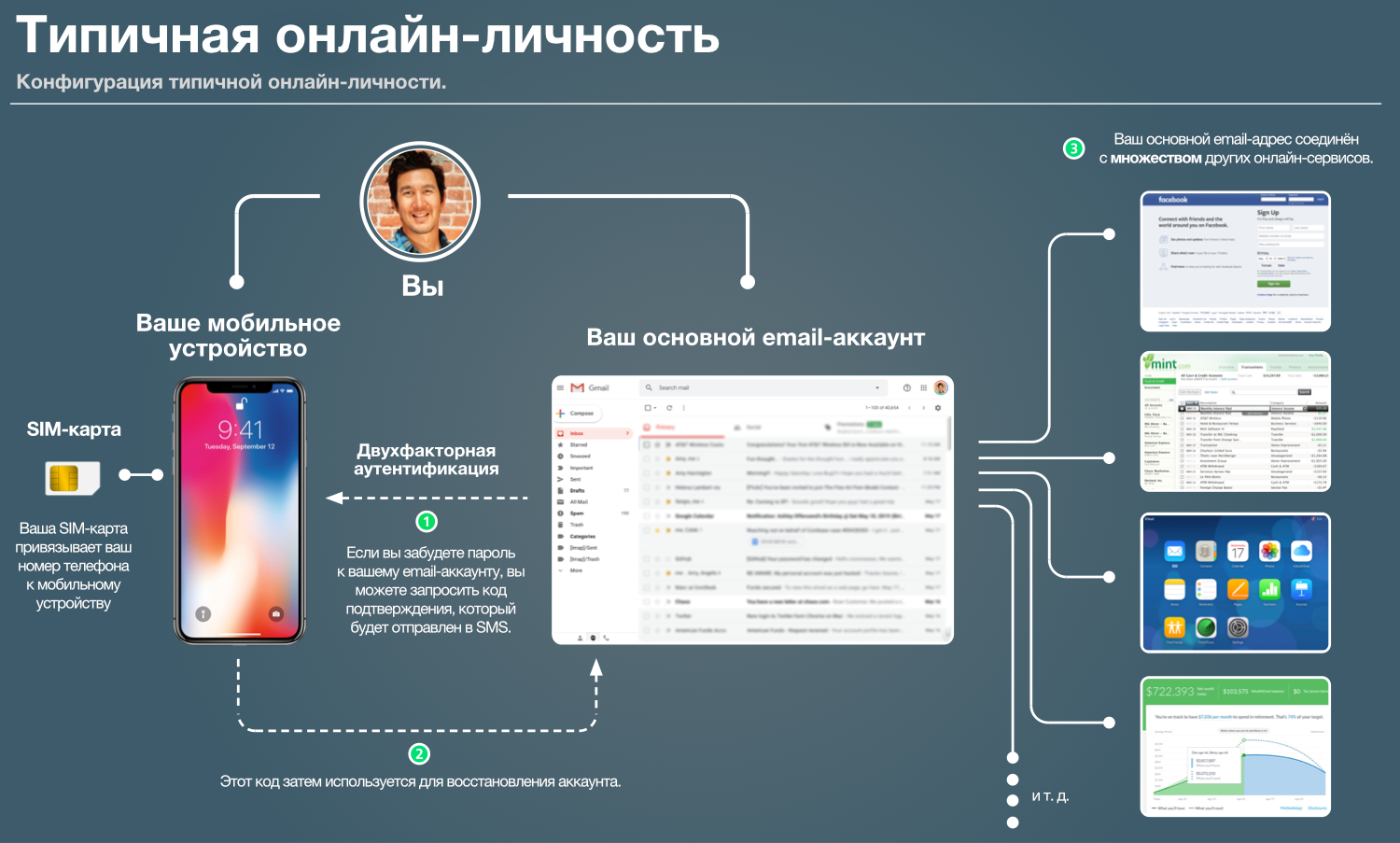

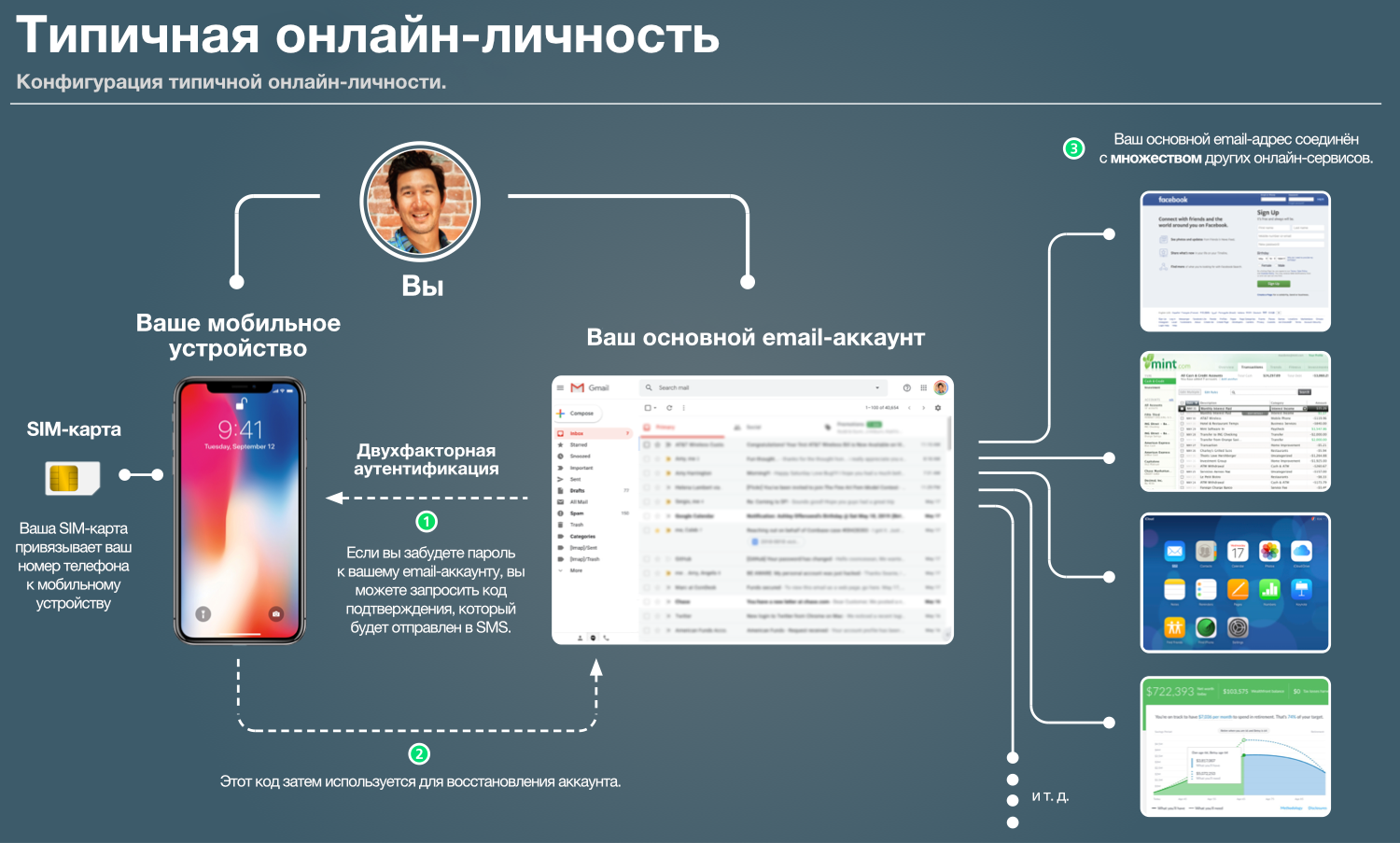

Вы можете спросить: «А что это вообще за атака на порт SIM-карты?» Чтобы описать атаку, давайте для начала рассмотрим типичную онлайн-личность. Диаграмма ниже должна быть знакома большинству из вас.

У многих из нас есть основной email-адрес, который соединён с ОГРОМНЫМ количеством других онлайн-аккаунтов. У многих из нас также есть мобильное устройство, которое может быть использовано для восстановления забытого пароля от email.

Одна из услуг, которую предлагают операторы связи клиентам — возможность портировать SIM-карту на другое устройство. Это позволяет клиента запросить перенос их номера телефона на новое устройство. В большинстве случаев это абсолютно законный процесс; это происходит, когда мы покупаем новый телефон, меняем оператора и т. д.

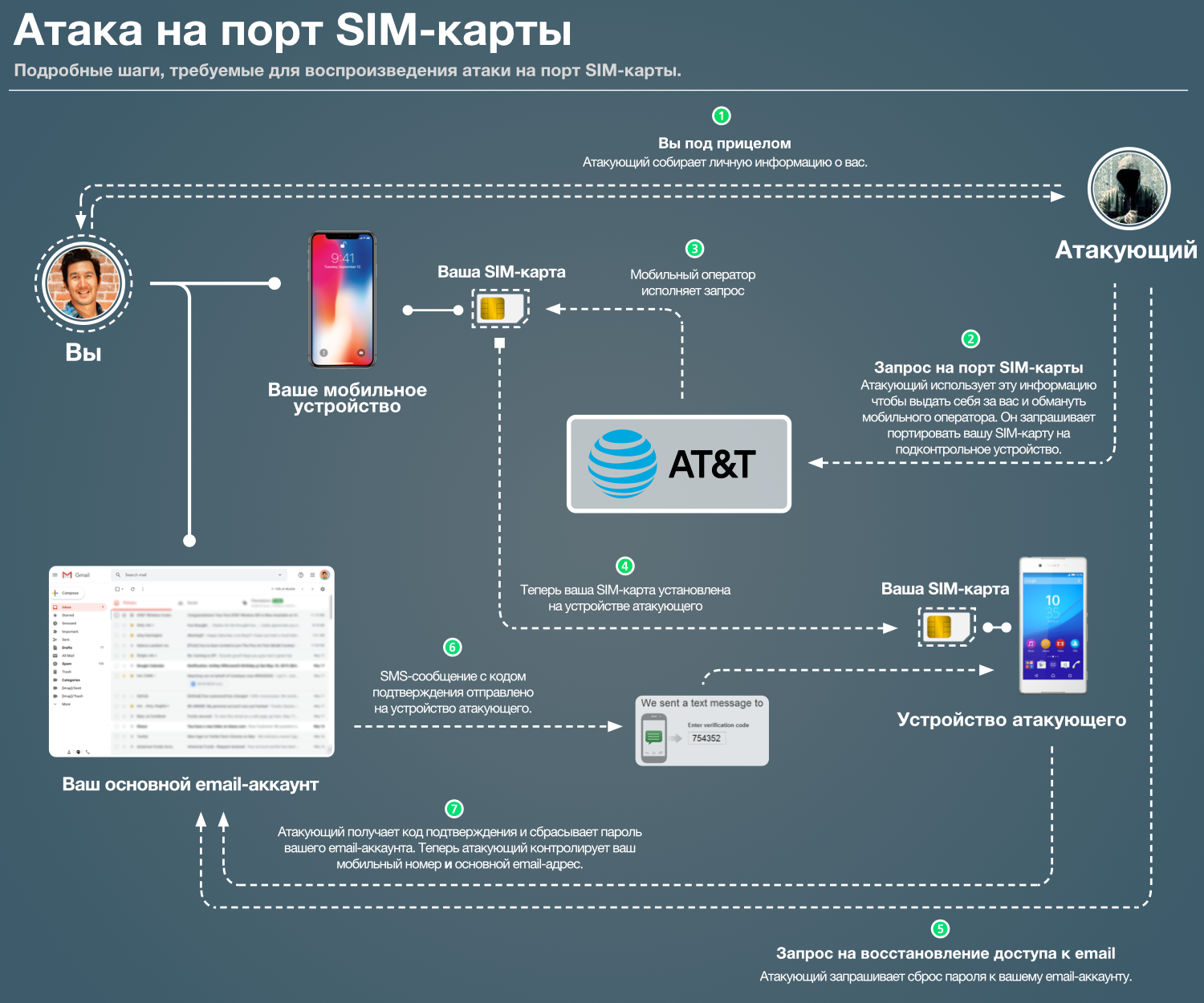

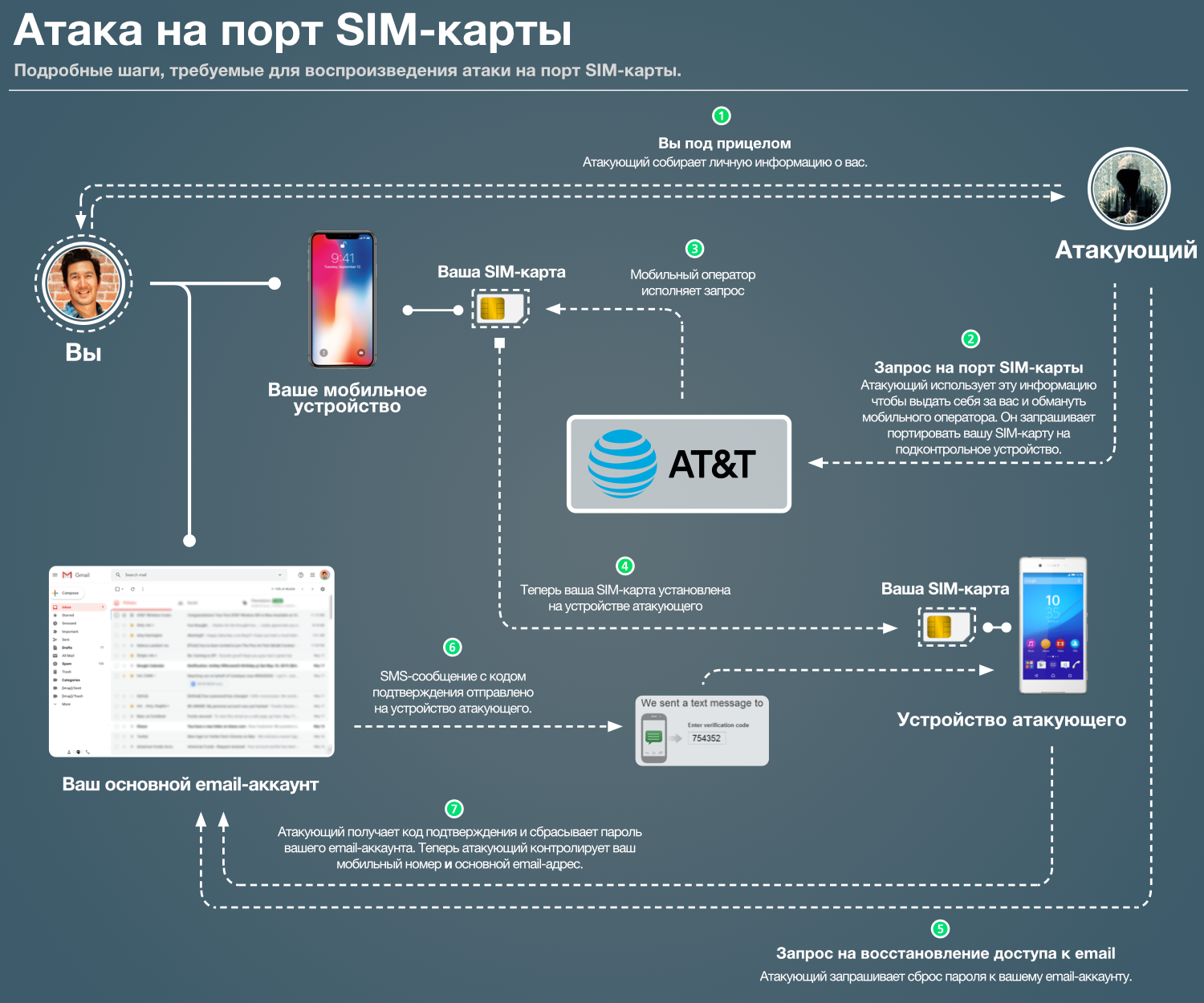

Однако, «атака на порт SIM-карты» — это вредоносный порт, произведённый из неавторизированного источника — атакующим. Атакующий портирует вашу SIM-карту на подконтрольный ему телефон. Затем атакующий начинает процесс сброса пароля на email-аккаунте. Код подтверждения отправляется на ваш номер телефона и перехватывается атакующим, так как он теперь контролирует вашу SIM-карту. Диаграмма ниже показывает атаку пошагово.

Как только атакующий получает доступ к вашему email-адресу, они начинают переходить от сервиса к сервису, где вы используете этот email-адрес (банки, социальные сети и т. д.) Если атакующий особенно вредный, он может закрыть вам доступ к вашим собственным аккаунтам и запросить плату на возвращение доступа.

Давайте отвлечёмся на минуту и подумаем о том объёме личной информации, привязанной к одному аккаунту Google:

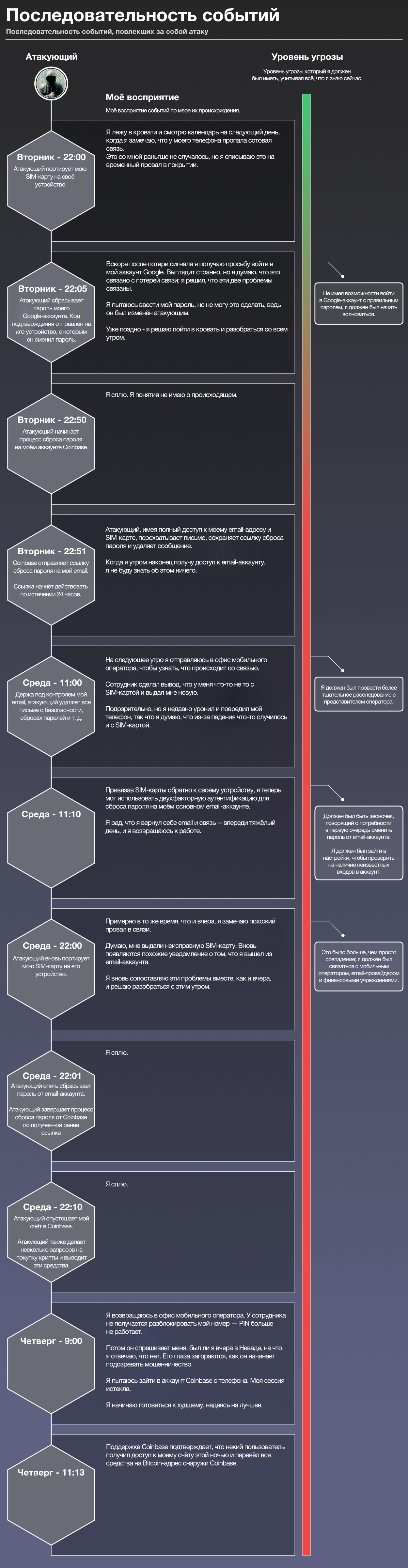

Чтобы лучше понять, как происходит атака и увидеть её размах, давайте окунёмся во временной график непосредственно этой атаки. Я хочу показать, как атака производилось, что я испытывал в это время и что вы можете сделать, чтобы защитить себя в случае появления подобных симптомов.

Временной график поделен на четыре части:

Это был самый дорогой урок в моей жизни. Я потерял значимую долю своего капитала за 24 часа; безвозвратно. Вот несколько советов, которые должны помочь другим лучше защитить себя:

Учитывая мои практики по защите устройства, я, наверное, заслуживаю быть взломанным — я понимаю это. От этого не становится легче, и осуждение только размывает смысл истории, который заключается в том, чтобы:

Я не могу перестать думать о маленьких, простых вещах, которые я мог бы сделать, чтобы защитить себя. Мои голова забита мыслями о том, «а что если бы...»

Однако, эти мысли бок о бок сопоставлены с двумя пересекающимися чувствами — лень и предвзятость выживания. Я никогда не воспринимал свою онлайн-безопасность всерьёз, потому что я никогда не испытывал атаку. И хоть я и понимал свои риски, я был слишком ленив, чтобы защитить свои активы с подобающей тому строгостью.

Я призываю вас поучиться на этих ошибках.

В прошлую среду я потерял более 100000 долларов. Деньги испарились в течение 24 часов в результате «атаки на порт SIM-карты», которая вычистила мой счёт на Coinbase. С тех пор прошло четыре дня, и я опустошён. У меня нет аппетита; я не могу заснуть; я наполнен чувствами тревоги, совести и стыда.

Это был самый дорогой урок в моей жизни, и я хочу поделиться опытом и усвоенными уроками с как можно бо́льшим количеством людей. Моя цель — повысить осведомлённость людей о таких типах атак и мотивировать вас усилить безопасность вашей онлайн-личности.

Это всё ещё очень сыро (я до сих пор не рассказал об этом своей семье); пожалуйста, оставьте при себе осуждение наивных практик безопасности, рассказанных в этом посте.

Подробности атаки

Вы можете спросить: «А что это вообще за атака на порт SIM-карты?» Чтобы описать атаку, давайте для начала рассмотрим типичную онлайн-личность. Диаграмма ниже должна быть знакома большинству из вас.

У многих из нас есть основной email-адрес, который соединён с ОГРОМНЫМ количеством других онлайн-аккаунтов. У многих из нас также есть мобильное устройство, которое может быть использовано для восстановления забытого пароля от email.

Авторизированный порт SIM-карты

Одна из услуг, которую предлагают операторы связи клиентам — возможность портировать SIM-карту на другое устройство. Это позволяет клиента запросить перенос их номера телефона на новое устройство. В большинстве случаев это абсолютно законный процесс; это происходит, когда мы покупаем новый телефон, меняем оператора и т. д.

Атака на порт SIM-карты

Однако, «атака на порт SIM-карты» — это вредоносный порт, произведённый из неавторизированного источника — атакующим. Атакующий портирует вашу SIM-карту на подконтрольный ему телефон. Затем атакующий начинает процесс сброса пароля на email-аккаунте. Код подтверждения отправляется на ваш номер телефона и перехватывается атакующим, так как он теперь контролирует вашу SIM-карту. Диаграмма ниже показывает атаку пошагово.

Как только атакующий получает доступ к вашему email-адресу, они начинают переходить от сервиса к сервису, где вы используете этот email-адрес (банки, социальные сети и т. д.) Если атакующий особенно вредный, он может закрыть вам доступ к вашим собственным аккаунтам и запросить плату на возвращение доступа.

Давайте отвлечёмся на минуту и подумаем о том объёме личной информации, привязанной к одному аккаунту Google:

- ваш адрес, дата рождения и другая личная информация, позволяющая вас идентифицировать;

- доступ к потенциально компрометирующим фотографиям вас и/или вашего партнёра;

- доступ к календарным событиям и датам отпуска;

- доступ к личным электронным письмам, документам, поисковым запросам;

- доступ к вашим личным контактам и их личной информацией, а также их отношение к вам;

- доступ ко всем онлайн-сервисам, где в качестве средства входа указан ваш основной адрес электронной почты.

Последовательность событий

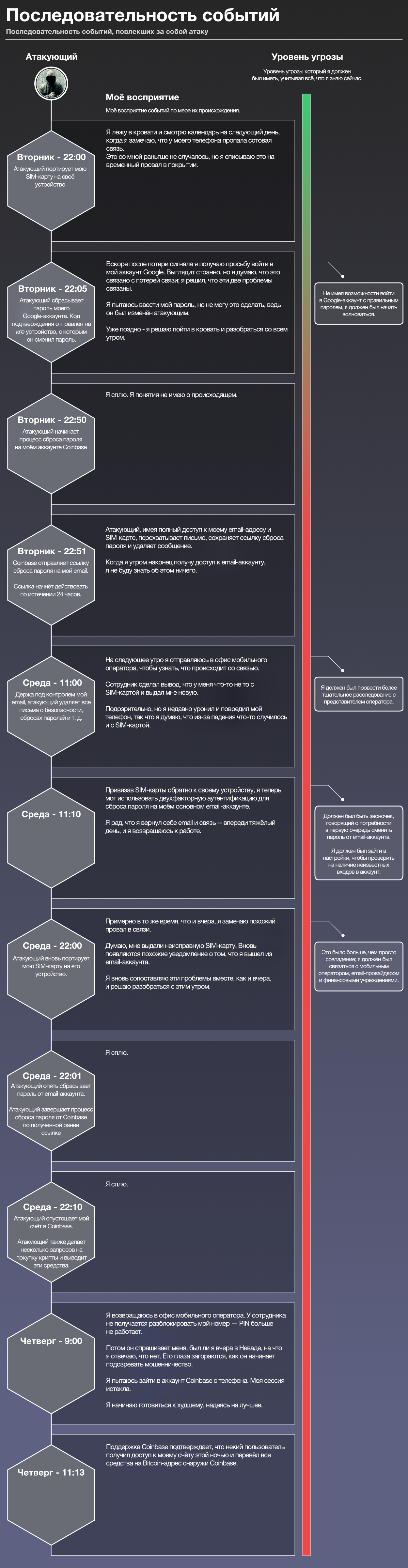

Чтобы лучше понять, как происходит атака и увидеть её размах, давайте окунёмся во временной график непосредственно этой атаки. Я хочу показать, как атака производилось, что я испытывал в это время и что вы можете сделать, чтобы защитить себя в случае появления подобных симптомов.

Временной график поделен на четыре части:

- Что я испытывал: как происходили события с моей точки зрения — если вы испытываете что-то подобное, то вы, скорее всего, подвергаетесь атаке.

- Что делал атакующий: тактики, которые использовал атакующий, чтобы получить доступ к моему аккаунту Coinbase.

- Испытываемый уровень угрозы: значение, которое я придавал происходящим событиям.

- Желаемый уровень угрозы: значение, которое я должен был бы придавать событиям.

Усвоенный урок и рекомендации

Это был самый дорогой урок в моей жизни. Я потерял значимую долю своего капитала за 24 часа; безвозвратно. Вот несколько советов, которые должны помочь другим лучше защитить себя:

- Используйте физический кошелёк для криптовалюты: перенесите ваши запасы крипты на физический кошелёк/оффлайн-хранилище/кошелёк с несколькими подписями всегда, когда вы не выполняете транзакций. Не оставляйте средства на биржах. Я воспринимал Coinbase как банковский счёт, но у вас не будет никакого выхода в случае атаки. Я знал об этих рисках, но я никогда не думал, что что-то подобное может произойти со мной. Я очень сильно жалею, что не предпринял более серьёзных мер по обеспечению безопасности моей крипты.

- Двухфакторной аутентификации на основе SMS недостаточно: вне зависимости от того, что вы хотите защитить в сети, перейдите на аппаратную защиту (например, что-то физическое, что атакующему придётся заполучить, чтобы провернуть атаку). В то время, как Google Authenticator или Authy могут превратить ваш телефон в подобие аппаратной защиты, я бы порекомендовал пойти дальше. Приобретите YubiKey, который вы контролируете физически и который не может быть подменён.

- Уменьшите ваш онлайн-след: поборите стремление без нужды делиться личной информацией, которая может вас идентифицировать (дата рождения, локация, фотографии с геоданными и т. д.) Все эти как бы публичные данные могут сыграть с вами в будущем злую шутку в случае атаки.

- Google Voice 2FA: в некоторых случаях сервис может не поддерживать аппаратную двухфакторную аутентификацию, полагаясь на более слабые SMS-сообщения. Тогда будет хорошей идеей создать виртуальный номер телефона в Google Voice (который не может быть портирован) и использовать его в качестве номера для двухфакторной аутентификации. (примечание переводчика: данный способ работает только в США)

- Создайте второстепенный email-адрес: вместо того, чтобы привязывать всё к одному адресу, создайте второстепенный email-адрес для критически важных аккаунтов (банки, социальные сети, криптовалютные биржи...) Не используйте этот адрес ни для чего другого и держите его в секрете. Не забудьте защитить этот адрес любой формой двухфакторной аутентификации.

- Оффлайн-менеджер паролей: используйте менеджер паролей. А ещё лучше — используйте оффлайн-менеджер паролей, вроде Password Store. У Ирвика есть отличное сравнение различных менеджеров паролей а также рекомендации для более технически подкованных.

Что касается комментариев читателей...

Учитывая мои практики по защите устройства, я, наверное, заслуживаю быть взломанным — я понимаю это. От этого не становится легче, и осуждение только размывает смысл истории, который заключается в том, чтобы:

- дать другим понять, насколько легко подвергнуться опасности;

- использовать полученные знания и рекомендации, чтобы возвести в приоритет безопасность вашей онлайн-личности.

Я не могу перестать думать о маленьких, простых вещах, которые я мог бы сделать, чтобы защитить себя. Мои голова забита мыслями о том, «а что если бы...»

Однако, эти мысли бок о бок сопоставлены с двумя пересекающимися чувствами — лень и предвзятость выживания. Я никогда не воспринимал свою онлайн-безопасность всерьёз, потому что я никогда не испытывал атаку. И хоть я и понимал свои риски, я был слишком ленив, чтобы защитить свои активы с подобающей тому строгостью.

Я призываю вас поучиться на этих ошибках.