Комментарии 62

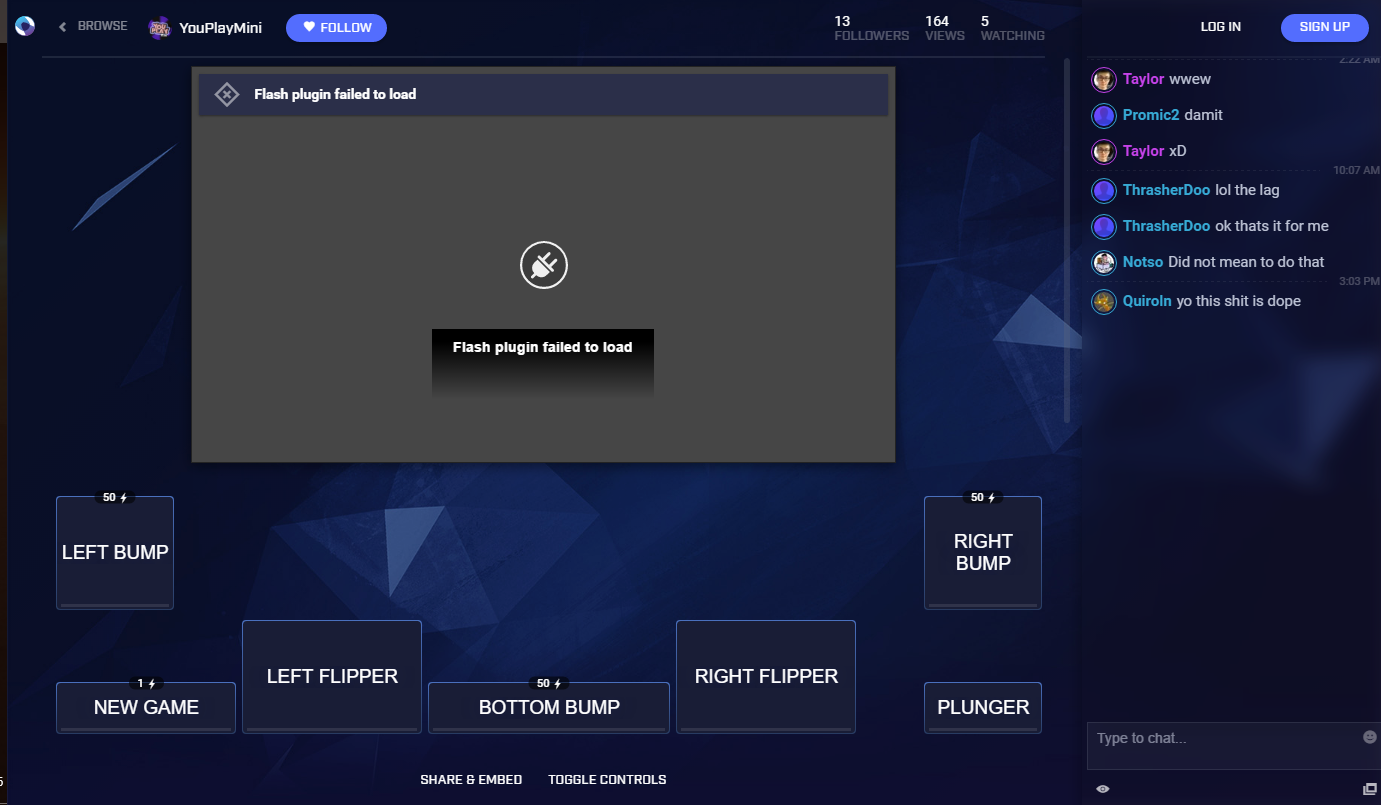

Про лайвстримы уже писали ниже, они не совсем «лайв» и не совсем «стримы» в текущей реализации. Оно как бы работает, да, но с большой задержкой и через костыли.

И не подумайте, я тоже за полный отказ от flash-плагинов, но для него до сих пор нет полнофункциональной замены.

А насчет задержки в лайвстримах, а сколько она по времени? Не биржевые торги же транслировать, даже если там +- пара секунд то значения не имеет никакого.

Насчет костылей возможно, особенностей не знаю, но подчеркну что глазами пользователя все работает без флеша нормально. Вывод — зачем флеш, особенно учитывая регулярные дыры в безопасности?

Да и вообще, дело тут не столько в самом 4к, а в том, что html5 жрёт больше флеша на любом разрешении. И не важно, даже если у пользователя есть видеокарта для рендеринга — лишнее потребление есть лишнее потребление. Не надо лишний увеличивать энтропию.

А задержки на лайвах обычно около 30 секунд. Интерактивность страдает.

И это ютуб, эталон оптимизированности, про более мелкие сайты даже упоминать не стану, не видел в вебе лучшего плеера чем ютубовский.

Этот подход чем-то похож на то, что уже есть с flash, но в первую очередь отличие в том, что не требуется ставить плагин в систему, который целиком зависит от единственной фирмы. Формат webassembly всё таки опенсорсный и все основные браузеры уже выпустили версию браузера с поддержкой webassebmly — https://webassembly.github.io/demo/

Сейчас текущая версия для Windows — Adobe Acrobat Reader DC Version 2015.017.20053 (ftp://ftp.adobe.com/pub/adobe/reader/win/AcrobatDC/1501720053/)

Хотя еще есть ftp://ftp.adobe.com/pub/adobe/reader/win/Acrobat2015/1500630201/

Ализар, как всегда, отличился сообразительностью.

Люди ставят этот плагин в большинстве случаев, для нормальной работы с видео (плеер, стриминг) и игр.

Еще есть часть корпоративного ПО, которое работает и которое не спешат переписывать на модный html5.

Пруф, две демки, stage3D и webGL

stage3D: http://clockmaker.jp/labs/130101_away3d_cubes/bin-release/ParticleCubes.html

webgl: http://clockmaker.jp/labs/130101_webgl_cubes/index.html

На моем ноутбуке в последней версии chrome, демо на web gl дает 16 fps, stage 3d 30-60 fps

А всё потому что хоть рефакторить и хочется, а задачи в основе своей нужно решать вчера. Переделывать уже готовый проект, который коммерчески юзается уже шесть лет скоро как, никому не упало — это слишком дорого, в плане трудозатрат программистов и сокращения времени на собственно запил фич и функционала. Да и юзеры, в рот им ноги, уже обучены. Вот так и живём, блин.

обычно это случается потому, что ответственный за выбор архитектуры тянет одеяло на свою сторону без оглядки в будущее.

Он щас только только боле мене научился хотя бы видео с горем по полам крутить.

А людям работать надо было. Ну и потом. С этой ERP какие глобальные проблемы из-за флеша?

Скорее всего их нет. Просто пришел «млодой, динамичный, смотрящий в будущее» 24 летний архитектор и громко сказал, ваш флеш легаси и говно. Ничем правда он свои слова подкрепить не может, но во круг же хайп что флеш говно, вот и ведуться остальные на его громкую речь…

Эх, ну сделайте вы замену, а потом закапывайте, никто же не будет против. Но вот это совершенно тупое закапывание, без предоставление альтернативы… Попахивает мракобесием каким-то…

К примеру, всё должно работать под определённого сорта линуксом. Очень отечественным линуксом. В силу специфики этого очень отечественного линукса, Flash в нём нет как явления, а FF (вернее, Iceweasel) собран без поддержки NPAPI. Запихнуть туда что-то другое — в принципе, можно, но на самом деле, нельзя — потому что тогда нарушится целостность сертифицированного окружения, и это будет печально для заказчика, который его очень-очень хотел.

Всё вышесказанное в полной мере применимо и к сценарию использования этой системы под Эльбрусом. Там Flash способен работать только через бинарный транслятор. То есть, эм, неспособен. Вообще.

Это уже не говоря о том, что Flash уже вот-вот начнут по дефолту блокировать в стабильных версиях нормальных и человеческих Chrome и FF. Так что дело тут не в том, что кто-то куда-то пришёл, а в том, что делалось это давно и в очень большой спешке — а сейчас все эти неоднозначные решения нередко всплывают и крепко кусают разработчика за полупопие тем, сколь глубоко они внедрены в продукт.

При чем это 6 лет эксплуатации, а значит момент принятия решения был примерно 7 лет назад.

В 2009 году реальной альтернативы флеша для RIA по сути не было.

Ну и опять же, это исключительно инфрастуктурные проблемы, созданные не самим флешем как технологией.

Просто требования изменились.

Хром вот под нормальным линухом без каких-то особоых проблем работает, на нем свежий флеш есть.

Ну и не ведитесь на россказни недалеких хейтеров, никто не будет блокировать флеш в хроме. Ну что за бред?

Сами авторы ясно написали, что будут отключать автозапуск некоторого контента, что, по хорошему, давно надо было сделать. При этом отключенный контент отображается, но запускается по клику.

Слишком большая аудитория у всяких фейсбуков, чтобы игнорить ее, не предоставляя альтернативы.

Citation needed.

http://www.zdnet.com/article/java-reader-and-flash-are-most-exploited-windows-programs/

Larry Seltzer. Java, Reader and Flash are most-exploited Windows programs / ZDNet, December 4, 2013

From the year 2000 through today, Java, Adobe Reader and Flash were responsible for 66% of the vulnerabilities exploited by malware on Windows, according to a new study by research group AV-Test Institute.

https://www.av-test.org/en/news/news-single-view/adobe-java-make-windows-insecure/

The analysis carried out by AV-TEST on the 25 largest attacks reveals that Adobe Reader is the most susceptible software to exploit attacks with a total of nearly 37,000 different exploits recorded, immediately followed by the first version of Java with over 31,000 different types of exploit. The third program in the AV-TEST ranking is Adobe Flash, for which over 20,000 specially produced attackers were recorded.

Microsoft's latest Security Intelligence Report for the second half of 2013 sees Java and Flash as the top attack vectors… Flash was particularly bad in that the most persistently encountered Flash threat in the wild, CVE-2007-0071, was first reported and patched in, believe it or not, 2008. This speaks to the stagnation of Flash as a technology

Although the share of exploits for Adobe Flash Player in our ranking was only 4%, they are quite common in the wild. ...the Browsers category (62%) also includes the detection of landing pages that serve exploits. ..exploits for Adobe Flash Player are most commonly served by such pages.

https://www.trendmicro.com/cloud-content/us/pdfs/security-intelligence/white-papers/wp-evolution-of-exploit-kits.pdf 2014 (Flash и IE — основные векторы атак почти для всех пакетов )

FlashPack and Magnitude exploit kits for Flash player exploits.… driven attackers toward Adobe

Flash Player. This soon became the main targeted application

http://www.mcafee.com/us/resources/reports/rp-quarterly-threat-q1-2015.pdf#page=24

Adobe Flash: a favorite of designers and cybercriminals… 42 new Flash CVEs were added to the database, an increase of 50% from the 28 Flash vulnerabilities found in the fourth quarter of 2014… Flash exploits began to increase dramatically beginning in the last quarter of 2014. Flash vulnerabilities are now among the main targets of exploit authors.

https://www.bromium.com/sites/default/files/rpt-bromium-threat-report-2015-us-en.pdf

Adobe Flash was one of the most exploited user-initiated applications on the endpoint.… Adobe Flash contributed significantly to the spike in the vulnerability count for 2015, increasing by 333 percent. On the other hand, Oracle Java vulnerabilities were on a decline, a trend consistent with 2014.… 2015 was particularly busy for Adobe Flash security. Adobe Flash exploits increased 200 percent.… The architecture of Adobe’s AVM has multiple flaws allowing attackers to craft reliable exploitation techniques like ROP shellcode

on the fly, thus bypassing ASLR, DEP and other protections.… FIGURE 3: ESTIMATED DISTRIBUTION OF MOST ATTACKED PRODUCTS IN EXPLOIT KITS (2015) — Flash 73%, IE 20%, Silverlight 7%

Еще можно вспомнить, что часть атак на Reader на самом деле использует pdf лишь как контейнер для вспомогательного JS и нагрузки под Flash — внутри Reader спрятана всегда устаревшая собственная копия Flash plugin >= Acrobat 9: embedded Flash Player runtime ..is independent of other instances of Adobe Flash Player installed: … vulnerabilities from other parts of Adobe Reader such as embedded image files and flash files., Adobe Flash Exploit embedded inside PDF, Possible attack surfaces … embedded Flash in the PDF document… JavaScript and Flash are processed by Adobe Reader/Acrobat, not by external..runtime… Adobe Acrobat and Player have their own Adobe Flash object processor which was the source of some vulnerabilities

Воскрешение трупа. Через четыре года Adobe возобновила цикл обновлений Flash Player NPAPI под Linux