Комментарии 302

я серьезно и без подколов. прост на них сейчас совсем не такие цены, как были раньше.

с другой стороны, я не могу понять какая разница какая будет надпись у «хомяк/бложик/форум для двух с половиной энтузиастов» в браузере у этих самых энтузиаствов.

мне кажется, что ту скорее психологический момент, чем реально вопрос денег/целесообразности.

О перспективах встраивания российской криптографии в браузеры Chrome от Google? Речь идет, естественно, о ГОСТ-ом https.

А так, изобретаем велосипеды, которые еще и хуже работают.

Когда оно выстрелит и в чем — не предсказать. Сегодня мы в аутсайдерах по многим областям, лишь по тому что мы все еще учимся, но что будет далее? Лет десять назад слово «Китайские товары» вызывало улыбку, а сегодня у них своя космическая станция. Им тоже, лет десять назад, надо было закрыть их проекты пилотируемых полетов, которые были хуже чем общемировые?

Я за альтернативу.

т.е

самолёты свои — хорошо, они работают с мждународными стандартами (связь, аэропорты)

ГОСТ шифрование и CPU эльбрус — плохо, очень плохо — оно не совместимо с нынешними стандартами. Я не против если сделают CPU «местого разлива» с архитектурой ARM/x64 но не надо пилить свою а потом эмулировать на ней что-то привычное…

Поймите, в мире не бывает совместимости. Даже в таком небольшом мире как разъем для питания есть 1000000 и 1 стандарт, который сложился исторически, его трудно перебить и невозможно заставить всех быть одинаковыми. Приходится поддерживать все что возможно, если тебе приходится с этим связываться по работе.

Архитектура у Эльбруса не своя, а вполне стандартная

Ошибаетесь, у него своя архитектура.

вполне жизнеспособная _для_определенных_ целей_

Меня не интересует использование в военной промышленности, я о потребительском сегменте.

Поймите, в мире не бывает совместимости. Даже в таком небольшом мире как разъем для питания есть 1000000 и 1 стандарт, который сложился исторически, его трудно перебить и невозможно заставить всех быть одинаковыми. Приходится поддерживать все что возможно, если тебе приходится с этим связываться по работе.

У вас смешались кони, люди. Нельзя использовать разные стандарты там, нде предполагается совместное взаимодействие. Тот же интернет.

А так — давайте изобретём свой TCP/IP и свою криптографию, еще можно и BGP свой сделать, а то чего это мы пользуемся не своим а? ну и DNS, тоже свой!

Перепутал, признаю, спутал с Байкалом.

>Меня не интересует использование в военной промышленности, я о потребительском сегменте.

Вроде как вам никто и не навязывает использование в обычной жизни ГОСТовские алгоритмы и наши компьютеры. Лично я с ними связываюсь только когда надо сдавать финансовые или кадровые отчетности.

>У вас смешались кони, люди. Нельзя использовать разные стандарты там, нде предполагается совместное взаимодействие. Тот же интернет.

Что вы подразумеваете под «совместное взаимодействие»? Доставка электроэнергии к потребителю вроде как взаимодействие. Это везде так. Начиная от стандартов сжатия видео, заканчивая поддержкой html тегов в браузерах есть разночтения. Это «конкурирующие стандарты».

>А так — давайте изобретём свой TCP/IP и свою криптографию, еще можно и BGP свой сделать, а то чего это мы пользуемся не своим а? ну и DNS, тоже свой!

Надо сказать изобретателям современных ЯП что они дураки, следуя вашей логике. Зачем изобретали всякие С# и иже с ним, ведь был прекрасный С++. Да и изобретателям HTML5, ведь был-же удобный адоуби флеш.

Есть рынок. Что-то изобрели — вышли на рынок — сдохли или далее живут. Это здоровая конкуренция. К тому-же ногда надо отбросить старое, чтоб родить действительно новое, без груза совместимости.

Есть рынок. Что-то изобрели — вышли на рынок — сдохли или далее живут.

Вот это вы верно сказали, но государство будет активно пытатся продвинуть свой дохлый стандарт внутри страны создавая трудности всем. Я именно и призываю, что если что-то хуже и не взлетело — не надо это форсить, есть куча открытых альтарнатив которые живы.

Тот-же Китай успешно проводит такую политику. В ЕС тоже есть дублирование инфраструктуры, на всякий случай.

Я уже выше написал, если этот стандарт хорош — вперед на международную требуну (рабочую группу) доказывать, что он — лучше и требовать его включить. А если он не лучше — то зачем?

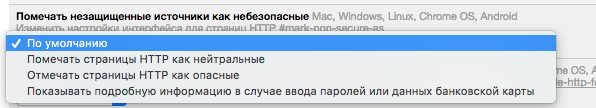

… если у сайта нет форм ввода, то последний сценарий не наступит.

Имеется ввиду любая форма ввода, или же не содержащая полей для ввода пароля и данных платежных карт?

При этом у меня оно и под основной(Ubuntu GNU/Linux 16.04 LTS) системой, и под игровой виндой имеется.

tsya.ru

Блог, новости, галереи и т.д.

1) Обладателем точки бесплатного Wi-Fi

2) Вашим провайдером

3) Вашим мобильным оператором

4) Государством

?

Хотите спрятаться — используйте впн.

По-этому для такого типа сайтов https бессмысленен — ибо ни чьей безопасности они не угрожают, зато для веб-мастеров это доп.телодвижения для выпуска, продления и т.д.

Причем часто это вообще бесплатные проекты.

Но с гуглом не поспоришь, увы. Придется делать.

Китайский фаервол не вмешивается в HTTPS в этом собственно основной плюс HTTPS — трафик можно или пропустить или дропнуть, но заходя на сайт с зелёным значком можешь быть уверен — сайт по пути от сервера до тебя не модифицировался.

А если серьезно, я догадываюсь, почему кто-то проголосовал против. За любое шифрование приходится платить вычислительными ресурсами и скоростью. При слабом сигнале (а беспроводные сети сейчас в мейнстриме) http работает быстрее и стабильнее https по объективным причинам: меньше хэндшейков с передачей ключей туда-сюда.

(Для меня безопасность важнее, поэтому я не поддерживаю данную точку зрения.)

Меня вот конкретно сейчас волнует не наш посконный товарищ майор, который в конце концов (по версии либерастов) насквозь коррумпирован, и от которого можно хоть как-то откупиться, а искусственный интеллект, потенциально работающий на чужого мистера майора. И который может автоматически, ещё раз, автоматически, без всяких тухлых разговоров, отключить меня от всех источников дохода, если решит, что я неблагонадёжный. Потому что у меня телефон на андроиде, почта на гмейле и карта виза. И всё это контролируется из (сколько там? три с половиной десятка?) спецслужб чужой для меня страны.

Про false positives что-нибудь слышали?

Хотя да, такое тоже возможно — если ваш теска где-нибудь всплывет в рядах какой-нибудь террористической организации (или считаемой таковой в оплоте демократии).

Плагин к файрфоксу мобильному есть… но файрфокс и без плагина тормозит.

В 1937-38 хватило на всех.

быть госчиновником какой то страны и иметь миллионы на счетах без объяснений как вы их заработали? не вызывает сочувствия если честно.

от госпожипилили бы эти господа уже скорее домой к себе в Израиль…

PS. И конечно хорошо что теперь мой трафик до конца(хочется надеяться) не может проследить все 4 вышеуказанных пункта, однако получается что теперь эту функцию под себя подмяли Mozilla, Google и Microsoft.

эту функцию под себя подмяли Mozilla, Google и Microsoft.

Это вы о производителях ОС/Браузеров? так всегда есть альтарнатива если не верим в чистоту того или иного ПО, да и на сколько я помнб Firefox сильно меньше суют свой нос в трафик по сравнению с хромом

Chromium и Blink — Open Source. форкайте и пишите. Параноики вам помогут)

https://chromium.googlesource.com/chromium/src.git

https://chromium.googlesource.com/chromium/blink

SSL еще предотвращает MiTM, так что поддельных данных никто не сунет. Яваскрипты тоже. Такое не раз случалось.

Насколько помню, было такое — атакующий может для каждого TCP-соединения создать две независимые SSL-сессии и при создании защищенного соединения клиент получит шифрованное соединение с атакующим а, тот в свою очередь создает соединение с сервером.

Поправьте, если не прав.

MITM возможен, только если только вы вручную установите себе сертификат левого certification authority (CA) или если сертификат на домен будет выдан (намеренно или случайно) тем CA, который уже есть у вас в системе. Дополнительную защиту от обоих случаев предоставляет certificate pinning (HTTP Public Key Pinning)

К тому-же про государство (про которое уже выше спрашивали) точно сделать это может для себя.

Про Pinning спасибо — пошел читать.

После намеренной выдачи левых сертификатов по заказу CA будет быстро добавлена в блэк-лист браузеров.

Компрометация корневых CA же была уже и не раз.

А можно список? Я помню только несколько случаев с их subordinate CAs

В энтерпрайзе root ключи устанавливаются централизованно, что позволяет мониторить весь HTTPS трафик сотрудников. Еще в firefox 49 появилась настройка security.enterprise_roots.enabled, заставляющая доверять root сертификатам. Chrome и edge кажется и так давно все это поддерживают.

С точки зрения дистрибьюции ОС добавить root сертификат — вопрос лишь одного апдейта.

Но поголовный переход имеет и свои минусы и как правило это технические тонкости — к примеру проси серверы, проксировать ssl тот ещё гемор :)

Или именно необходимость локальный кеш иметь потому что внешний канал ОЧЕНЬ плохой и сделать нормальный — нереально (а видео и так не смотрят).

Не для всего нужно https, по крайней мере необязательно. Начиная от каталогов небольших интернет магазинов (без онлайн оплаты) и заканчивая админками роутеров, где все эти сертификаты будут протухать без обновления.

Плюс всякие другие негативные моменты: например, при нестабильном соединении с телефона https сайты открываются значительно медленнее и батарейка жрётся быстрее. Понимаю, шифрование важно, опсосы иногда вклиниваются в траффик и подсовывают рекламу, но тем не менее.

Включённый на роутере WPS -> брутим пин, влезает в сеть, ждём, пока кто-то не зайдёт в админку -> PROFIT.

А дальше уже можно много чего интересного делать, вплоть до перепрошивки роутера на такую же прошивку, что и была, но с «черным входом» для себя.

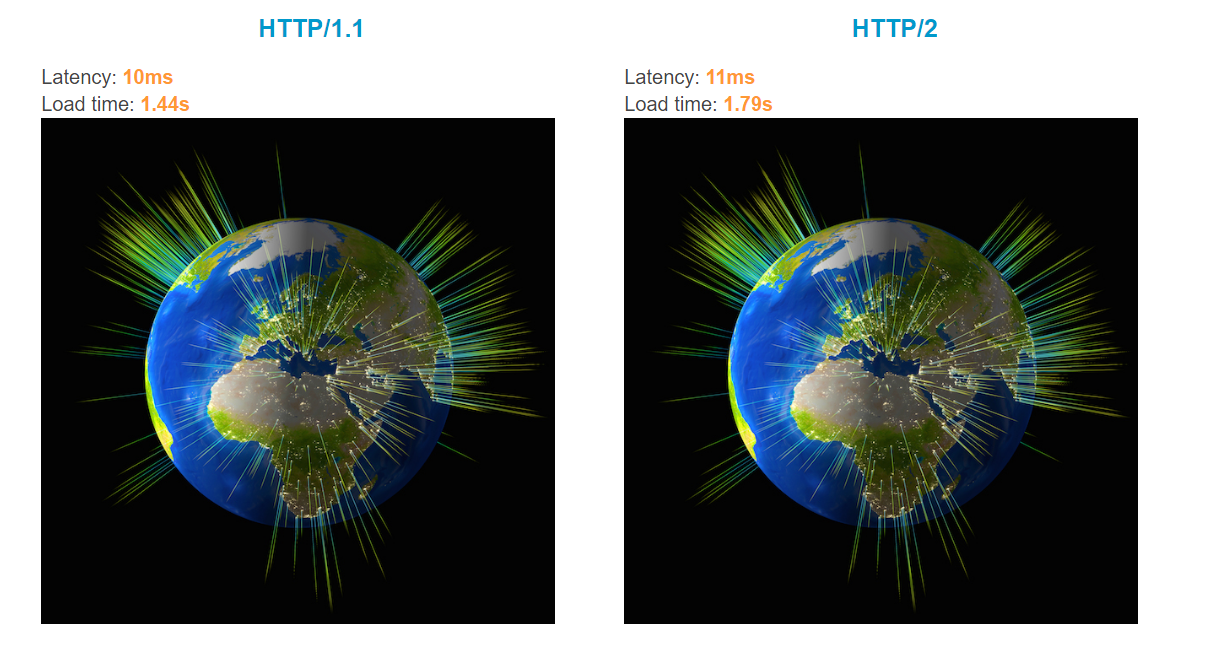

Эта фраза сразу выдает в вас человека далекого от IT. Возможно в вашем мире кофеварок вы и правы, но http/2, который помимо прочего дает ускорение загрузки, живет только с https, иначе никак.

https://http2.github.io/faq/#does-http2-require-encryption

Does HTTP/2 require encryption?

No. After extensive discussion, the Working Group did not have consensus to require the use of encryption (e.g., TLS) for the new protocol.

However, some implementations have stated that they will only support HTTP/2 when it is used over an encrypted connection, and currently no browser supports HTTP/2 unencrypted.

http://httpwg.org/specs/rfc7540.html#TLSUsage

9.2 Use of TLS Features

Implementations of HTTP/2 MUST use TLS version 1.2 [TLS12] or higher for HTTP/2 over TLS. The general TLS usage guidance in [TLSBCP] SHOULD be followed, with some additional restrictions that are specific to HTTP/2.

The TLS implementation MUST support the Server Name Indication (SNI) [TLS-EXT] extension to TLS. HTTP/2 clients MUST indicate the target domain name when negotiating TLS.

Deployments of HTTP/2 that negotiate TLS 1.3 or higher need only support and use the SNI extension; deployments of TLS 1.2 are subject to the requirements in the following sections. Implementations are encouraged to provide defaults that comply, but it is recognized that deployments are ultimately responsible for compliance.

Тут говорится что реализация с шифрованием должна использовать TLS версии 1.2 или выше.

Там ещё общие сложности:

https://trac.nginx.org/nginx/ticket/808

https://trac.nginx.org/nginx/ticket/816

Есть ещё проблема что h2 навязывается на все порты, даже те что не указаны как http2.

Я ещё забыл добавить что при http2 начинаются проблемы с клиентскими сертификатами, поэтому собственно и выносил на отдельный порт работу без http2, но фиг.

Так что http2 в nginx пока работает только в общих условиях с принятием того факта что он становится главенствующим режимом в клиентах где http2 поддерживается.

А с чистым режимом http2 на 80 порту я наверное что-то не так сделал и ошибся с выводами.

Вы можете в ДНСе прописать резолв в любой адрес, как вам в голову придет. Вы можете получать сертификат прописав временно резолв в публичный адрес, а потом завернуть резолв на 192.168.1.1. А еще вы можете общаться со своим роутером по реальному IPшнику(так тоже можно, да).

Особо большого смысла защищать внутренние ресурсы нет: если уж злоумышленник получил контроль над маршрутезатором, то верная раскраска значков в хроме — меньшая из проблем пользователя.

А правильно ли делали? ;)

В момент "переезда" пока не склеятся зеркала, надо чтобы страницы (и изображения) были доступы по обоим протоколам и только после склейки делать редирект с http на https

Я думаю вас спасибо скажут

Наберется :)

У меня дока к модулям на пару страниц по этому вопросу

Я как раз модули для e-commerce систем делаю для корректного переезда на https

Там очень много подводных камней. Много разных хостеров, много разных настроек у них, много говнокода других модулей, которые делают из этого целую проблему

Очень много видел как выпадают магазины из топ-ов после не корректного переезда

Только, к сожалению нету времени "писать" :(

Есть общий принцип, описанный yandex

https://yandex.ru/blog/platon/2778

В принципе суть там понятна

Но еще много подводных камней настроек магазинов, рефакторинга их кода и т п

Https небесплатен, сертификаты стоят денег и времени на их получение. Letsencrypt может завтра сказать «ой», и что тогда? Да и его настройка занимает время и редко когда возможна на шаред-хостингах.

Https технически небесплатен (шифрование жрёт ресурсы, пусть и небольшие на фоне килотонн javascript отслеживающего и рекламного кода), а нужно это не всегда. Это не только справочники, интранет-сервисы и т.д., но и всякие контроллеры с веб-мордами, вот у них с ресурсами проца напряженка.

Невозможность работы без домена. Это что теперь, каждой айпи-камере и контроллеру умного дома домен делать и сертификат получать?

Лишнее время на установку соединения (важно для тех, кто сидит на каналах с большим пингом — спутник, 2G). Короче деревня и северяне страдают.

А вы включите http/2 и страдать они будут даже меньше чем на http — коннектов меньше, не надо ждать пока 100500 соединений установятся и передадут данные.

Https небесплатен, сертификаты стоят денег и времени на их получение. Letsencrypt может завтра сказать «ой», и что тогда?

Уверены?

Да и его настройка занимает время и редко когда возможна на шаред-хостингах.

Множество шаред-хостингов (почему они еще не померли?) умеют в SSL из коробки за 149 руб в месяц

Https технически небесплатен (шифрование жрёт ресурсы, пусть и небольшие на фоне килотонн javascript отслеживающего и рекламного кода), а нужно это не всегда. Это не только справочники, интранет-сервисы и т.д., но и всякие контроллеры с веб-мордами, вот у них с ресурсами проца напряженка.

Вы думаете это проблема для современных CPU?

Зачем на контроллеры делать https? если вы — администратор и вы знаете, что красный крест — это нормально при заходе на 10.10.10.2

Невозможность работы без домена. Это что теперь, каждой айпи-камере и контроллеру умного дома домен делать и сертификат получать?

Зачем? если у вас централизованное решение автоматизации оно или inhouse или cloud based в первом случае у вас стоит мощная коробка которая агрегирует вообще всю информацию которую ей передают датчики, на выход же обычно торчик API которым управляют приложения/сервисы:

Amazon Alexa или Apple HomeKit

Ну а с облаком и так всё понятно.

2. Спонсоры спонсорами, но проблема в том, что он такой один. Если завтра окажется, что какие-то бармалеи похитили корневой сертификат и устраивают с его помощью митм, этот сертификат будет немедленно отозван. И дальше всё, половина интернета давай до свидания.

3. Сейчас как бы хайп про иот. Веб-морда — самый простой и понятный способ настройки и управления всего этого барахла. Я-то понимаю про красный крестик, а вот обычный юзер вряд ли.

4. Мощная коробка, которая всё агрегирует, требует не менее мощного инженера, который её настраивает, а ещё лучше отдел АСУТП. Такое не у всех как бы есть. И это не отменяет того факта, что базовые контроллеры должны работать независимо от общей коробки, которая иначе становится единой точкой отказа.

Насчёт облаков вообще смешно: да, давайте сначала всё зашифруем, чтобы фоточки с охранных камер из вашей спальни не перехватил потомственный алкоголик сосед Василий, а потом отдадим эти же фоточки в облако эплу или ещё какой корпорации добра, потому что сами мы настроить ничего не можем. Ещё и денег заплатим. Отличная аргументация, браво!

3 — да не будет обычный пользователь заходить по http на свои IOT устройства — как минимум там может сменится IP, сейчас всё на приложениях с авто-обнаружением

4 — посмотрите на решения от fibaro (z-wave) или любое решения для amazon/homekit настройка там на уровне просканируйте номер с задней части устройства — вы великолепны

Я не говорил, что я за облака.

PS. Я не говорил, что я против шифрования. Более того, я говорил прямо обратное. Цитата: «Шифруйте всё». Но я против указанных в вашей статье методов принуждения, да.

PS На своем проекте уже включил и https и http/2

Отчёты по профиту от h2 действительно сильно разнятся, но конкретно про принвелирование оверхеда от https говорят почти все.

PS: Далее меня будут помечать «данный сайт не безопасный, так как не использует фреймворков» и т.п.?

Если взломают пользователя и сделают мне 100500 комментариев на внутренних форумах, или опубликуют новости — я прям расплачусь, зайду в админку и нажму кнопкочку «откатить последние ХХ комментариев» или перепишу пароль пользователю.

У меня не публичные сайты, это не сайты приносящие дохода и я их поддерживаю либо по работе, либо по энтуазизму своего хобби. Почему гугл, который лично для меня дает только поиск и ютруп (я не на андроиде и не пользуюсь гуглопочтой) начинает диктовать мне правила размещения сайта. Почему я должен начать платить деньги за сертификат, либо полагаться на какую-то шарашкину контору, которая раздает их бесплатно?

С моей точки зрения было бы выгоднее (для общества) делать не красную надпись, которая ничему не учит, а хотя бы призыв к действию, например, в виде кнопки «Почему?» рядом. И вообще, поставлять с каждым браузером инструкцию по поведению в интернете для чайников. Открываешь браузер, а там «Внимание, интернет является зоной повышенной опасности. Чтобы обезопасить себя, используя интернет, прочтите...».

А маленькая красная надпись — пилюля с обезболивающим, которая болезнь не лечит.

Если подойти к вопросу системно и с исследованиями, можно было бы и повысить цифру до 20-25%, кнопка — первое и очевидное решение. Думаю, можно и по-другому.

Когда гугл заставляет шифровать вообще всё, включая таблицы стилей и фоновые изображения, мотивируя это «защитой от слежки», это звучит немного параноидально.

На самом деле, они просто устраняют конкурентов. На каждом первом приличном сайте стоит гугл аналитика, самый популярный браузер — гугл хром. Плюс андроид на телефоне, почта на гмейле и ваши лайки на ютубе. Гугл знает про вас всё.

«Конкуренты» гугла в «почётном» деле слежки очень редко когда несут людям что-то полезное. В основном это либо атаки злобных хакеров, либо вставка левой рекламы. Но есть два важных исключения. Во-первых, это корпоративные прокси, которые режут рекламу, в том числе гугл аналитику с гугл адвордсом. Во-вторых, как ни странно, это обложенный на хабре со всех сторон пенисами СОРМ, потому как террористов и педофилов ловить как-то всё-таки надо.

СОРМ, потому как террористов и педофилов ловить как-то всё-таки надо.

Ага, террористов, и педофилов, ага

Был у меня отличнейший друг, работал рядовым опером в городской тогда ещё милиции. Погиб при исполнении в 29 лет. Успел жениться, но не успел оставить потомство.

Он мне много чего рассказывал про будни розыска за бутылочкой) чая. Его дико бесили две вещи — «палочная система» и общее скотство системы. А вот к коррупции относился с воодушевлением: обычно речь шла про то, чтобы отмазать кого-нибудь блатного, а рядовым операм предлагался не столько кнут («уволим»), а пряник:

Так вот, раньше убивцев и наркоторговцев ловили по записям телефонных разговоров. Сейчас все переехали на вацапы и вайберы. И рядовым операм стало реально сложнее делать свою работу.

сложнее делать свою работу

— это ту, которая за «пряники»?

Ведь, что происходит с точки зрения здравого смысла:

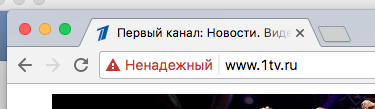

На основании того, что протокол HTTP не использует шифрование — подключение браузера к вашему сайту могут назвать «ненадежным» или «незащищенным» или даже блокировать.

Теоретически, за такое можно и в суд подать за клевету.

Ведь на сайте может использоваться альтернативная реализация шифрования секретных данных поверх HTTP, реализованная, например на клиенте через jscript (я такое делал в нескольких своих проектах).

Браузер ничего не знает о сайте, и методах защиты используемых на нем для передачи секретных данных между браузером и сервером, соответственно он не имеет права вводить пользователя в заблуждение устанавливая статус подключения «ненадежное/небезопасное» или даже «надежное». Ибо это может не соответствовать реальности.

Всё что входит в компетенцию браузера, и что он может делать уверенно — это пометить сайт как «использует HTTPS» или «не использует HTTPS» и исходя из своих предпочтений подкрасить в нужный цвет.

В любом случае, думаю, что неравнодушное сообщество начнет оказывать сопротивление навязыванию из вне каких либо правил. А самое лучшее воздействие на корпорации — это лишение их прибыли отказом от использования их продукции.

Я не против использования https — я против необоснованной дискриминации http.

А что касается js, то на клиенте вполне можно сделать поддержку любого протокола шифрования поверх http, и в обход протоколов зашитых в браузере.

При этом организовать фишинговый сайт с https используя тот же Let’s Encrypt, задача не сверх сложная (хотя и сложнее чем просто подмена js), в этом случае юзер тоже не сможет ничего заметить.

В кратце выглядит так:

Суть асимметричного шифрования заключается в том, что используется пара ключей. Один из них используется в качестве открытого (как правило, он публикуется в самом сертификате владельца), второй ключ называется секретным — он держится в тайне и никогда никому не открывается. Оба ключа работают в паре: один используется для запуска противоположных функций другого ключа. Если открытый ключ используется для того, чтобы зашифровать данные, то расшифровать их можно только секретным ключом и наоборот.

1. На сервере храним закрытый ключ.

2. К нам подключается клиент (js) — отправляем ему открытый ключ.

3. Клиент шифрует параметры авторизации введеные юзером этим открытым ключем и отправляет на сервер (кроме сервера их расшифровать никто не может).

4. Сервер проверяет параметры авторизации и если они принимаются — создает временный симметричный ключ сессии, который отправляет клиенту.

5. Клиент запоминает этот ключ и далее все секретные данные (запросы) при передаче на сервер шифрует им. На сервере все секретные данные для ответа клиента шифруются этим же временным ключем. В js клиента мы расшифровываем данные и выводим контент.

Злоумышленник посередине этого временного симметричного ключа не знает, поэтому подглядеть и изменить данные не может.

Все это на стороне клиента легко реализуется в js через обычные XMLHttpRequest, ну и ответная часть понятно должна быть на сервере.

Но, как я писал ранее — mitm подвержен и https, Злоумышленник может «вынудить» пользователя принять самоподписанный сертификат, если тот никак не может достучаться до своего любимого сайта без выполнения этого действия. Единственное отличие тут будет в том, что пользователь увидит предупреждение. А если будет использован валидный скомпрометированный сертификат, то разницы вообще не будет.

Тут весь вопрос в соотношении цена / требуемое качество защиты:

https — незаменим при денежных операциях, т.к. здесь защита должна быть максимально возможной.

https — для торрентов, форумов где требуется логин… было бы не плохо, но совсем не обязательно. Тут все зависит от доходности самого форума. Если есть деньги на поддержку https — замечательно. А если доходности нет, то создателю и смысла нет дополнительно увеличивать свои расходы. Есть вариант с установкой самодписного https, но это как раз из-за грозных предупреждений может отпугнуть аудиторию первый раз заходящую из поисковика.

https — для новостных сайтов и каталогов статей вообще не имеет смысла и даже вреден из-за увеличения трафика. Если юзер не хочет, что бы следили за тем куда он лазит, всегда можно использовать Tor.

Таким образом «бесплатный» http — должен применяться там, где нет серьезных опасностей от взлома. При этом, если использовать шифрованное соединение реализованное в js клиента, можно приподнять планку защищенности, оградив себя от риска перехвата паролей и секретных данных (без mitm)

Вывод — http нужен, и блокировать/дискредитировать его в браузерах ни при каких условиях нельзя.

P.S. На самом деле, метод реализации защиты на js клиента, достаточно интересен ввиду своей «бесплатности» и теоретической надежности сравнимой с https. Да, без помощи браузера при mitm хакер может подменить js, но как вариант, это можно исправить используя для подключения плагин, установленный в браузер через его «надежный» репозиторий. Плагин будет выполнять ф-ции проверки сертификата сервера. В таком случае, на секретные страницы сайта можно будет попасть, только используя этот плагин, о чем будет сообщаться при регистрации. Т.е. по сути мы полностью повторяем https, только с более широкими возможностями выбора алгоритмов шифрования, собственных форматов сертификатов и т.д… что на порядок усложнит жизнь злоумышленникам.

— Тут ниже уже было по этому поводу написано: «Первая доза всегда бесплатно». Я склонен с этим мнением согласиться.

И на два порядка- простым людям, которых на подобном сайте просто не будет.

— Возможно и так, а возможно и нет. Тут надо более подробно продумывать детали…

— Даже не знаю что на такое ответить :) Обычно так говорят люди, которое плохо подумали над тем что сказали… Ведь даже на вскидку за 10 секунд можно придумать рабочий вариант. Например, при регистрации предложить 2 варианта: обычная регистрация и регистрация с дополнительной защитой от кражи пароля, которая позволяет заходить в ЛК только через плагин. Установка плагина не такая уж сложная операция, в FF есть вариант даже для установки подписанного плагина-расширения прямо с web-страницы. Кто не хочет заморачиваться, выберет 1й вариант, кто захочет большей защиты — выберет второй. Все довольны.

«И да, если так сильно нужна защита, можно и купить, это в общем то не так дорого.»

— В том-то и дело, что для небольших форумов и торреннтов, не так уж сильно она и нужна, чтобы тратить на нее деньги. Тот же rutracker юзает http

Итог:

Владелец rutracker.ru неправильно настроил свой веб-сайт. Чтобы защитить вашу информацию от кражи, Tor Browser не соединился с этим веб-сайтом.

Подробнее…

rutracker.ru uses an invalid security certificate.

The certificate is not trusted because the issuer certificate is unknown.

The server might not be sending the appropriate intermediate certificates.

An additional root certificate may need to be imported.

Error code: SEC_ERROR_UNKNOWN_ISSUER

Хотя через оперу по https://rutracker.ru соединяется, но пишет что соединение не защищено.

x-----x

«Тем самым вы признаёте, что плагин- сложный вариант для большинства.»

— Конечно, это сложнее чем обычная регистрация так как длиннее на 1 шаг, но для тех кто хочет большую безопасность — он совсем не сложный.

«И для них же делаете свой сайт не защищённым»

— Если пользователи не хотят, он будет для них не защищенный, если хотят — то могут потратить чуть больше времени на регистрацию.

Поймите, я просто рассматриваю вариант, как дать максимальную защититу пользователям, если им это требуется, без затрат на https. Если бы https был бесплатен (хостинг/сертификат) то и смысла заморачиваться бы не было.

Плагины нико ради сайта ставить не будет — это полный бред. Особенно на мобильных устройствах.

«Бесплатные хостинги шлак безотносительно поддержки https, а на платных можно выбрать с поддержкой LetsEncrypt. „

— Для SSL в любом случае тарифы дороже чем без него.

.

Плагины нико ради сайта ставить не будет — это полный бред.

Ява у меня стояла ради одного лишь сайта — банка

Силверлайт стоял ради одного лишь сайта — библиотеки

Многие браузеры запрещают принимать отозванные сертификаты без возможности принять их

Не соглашусь!

Возьмем компанию Microsoft, у которой тут есть корпоративный блог.

Сотрудник логинится, кулхацкер перехватывает его пароль, публикует от имени МС какую-нибудь чушь, компания несет убытки. Понятно что эта схема слишком грубая но в целом тут очень даже есть что защищать.

Соглашусь с автором о том, что HTTPS нужен если на сайте есть какие-либо формы

а) очень смахивает на «первая доза — бесплатно»… закончатся бесплатные центры выдачи сертификатов кому попало и все — «несите ваши денежки»

б) «кто попало» — в погоне за дешевизной (и предложениями) уровень доверия начнет падать

p/s/ Кстати то что делает сейчас гугл в плане

Во-вторых, корневые центры сертификации это потенциальная точка отказа.

С одной стороны, пока просто появляется надпись, что сайт небезопасен, то вроде бы ничего страшного. Но остановится ли Google на этом? Что если через пару лет такие сайты вообще перестанут открываться? Вот скажут власти отдельно взятой страны: «Отзовите сертификат гражданина Н.» — и перестанет его сайт открываться у большинства пользователей. Несколько лет назад, я бы на этом месте остановился, обозвал бы себя параноиком, и посмеялся. Но сегодня мне как-то уже не смешно.

Причем, хочу заметить, что цифровая подпись может быть использована как инструмент цензуры, только при её принудительном повсеместном внедрении. Так что, если многоуважаемый Google прекратит свою «благую миссию по принуждению к безопасности», проблема как бы отпадёт сама собой.

Именно поэтому я проголосовал против перехода на https. Особо подчёркиваю, что я против именно перехода, а не против самого https. Я считаю что на https не надо «переходить». Его надо просто использовать там, где это требуется, ни больше ни меньше.

И да. Кто скажет, что в принципиально ненужной в конкретном месте OpenSSL совсем нет дыр, через которые специально сформированным https-запросом (при использовании https, конечно) можно ломануть хостинг или сервер?

1) В качестве серверной системы вы

2) домен у вас кирилический

Старайтесь избегать такого.

А если серьёзно — выше писали, что летсинкрупт в сейчас фиксит (или уже пофиксил) поддержку кирилический доменов. Насчет windows ничего сказать не могу, это действительно очень странно, держать веб-сервер на ней.

Винду использую т.к. изначально на сервере была трансляция онлайн-телеканала, а подходящего для этого софта под Линукс я не нашёл… да и сама винда несравнимо привычнее, без малого 15 лет опыта в винде и лишь теоретические знания по Линуксу.

2. «Опыт в винде» это я так понимаю, что вы под ней играли и видели, как родители ей пользуются? Извините, но сервер на винде это сразу признак того, что человек далек от IT, как я от ядерной физики(за исключением маргинальных случаев, типа нужды в AD или еще какой дряни от MS).

По поводу винды… я изучал системные файлы и функционирование Windows Millenium ещё в детстве, знаю уязвимые места Windows XP т.к. на своём опыте видел проблемы связанные с этим, перешёл на Windows 7 ещё когда она была в бета-версии, теперь у меня на основном компе Windows 10 на канале обновлений Windows Insider Preview.

В 16 лет начал подрабатывать эникейщиком, в данный момент имею репутацию лучшего компьютерщика среди моих клиентов, устраняю все программные и аппаратные проблемы пользователей, понимаю принципы работы многих видов программного и аппаратного обеспечения, учусь на 4 курсе вуза по специальности «Информатика и вычислительная техника».

Вот последнее слово таки и выдает в вас мамкиного какира. Вы не специалист и им не станете, раз именуете себя «компьютерщиком» и держите «сервер» на ОС для запуска игр.

И да, именно запуск игровых серверов и был одной из основных причин выбора Windows, в этом вы частично правы. А ещё возможность включения в домашнюю группу. Причин множество.

Замаскированный Денискин? Или кто-то из его мальчиков? Нет вроде, вы простой мамкин какир обидившейся на слова правды.

Так вот запомните: ваше мнение никому не интересно. Помалкивайте.

При чем учитывая дату регистрацию и дату расчехления вы скорее всего еще и чужой аккаунт купили, мало шансов, что молчало 5 лет, а тут начало комментить какой оно крутой какир и угрожать людям.

По поводу даты регистрации аккаунта ваше мнение опять-таки субъективно и не соответствует действительности. Просто в те времена комментировать могли только обладатели инвайта, а я же зарегистрировался сам по себе. Ныне пользователи с аккаунтом read-only могут комментировать записи не старее трёх дней при условии если коммент будет одобрен модераторами — после этого аккаунт получает статус read&comment. Так вот, этот коммент и оказался первым одобренным с моего аккаунта.

И обратите внимание: ни одно ваше высказывание так и не оказалось истинным. Такое свойственно либо троллям, либо тем у кого проблемы с мышлением (что зачастую кстати совпадает). Попробуйте другие способы самореализации, есть занятия гораздо более интересные и главное полезные чем троллинг. =)

Прекратите оскорбления, здесь так не принято.

Ваше не умение настраивать ОС под конкретные задачи не даёт вам права на такие действия

Пользователи должны ясно понимать, что это касается не самого сайта, а только соединения с сайтом.

Да и сами мошенники могут наличие https, точнее этой надписи, представлять пользователям как доказательство их надежности.Уже было на хабре, мошенники используют бесплатный letsencrypt, и делают «надежные» сайты.

для всех таких «слишком умных» браузеров, сообщение — «Ваш браузер устарел т.к. не поддерживает протокол HTTP, используйте современный браузер, например… ваша ссылка...»

Ну что это за бред, одно дело показать замочек для https соединения, а совсем другое — запрет доступа к какому-нибудь каталогу статей, да еще и с ярлыком «ненадежный». Хромом не пользуюсь и видимо никогда не буду, а с FF придется похоже тоже переходить, т.к. и Mozilla ратует за перевод инета в https.

If you don't have these privileges on your webserver or you're not familiar with command line server administration, Certbot probably isn't the best option to enable HTTPS on your site.

Хостинг ТаймВеб, которым я пользуюсь, жаждет получать 2к руб в год за эту услугу.

Дороговато, как для HomePage

Понимаете… сам хостинг в рег-ру в 2 раза дороже таймвеба. Т.е. в сумме выходит примерно тоже, на тоже.

Я плачу сейчас 99р/мес за 1 сайт и 5гб.

Так что весь этот безопасный интернет конечно интересный и полезный. Но моя доля в нем слишком мала, чтоб парится с ССЛ)

Так что искажу слова высказавшегося ниже:

Считаю ли я правильным все переводить на HTTPS? — Нет, считаю частично.

Перевожу ли я свои сайта на HTTPS? — Нет, не перевожу, т.к. я пока не готов увеличить свои затраты на сайт в три раза.

Можете. Получайте сертификат при помощи https://github.com/hlandau/acme оно прекрасно работает из коробки без рута для получения сертификата.

Считаю ли я правильным все переводить на HTTPS? — Нет, не считаю.

Перевожу ли я свои сайта на HTTPS? — Да, перевожу

Теперь же, когда все повадились пихать https куда только можно, кэширующие прокси становятся полностью бесполезными.

Хорошо бы w3c или IANA или еще кто объявили, что http1 через 30 лет вообще выпилим. Тогда бы хотя бы теоритически была причина шевелиться.

Через 29 лет и 11 месяцев станет ясно, что никто так ничего и не сделал. А так, как сломать весь Интернет никто не решится, то выпил отложат ещё лет на 10. И вот тогда-то точно… всё повторится вновь.

С айпишниками-то ограничение чисто физическое, так что рано или поздно лёд тронется. А вот с http такой проблемы нет. Он работает, и нет никаких особых причин от него отказываться. http2 получился неоднозначным, он не даёт выигрыша в 2-3 раза. А многие и вовсе критикуют его. Так что перспектива сомнительная. По моим ощущениям это ещё один xhtml, к переходу на который все вроде бы готовились несколько лет, но на деле он никому не был нужен.

Из минусов:

1) SSL Не безопасен! Мало прикрутить сертификат, нужно еще отключить ssl1, 2, 3, которые уже давно не безопасны! Многие прикручивают сертификат и думают — всё! теперь я в шоколаде. и забывают про уязвимости в ssl! Не надо так!

2) Скорость загрузки сайтов в мелких городах с беспроводным интернетом в разы увеличивается! Особенно касается медиаконтента, например фото.

P.s. да сейчас есть сервисы предоставляющие бесплатный сертификат пусть даже на 90 дней…

Но что будет когда бесплатное закончится? Представляю себе что скоро в сертификат будут вшивать код для рекламы на вашем сайте!) Не нравится? платите за сертификат без рекламы!)))) Но это так, пессимистичные мысли.

Но что будет когда бесплатное закончится? Представляю себе что скоро в сертификат будут вшивать код для рекламы на вашем сайте!) Не нравится? платите за сертификат без рекламы!)))) Но это так, пессимистичные мысли.

Техническая реализация?

Если предположить, что в обозримом будущем браузер не будет препятствовать загрузке страниц по http, а будет всего лишь показывать какой-то значок рядом с адресом — почему это вообще должно кого-то всерьез волновать?

Пусть аналогия не 100%-ая, но никого же никогда не останавливала от курения надпись «Минздрав предупреждает...», равно как американцам, скрепя сердце, приходится покупать товары с предупреждением Proposition 65 на них? Что изменится, если при заходе на любимый бложик я вдруг увижу, что мое соединение браузер посчитал небезопасным?

Но вообще, конечно, мне всё меньше и меньше нравится траектория развития Хрома. Сначала всем насильно впихнули material design в адресную строку, от которого, по-моему, сломались глаза у всех обладателей не очень больших экранов, теперь появляются какие-то дополнительные элементы, которые пользователю не дозволяется отключить по своему желанию. Нерадостно как-то…

- Создается фишинговый сайт,

- получается на него сертификат,

- юзер видит зелененькую подсветку «надежный» и спокойно вводит кредитки, пароли и т.д.

- профит!

Все верно?

Отлично! гугл!

https://security.googleblog.com/2016/09/moving-towards-more-secure-web.html

Обещания Google начали сбываться — теперь сайты https помечаются как надёжные