Мессенджер Signal после блокировки в Иране предложил пользователям использовать TLS-прокси, чтобы обойти цензуру в стране. Однако исследователи безопасности уже обнаружили в ней недостатки.

Когда они сообщили о дырах безопасности через репозиторий Signal на GitHub, то компания заблокировала пользователей и удалила все их сообщения.

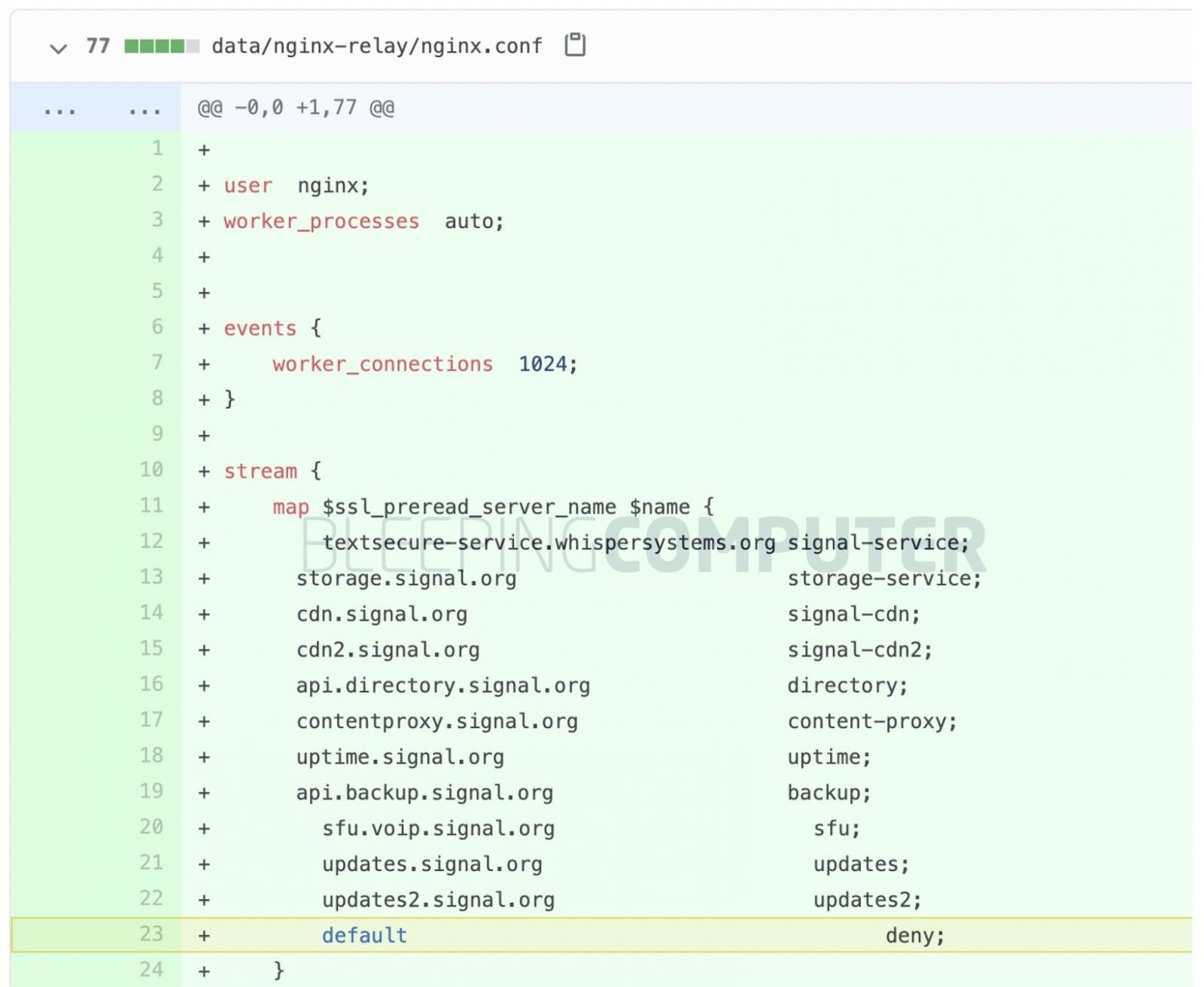

Компания утверждает, что пользователи могут настроить прокси-сервер TLS, используя код из репозитория Signal GitHub. При анализе кода в репозитории исследователи DuckSoft и studentmain обнаружили различные проблемы, которые могут позволить правоохранительным органам легко обнаруживать прокси-серверы Signal и либо отслеживать трафик до пользователей, либо полностью блокировать прокси. Это могло произойти из-за того, что туннель SSL/TLS развернут с сертификатом, раскрывающим IP-адрес и информацию в виде открытого текста в поле Server Name Indication (SNI).

«С точки зрения цензора, когда трафик прокси-сервера проходит, видимая информация — это IP-адрес и указание имени сервера в открытом виде (SNI) в TLS ClientHello, которое точно соответствует доменному имени сервера», — отметили в DuckSoft и studentmain.

Исследователи объясняют, что это не единственный способ идентифицировать прокси-серверы Signal. «Цензорам не обязательно использовать настоящих клиентов Signal. Этот прокси работает, когда прокси-трафик TLS нацелен на серверы Signal», — говорят они.

Исследователи поделились эксплойтом Proof-of-Concept (PoC), демонстрирующим эту гипотезу, и предложили исправления. Кроме того, другие пользователи уже проверили, что прокси-сервер Signal принимает трафик только из разрешенных доменов Signal и запрещает трафик из Telegram или любых других доменов, тем самым разоблачая себя.

Исследователи объяснили, почему они не соблюдали правила ответственного раскрытия информации и обнародовали данные об ошибке. Они отмечают, что в Signal не сразу отвечают на письма, а прокси TLS начали развертывать лишь недавно. Исследователи утверждают, что их отчет об ошибке был готов спустя всего несколько часов после того, как Signal призвал переходить на новый прокси.

Однако основатель Signal Мокси Марлинспайк утверждает, что использование прокси-сервера не представляет никакого риска, а нынешнее раскрытие информации является очевидной проблемой. Он отметил, что любой прокси-сервер можно отследить в Интернете, но, максимум, что можно выяснить, — это подключается ли пользователь к Signal.

После того, как исследователи сообщили о своих опасениях на общедоступных страницах выпусков Signal на GitHub, они были выгружены разработчиками репозитория. После публикации обсуждения на форуме сообщества Signal исследователи обнаружили, что их учетные записи были временно заблокированы. Кроме того, страница проблемы, отправленная на GitHub, была закрыта и теперь выдает сообщение об ошибке 404. Исследователи также были заблокированы разработчиками репозитория Signal на GitHub.

Signal заявил, что заблокировал учетные записи исследователей на GitHub и удалил страницы проблем после серии неуместных и грубых комментариев. Однако некоторые пользователи считают, что удаление Signal проблемы с GitHub может говорить о том, что мессенджер исследуют лучшее решение, чем этот временный обходной путь, и не хочет давать злоумышленникам фору.

Стоит отметить, что Мокси Марлинспайк выступает принципиально против федеративной системы, которая предусматривает сосуществование произвольного количества серверов Signal, принадлежащих третьим лицам. По такому принципу существует социальная сеть Mastodon.