Он проснулся от звонка будильника на часах. Взгляд на часы одним глазом, отключение будильника и погружение обратно в сон. Ему всегда не хватало совсем чуть-чуть, чтобы выспаться. Так же, как вечером еще чуть-чуть, чтобы досмотреть очередную серию бесконечного сериала.

Полчаса безуспешных попыток вернуть прерванный сон, и он встал с кровати, обреченно побрел в ванную. Сегодня был решающий день. Ему нужно было довести дело до конца. Он не хотел торопиться, ко всему относился с ленцой. Считал, что лучше всё тщательнее продумать и сделать, чем двигаться по недоконченному плану, но время поджимало. Сейчас его проект был почти идеален, не хватало самой малости, которая никак не давала ему покоя.

Заварив чашку ароматного Турецкого чая и разжарив пару яиц на сале, он удобно расположился за кухонным столом. Снял часы, поставил на зарядку, затем открыл ноутбук и увидел список новостей из различных источников. Лента была единой и собрана из новостей RSS, сообщений банков, писем из налоговой, а также сообщения от Виктора: “Серёга, срочно посмотри — пока не удалили” и ссылка на страницу с видео. Сообщение было отправлено уже ночью, вероятность, что видео уже удалено, была очевидной.

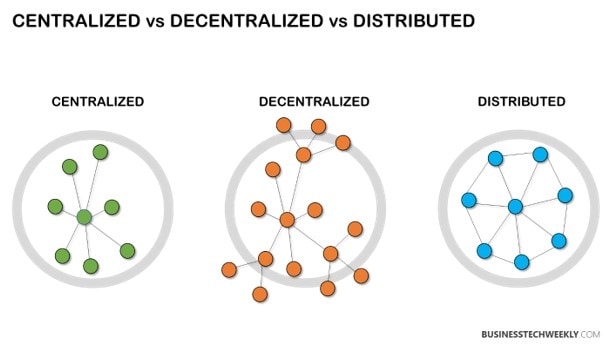

Сергей ткнул на сообщение, оно открылось на весь экран. Удивительно, но видео проигрывалось даже без загрузки. В ролике был очередной обзор о проблемах на Новой Марсианкой Колонии. И хоть новость с видео действительно уже удалили со всех серверов федерации, видео было доступным. Разгадка была простой, он был одним из немногих, кто своевременно осознал ценность данных. Одним из первых, кто смог отказаться от вендорских экосистем и подходов изоляции данных. Данные должны быть свободны! Разработка этой концепции заняла долгое время, а ещё больше — разработка первого сервиса и доведения концепции до ума. Сейчас, когда эта концепция уже работала, это помогало ему постоянно.