Информационная безопасность *

Защита данных

Lessons Learned: почему никогда не стыдно взять и всё переделать

Эта история будет несколько личной - с одной из предыдущих команд, в которой я когда-то была просто инженером, много лет назад мы начинали строить SOC для заказчиков, не сильно-то и понимая, как это делать правильно.

В ход шло все - международные стандарты, здравый смысл и желание «сделать хорошо». В итоге, оглядываясь назад, мы видим, что то, какими стали центры сейчас и какими они были тогда - очевидно, очень разные вещи. Но и то, каким стал SOC, собранный нами за 1-2 года, поразительно отличалось от всего, что было в самом начале - от идеологии до непосредственно исполнения.

В какой-то момент результат был признан конечным, но на самом деле все только начиналось.

Охота за кредами

Существуют различные способы аутентификации в системах Windows, каждый из этих способов сохраняет или кэширует переданные учетные данные. В этом модуле мы рассмотрим основные типы аутентификации и места кэширования переданных данных, а также разберем, как можно получить к ним доступ.

Как защитить сайт на WordPress с Linux Debian и ispmanager 6

Это первая статья из цикла, в котором расскажем о практических способах обеспечить безопасность сервера. В качестве примера — операционная система Linux Debian с панелью управления ispmanager 6 и сайт на WordPress.

В этой статье опишу:

▪️ Безопасность в процессе установки Debian

▪️ Защита загрузчика

▪️ Безопасность SSH

▪️ Настройка ядра Linux

▪️ Стратегия усиления безопасности аутентификации

▪️ Шифрование канала

▪️ Удаление ненужного ПО

▪️ Отключение ненужных сервисов

▪️ Настройка Firewall iptables

▪️ Конфигурация Fail2ban

▪️ Профилирование AppArmor

Я привожу базовые рекомендации. Они не исчерпывают всех возможных способов усилить информационную безопасность, но пригодятся как отправная точка.

Истории

Препарируем Wazuh. Часть 2: Подключаем источники

В первой статье мы начали рассмотрение решения с открытым кодом Wazuh. Мы развернули систему в конфигурации All In One, то есть все компоненты находятся на одном узле. В этой статье мы продолжим настройку нашего SIEM. Конечно, после установки он уже не совсем бесполезен, так как он собирает события из операционной системы, на которой развернут, поэтому если вы зашли в консоль и увидели какие-то алерты то в общем это нормально, так как события уже собираются, прав ила корреляции отрабатывают и алерты создаются. Но при промышленном использовании нам естественно необходимо подключать другие узлы в качестве источников событий. Этим мы сегодня и займемся.

Континент 4 Getting Started 2.0. Система мониторинга

Приветствуем вас в восьмой, заключительной статье цикла «Континент 4 NGFW Getting Started 2.0»!

В предыдущей статье мы рассмотрели принцип работы системы обнаружения и предотвращения вторжений, провзаимодействовали с модулем поведенческого анализа.

А в этом материале мы подробно познакомимся с системой мониторинга.

Трендовые уязвимости марта: обновляйтесь и импортозамещайтесь

Хабр, привет! Я Александр Леонов, и мы с командой аналитиков Positive Technologies каждый месяц изучаем информацию о недостатках безопасности из баз, бюллетеней безопасности вендоров, социальных сетей, блогов, телеграм-каналов, баз эксплойтов, публичных репозиториев кода и определяем трендовые уязвимости. То есть те, которые либо уже эксплуатируются вживую, либо могут начать эксплуатироваться в ближайшее время.

Сегодня расскажу про самые опасные в марте — всего их было пять.

(Не) безопасный дайджест: если бы в ИБ была «Премия Дарвина» – 2024

В апреле мы традиционно просим нашего начИБ Алексея Дрозда aka @labyrinth поделиться его подборкой забавных, нелепых и глупых ИБ-инцидентов.

В апрельском хит-параде: расхитительница запасов офисной бумаги, распродажа музейных экспонатов на eBay, плейлист от ИИ и сотрудник, который прикинулся хакером, чтобы шантажировать своего работодателя.

Путешествие в глубины сети с Shodan – поисковой системой, открывающей двери в неизведанное

Shodan — это инструмент для поиска подключенных к интернету устройств.

Для работы ему не нужны записи DNS. Вместо этого он самостоятельно отправляет запросы на различные сетевые узлы, проверяя каждый порт в разных диапазонах IP-адресов.

Благодаря этому Shodan позволяет узнать, какие устройства и операционные системы наиболее распространены, а также оценить уровень проникновения интернета в разные регионы мира.

В основе работы Shodan лежит специальный алгоритм, который собирает информацию о каждом узле, ответившем хотя бы на один запрос, аналогичные алгоритмы используют поисковые системы Google и Yandex.

Рассмотрим с вами два вопроса:

Компрометация данных и её обнаружение

Приветствую, Хабр! Меня зовут Никита Титаренко, я инженер в компании «Газинформсервис», студент СПбГУТ им. проф. М.А. Бонч-Бруевича. Мои профессиональные задачи связаны с созданием уязвимых сред и эксплуатацией данных уязвимостей на киберполигоне в компании. Информация об этом используется для создания наборов данных, на которых обучаются модели искусственного интеллекта

После прочтения очередного материала, связанного с компрометацией данных, я хочу поднять вопрос её обнаружения. Знаю, что тема не новая, но она остаётся актуальной. В материале постараюсь доступно рассказать о том, как может произойти компрометация данных, о самых частых сценариях использования и о том какие средства могут ее распознать. Материал уже традиционно рассчитан на новичков в инфобезе и тех, кто хочет стать специалистом в сфере информационной безопасности.

Континент 4 Getting Started 2.0. Система обнаружения вторжений

Рады приветствовать всех читателей в предпоследней статье цикла «Континент 4 NGFW Getting Started 2.0»!

В предыдущей статье мы в подробностях рассмотрели организацию VPN-сети (Site-to-Site, Remote Access). А в данных материалах познакомимся с системой обнаружения и предотвращения вторжений.

Как провести фаззинг REST API с помощью RESTler. Часть 3

Привет, Хабр! С вами Владимир Исабеков, руководитель группы статического тестирования безопасности приложений в Swordfish Security. В прошлых статьях, посвященных фаззингу REST API, мы рассказывали о методе Stateful REST API Fuzzing и настройках инструмента RESTler. Сегодня мы поговорим о режимах тестирования, аннотациях, проблемах при подготовке и проведении фаззинга API и способах их решения. Статья написана в соавторстве с инженером по безопасности Артемом Мурадяном @TOKYOBOY0701.

Чего боятся стажеры? {Спойлер: всех отвлекать, все поломать, чего-то не знать, на код-ревью завалиться…}

Мы все чего-то боимся. И это нормально: страх достался нам от наших предков как защитная реакция на какой-либо раздражитель, чтобы настроить организм на дальнейшие действия. И хотя времена мамонтов и саблезубых тигров давно прошли, наша биохимия никуда не делась. Главное – как тогда, так и сейчас – чтобы страх не причинял нам самим вреда, не сковывал, не парализовывал. Чтобы не мешал развиваться и двигаться вперед.

В этом посте – шесть совершенно разных историй экс-стажеров “Лаборатории Касперского”. У каждого был какой-либо страх (а как еще, когда ты стажер без опыта, и это твоя первая работа!), но все герои смогли совладать с ними и вырасти до специалистов, тимлидов и даже руководителей целых функций.

А в дополнении – опрос, который покажет, чья позиция ближе Хабру.

Если вы сами – интерн или еще только ищете стажировку в IT-индустрии, этот пост будет для вас особенно актуален. Но даже если вы уже преодолели первую ступень профессионального пути, вам наверняка будет интересно сравнить свой опыт с опытом коллег.

Ближайшие события

90+ дашбордов для OSINT и глобального мониторинга

Наблюдение за тем, какие изменения происходят на планете в масштабах стран и континентов — настоящий источник вдохновения для OSINT-аналитиков. Специалисты Бастион поделились актуальным списком интерактивных дашбордов, которые они держат в закладках, плюс я добавил парочку от себя.

Даже если вы никак не связаны с ИБ, зато часами залипали в контурные карты глобальных стратегий или восхищались глобусом в центре управления X-COM, эта подборка инструментов наверняка вам понравится.

Удалить нельзя эксплуатировать: как мы нашли уязвимость в установщике Битрикс

Методология тестирования на проникновение предполагает разделение поиска уязвимостей на несколько этапов. Один из первых этапов заключается в поиске легаси с известными уязвимостями, популярных мисконфигов и других low hanging fruits на периметре. Их эксплуатация проста и зачастую не требует от потенциального злоумышленника никакой квалификации, но последствия она может иметь серьезные, вплоть до получения удаленного доступа во внутреннюю инфраструктуру.

Так как тестирование на проникновение, как правило, ограничено временными рамками, подобные уязвимости проверяются в первую очередь, и наша задача - достичь максимального результата в минимальные сроки.

Это был тот случай, когда анализом самописного приложения или использованием готового модуля для Metasploit было не обойтись.

Континент 4 Getting Started 2.0. VPN

Рады приветствовать вас уже в шестой статье цикла «Континент 4 NGFW Getting Started 2.0» на образовательном портале TS University!

В предыдущей статье мы детально изучили веб-фильтрацию: настраивали фильтрацию по SNI, работали с Web/FTP фильтрацией, тестировали потоковый антивирус.

В этом материале мы в подробностях рассмотрим организацию VPN-сети (Site-to-Site, Remote Access).

Security Week 2415: новые уязвимости в продуктах Ivanti

По данным разработчика, эта уязвимость не эксплуатировалась на момент обнаружения, что отличает новую проблему от набора предыдущих, обнаруженных еще в начале января. Тогда критические уязвимости были найдены в ходе расследования реальной атаки, а разработчик довольно долго не мог выпустить патч для активно эксплуатируемой проблемы. Это даже привело к достаточно нестандартной рекомендации от американского государственного агентства CISA: сначала отключить уязвимые VPN-серверы вовсе, а потом уже разбираться с наличием или отсутствием патча. Сложная обстановка с защищенностью систем, призванных ограждать корпоративный периметр от неавторизованного доступа, привела также к публикации открытого письма от генерального директора Ivanti, в котором он пообещал пересмотреть подход к безопасности.

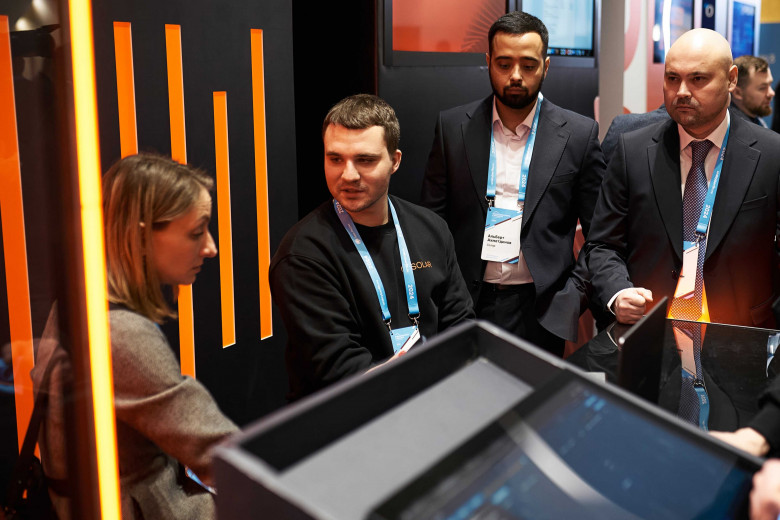

Разговор с директором по развитию бизнеса Solar NGFW Андреем Щербаковым об NGFW и использовании open source в нём

Тема NGFW в связи с уходом западных компаний всё чаще начала всплывать в сфере российской ИБ. То тут, то там слышны новости, что у разных фирм появились свои NGFW‑решения. Одно из таких демонстрировалось на форуме «Кибербезопасность в финансах». Поэтому я решил расспросить ответственного за развитие бизнес‑продуктов NGFW Solar Андрея Щербакова. Почему до сих пор межсетевой экран нового поколения называют новым поколением, так ли плохо использовать open source решения в его создании и нужен ли «домашний» NGFW. Приятного чтения!

Анализ Telegram аккаунтов

Снова приветствую дорогих читателей! Продолжаю цикл статей "ШХ" и сегодня нашим блюдом будет Telegram. В предыдущих статьях мы рассмотрели способы анализа аккаунтов целевого пользователя по его никнейму, после чего проводили разведку его аккаунта в социальной сети Вконтакте. Сейчас я ставлю для себя важным узнать номер телефона пользователя, так как от номера уже можно будет неплохо отталкиваться в разведке и номер телефона может поведать еще больше о своём владельце. В прошлой статье мы пытались выяснить номер при помощи страницы Вконтакте, а в этой как уже догадались по названию, мы будем пытаться выяснить как можно больше информации о Telegram аккаунте.

Дисклеймер: Все данные предоставленные в данной статье, взяты из открытых источников. Не призывают к действию и являются только лишь данными для ознакомления, и изучения механизмов используемых технологий.

BSIMM: с чего начинается AppSec в компании

Безопасная разработка является неотъемлемой частью непростого пути к безопасности приложений. И у всех руководителей и лидов R&D, кто задумывается о построении у себя AppSec, возникает вопрос — с чего же начать? А начать нужно с организации процессов: определить положение дел, понять, какие активности необходимо внедрить, какие оптимизировать, а какие убрать. В общем, оценить зрелость текущих процессов безопасной разработки и обозначить дальнейшие шаги в светлое AppSec-будущее компании. И тут на помощь нам приходят фреймворки по безопасной разработке.

Вклад авторов

alizar 21361.3marks 9200.7ptsecurity 8929.5LukaSafonov 6194.9GlobalSign_admin 5531.9ValdikSS 5478.6Kaspersky_Lab 4834.9esetnod32 3275.0zhovner 2947.0ru_vds 2748.4