Весенне-летний сезон хак-квестов продолжается вторым из серии NeoQUEST’ов:

NeoQUEST-2013. NeoQUEST – это ежегодное состязание для специалистов в области информационной безопасности, участники которого на конкурсной основе решают захватывающие практические задачи, связанные с защитой современных информационных технологий.

Как и планировалось, 18-го февраля 2013 года мы завершили отборочный тур, продолжавшийся в течение двух недель. Теперь пришло время рассказать о следующем этапе NeoQUEST-2013, в рамках которого лучшие из участников отборочного тура сразятся за главный приз, которым в этом году является поездка на одну из крупнейших международных конференций по информационной безопасности осенью 2013 года, на выбор участника.

Очный тур NeoQUEST-2013 пройдет 10 июля 2013 г., в рамках 22-ой научно-технической конференции

«Методы и технические средства обеспечения безопасности информации», генеральным спонсором которой является компания НеоБИТ.

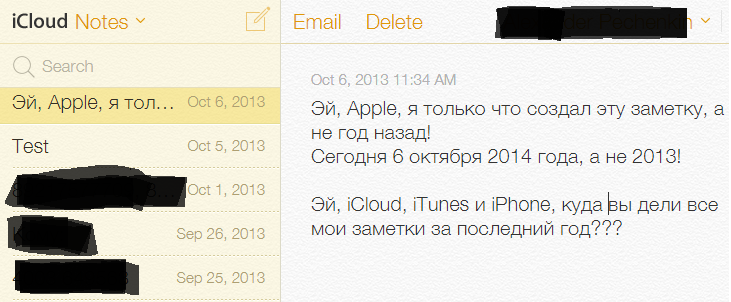

Сценарий квеста стал еще более экстремальным, чем прежде: чтобы получить заветный приз, лучшим из участников, допущенных к очному этапу, предстоит совершить побег из тюрьмы. Все, что у них есть, – это 8 часов, чтобы избежать казни на электрическом стуле, и весь спектр их навыков в области информационной безопасности. Как и в прошлом году, мы постараемся преподнести участникам в необычном ключе задачи, связанные с безопасностью нестандартных устройств, облачных вычислений, виртуализации, криптографии и других наиболее актуальных проблем кибербезопасности. А также кое-что еще, что станет сюрпризом для большинства участников.

Основной квест будет сопровождаться множеством интересных событий. Пока участники заняты побегом,

все желающие (и вы тоже!) смогут не только в реальном времени следить за состязанием, но и продемонстрировать свой высокий уровень ITsec IQ. Гостей NeoQUEST’a ждет:

- несколько разнонаправленных конкурсов: вы сможете соревноваться за призы, которые пригодятся в хозяйстве любому, кто заботится о своей кибербезопасности;

- доклады о том, как написать гипервизор, обеспечивающий безопасность, и как этот гипервизор может быть использован злоумышленником; как обнаружить виртуализованную систему; будут рассмотрены специфические сценарии атак на Android-устройства, веб-сайты и масштабные информационные системы;

- возможность применить вновь приобретенные защитно-нападательные навыки на наших стендах с необходимой инфраструктурой.

Осталось меньше недели до NeoQUEST-2014, и мы еще раз выделим ключевые аспекты мероприятия, ради которых всем интересующимся информационной безопасностью стоит посетить нас! Тем более, что наш список докладов был расширен.

Осталось меньше недели до NeoQUEST-2014, и мы еще раз выделим ключевые аспекты мероприятия, ради которых всем интересующимся информационной безопасностью стоит посетить нас! Тем более, что наш список докладов был расширен.

Настала пора подвести итоги онлайн-тура NeoQUEST-2014, в том числе:

Настала пора подвести итоги онлайн-тура NeoQUEST-2014, в том числе:

Обход беспарольной авторизации уже давно будоражит умы компьютерных энтузиастов. При мыслях о биометрике по спине проходит холодок: ну а вдруг как отрежут палец или вырвут глаз? А самый гуманный и уже никого не удивляющий способ — это, конечно, USB-ключи.

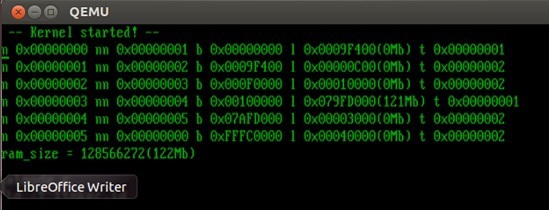

Обход беспарольной авторизации уже давно будоражит умы компьютерных энтузиастов. При мыслях о биометрике по спине проходит холодок: ну а вдруг как отрежут палец или вырвут глаз? А самый гуманный и уже никого не удивляющий способ — это, конечно, USB-ключи.  В одном из заданий очного тура хакерского соревнования NeoQUEST-2013 участникам квеста противостоял грозный противник — гипервизор! Для побега из тюрьмы им нужно было всего лишь считать строчку из памяти процесса. Но было несколько НО… Гипервизор всячески усложнял нашим конкурсантам жизнь, а именно:

В одном из заданий очного тура хакерского соревнования NeoQUEST-2013 участникам квеста противостоял грозный противник — гипервизор! Для побега из тюрьмы им нужно было всего лишь считать строчку из памяти процесса. Но было несколько НО… Гипервизор всячески усложнял нашим конкурсантам жизнь, а именно: