Мы, дети 90-х, любим добавить в задания

NeoQUEST что-нибудь олдскульное. В этом году нам вспомнились

гремлины, и мы добавили их в легенду одного из заданий соревнования «Очной ставки» NeoQUEST-2017.

Однако, под внешне забавной легендой скрывается вполне себе реальная практическая задача: а что, если привычные

ELF-файлы — не просто исполняемые файлы, а контейнеры, открыть которые нам предстоит? Для этого придется испытать довольно-таки обширные возможности

objcopy и освежить в памяти организацию ELF-файла.

Чтобы вычислить подозрительные секции, необходимо представлять секционный и сегментный состав типичного ELF. Помимо этого, конечно, пригодится и опыт — например, общение с firmware embedded-систем вполне может подсказать подходящие идеи!

Думаете, готовы на 100%? Уверены, что гремлинам удастся вас удивить спрятанными архивами, попорченными таблицами символов, а также аудиофайлами, которые зазвучат только в руках умелого мастера! Под катом — исходники к заданию и прохождение, чтобы каждый читатель Хабра мог собственноручно попробовать пройти задание!

В современном мире нас окружают «умные» устройства, в том или ином виде представляющие собой маленький компьютер. С точки зрения интеграции с современным оборудованием, будь то бытовая электроника и умные дома, медицинское и банковское оборудование, развлекательные системы и промышленное оборудование — все это представляет собой встраиваемые системы (

В современном мире нас окружают «умные» устройства, в том или ином виде представляющие собой маленький компьютер. С точки зрения интеграции с современным оборудованием, будь то бытовая электроника и умные дома, медицинское и банковское оборудование, развлекательные системы и промышленное оборудование — все это представляет собой встраиваемые системы (

Мы, дети 90-х, любим добавить в задания

Мы, дети 90-х, любим добавить в задания  RSA, эллиптические кривые, квантовый компьютер, изогении… На первый взгляд, эти слова напоминают какие-то заклинания, но все куда

RSA, эллиптические кривые, квантовый компьютер, изогении… На первый взгляд, эти слова напоминают какие-то заклинания, но все куда  Ubuntu интегрирована в Windows 10 Redstone, Visual Studio 2017 обзавелась поддержкой разработки под Linux – даже Microsoft сдает позиции в пользу растущего числа сторонников Торвальдса, а ты всё еще не знаешь тайны виртуального терминала в современных дистрибутивах?

Ubuntu интегрирована в Windows 10 Redstone, Visual Studio 2017 обзавелась поддержкой разработки под Linux – даже Microsoft сдает позиции в пользу растущего числа сторонников Торвальдса, а ты всё еще не знаешь тайны виртуального терминала в современных дистрибутивах? Задания на reverse engineering — обязательная часть любых CTF, и NeoQUEST в этом плане не исключение. В каждое задание мы добавляем «изюминку», которая, с одной стороны, несколько затрудняет участникам прохождение задания, а с другой — позволяет на практике разобраться с тем, с чем еще не приходилось работать.

Задания на reverse engineering — обязательная часть любых CTF, и NeoQUEST в этом плане не исключение. В каждое задание мы добавляем «изюминку», которая, с одной стороны, несколько затрудняет участникам прохождение задания, а с другой — позволяет на практике разобраться с тем, с чем еще не приходилось работать. 29 июня 2017 года в Санкт-Петербурге состоится юбилейная, пятая «Очная ставка» NeoQUEST! И мы с радостью приглашаем всех, кто интересуется информационной безопасностью: студентов и абитуриентов IT-специальностей, разработчиков, тестировщиков, админов, матёрых специалистов и новичков в инфобезе, хакеров и гиков!

29 июня 2017 года в Санкт-Петербурге состоится юбилейная, пятая «Очная ставка» NeoQUEST! И мы с радостью приглашаем всех, кто интересуется информационной безопасностью: студентов и абитуриентов IT-специальностей, разработчиков, тестировщиков, админов, матёрых специалистов и новичков в инфобезе, хакеров и гиков!  Что делать, если у вашего сервера утёк закрытый ключ? Вопрос, ставший особенно актуальным после

Что делать, если у вашего сервера утёк закрытый ключ? Вопрос, ставший особенно актуальным после  Сколько копий уже сломано в разговорах о криптовалюте? Банки и государственные учреждения спорят о ее правовом статусе, а частные организации придумывают различные способы применения

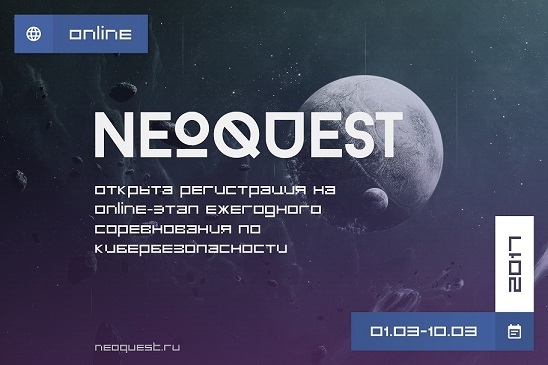

Сколько копий уже сломано в разговорах о криптовалюте? Банки и государственные учреждения спорят о ее правовом статусе, а частные организации придумывают различные способы применения  C 1 по 10 марта прошёл online-этап соревнования по кибербезопасности

C 1 по 10 марта прошёл online-этап соревнования по кибербезопасности  Для поиска уязвимостей все средства хороши, а чем хорош

Для поиска уязвимостей все средства хороши, а чем хорош  Не секрет, что большинство крупных сервисов на серверной стороне используют какой-либо API (

Не секрет, что большинство крупных сервисов на серверной стороне используют какой-либо API ( Вжух — и мы уже открыли

Вжух — и мы уже открыли  Про опасности использования «умных» телевизоров слышали, наверное, все.

Про опасности использования «умных» телевизоров слышали, наверное, все.