В этой статье я хочу поделиться со своим видением формата объёмного звука, за которым по моему мнению будущее.

Все потоки

Новости

NumPy для самых маленьких

Математика везде в нашей жизни, но в программировании, а особенно ML ее два раза больше. Обычно Питон берут в пример самого "научного" языка программирования из-за математических фреймворков. Как не Питон может помочь оперировать математическими абстракциями, некоторые из сферы ресерча пользуются исключительно питоном для всяких научных изысканий — сегодня мы поговорим про библиотеку NumPy и работу с массивами.

Самая новичковая "библиотека" с примочками в виде SciPy и Matplotlib предназначена для работы с многомерными массивами. NumPy – основа для многих других библиотек для машинного обучения, таких как SciPy, Pandas, Scikit-learn и TensorFlow.

Pandas, например, строится поверх NumPy и позволяет работать со структурами данных высокого уровня по типу DataFrame и Series. При помощи NumPy можно проводить преобразование категориальных данных в числовой формат, например, с использованием кодирования one-hot.

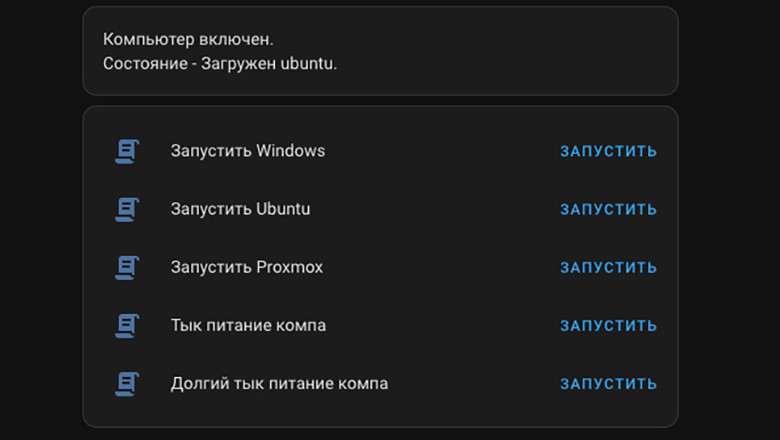

Выбор загрузочного диска домашнего компьютера из Home Assistant

Мой основной компьютер - macbook, который всегда со мной, и на котором я делаю почти все что нужно как дома так и вне его. Но также есть домашний комп, на котором бывает оптимальнее делать ресурсоемкие задачи. Кроме того, некоторые вещи на маке делать неудобно или вовсе невозможно, поэтому на домашнем установлены windows, ubuntu и proxmox с десятком виртуалок под разные случаи. И меня всегда очень напрягала невозможность удаленно включить нужную операционную систему на домашнем, чтобы потом подключиться к ней удаленно и сделать все что нужно.

И что вы думаете - решил я эту проблему. Теперь из любого места я могу запустить нужную мне операционную систему на домашнем компе одним кликом.

6. Nix в пилюлях: Наша первая деривация

Медленно, но верно мы добрались до шестой пилюли, посвящённой пакетному менеджеру и чистому функциональному языку Nix.

Попробуем создать нашу первую деривацию.

Истории

Разработка программного средства по обработке данных фонокардиограммы

Медицинские исследования играют важную роль в понимании различных заболеваний и разработке эффективных методов лечения. Одним из инструментов, используемых в кардиологии, является фонокардиограмма (ФКГ).

Фонокардиограмма - это метод диагностики сердечно-сосудистой системы, который основывается на записи звуков, производимых сердцем. Она может быть полезной в определении различных заболеваний сердца, таких как стеноз клапана, митральный стеноз, митральную недостаточность, перикардит и другие.

ФКГ может использоваться для оценки эффективности лечения сердечных заболеваний и для наблюдения за состоянием сердца в течение времени. Если у вас есть симптомы, такие как боль в груди, одышка, учащенный пульс, упадок сил, обратитесь к кардиологу, который посоветует, нужна ли вам ФКГ [1].

Объектом исследования выпускной квалификационной работы является список файлов формата .csv, содержащих разделенные знаком ";" смещенные целочисленные значения амплитуды шумов сердца, записанные в течение нескольких секунд, частота дискретизации – 1000 гц (числа в записи обозначают амплитуду сигнала, временной промежуток между соседними значениями - 1 миллисекунда).

Цель работы состоит в создании алгоритма автоматической интерпретации снятых данных, который пытается по форме кривых делать выводы, аналогичные тем, которые по этим же кривым умеет делать эксперт и создание собственного алгоритма. Необходимо определить и выделить точку максимальной амплитуды, начало и окончание тона 1 для каждого из сердечных циклов. Ответ необходимо вывести в виде списка списков [t1, t2, t3], где t1 – начало тона 1, t2 – точка максимальной амплитуды, t3 – окончание тона 1. Также, для проверки результата, необходимо визуализировать полученный результат на графике. Данную процедуру необходимо произвести для каждого файла.

Пять лучших NLP инструментов для работы с русским языком на Python

В этой статье рассмотрим пять лучших библиотек Python, предназначенных специально для работы с русским языком в контексте NLP. От базовых задач, таких как токенизация и морфологический анализ, до сложных задач обработки и понимания естественного языка.

Redux это бойлерплейт, а Mobx нет! Но есть нюанс

На прошлой неделе впервые поучаствовал в конференции по Frontend, где один из докладчиков, расказывал, как удачно его команда переехала с Redux на Mobx. Главным преимуществом он назвал отсутствие бойлерплейта и ускорение разработки в полтора раза.

Я прочитал несколько статей и посмотрел другие доклады, где все как один говорят, что Mobx лучше, чем Redux. Возможно это и так, но почему в сравнение всегда идет Redux, а не Redux-Toolkit, я не понимаю. Попытаемся конструктивно посмотреть действительно ли Mobx настолько хорош как о нем говорят.

Разбор новой атаки кибершпионов Sticky Werewolf с использованием Rhadamanthys Stealer

5 апреля 2024 года на платформу VirusTotal была загружена вредоносная ссылка кибершпионской группы Sticky Werewolf. Внимание аналитиков тогда привлекла новая для группы полезная нагрузка – злоумышленники использовали Rhadamanthys Stealer, стилер с модульной архитектурой, написанный на C++ и выставленный на продажу в сентябре 2022 года. Об этом российские эксперты написали в небольшом Telegram посте, сосредоточив внимание преимущественно на autoit-скрипте.

В этой статье Борис Мартынюк, аналитик группы исследования сложных угроз департамента Threat Intelligence компании F.A.C.C.T. и Дмитрий Купин, руководитель отдела по анализу вредоносного кода F.A.C.C.T. Threat Intelligence, решили уделить чуть больше внимания новому инструменту и на примере еще одной атаки кибершпионов Sticky Werewolf рассказать, чем же так примечателен Rhadamanthys Stealer. Но сначала — небольшое отступление о самой группе.

Sticky Werewolf — проукраинская кибершпионская группа, атакующая преимущественно госучреждения и финансовые компании. По данным экспертов F.A.C.C.T. Threat Intelligence, в первом квартале 2024 года Sticky Werewolf провела 21 кибератаку в России, Беларуси и Польше. В качестве первоначального вектора атак группа использует фишинговые рассылки по электронной почте со ссылками на вредоносные файлы, а также такие инструменты, как трояны удаленного доступа Darktrack RAT и Ozone RAT, стилеры Glory Stealer и MetaStealer (вариация RedLine Stealer). Новый инструмент в их арсенале — Rhadamanthys Stealer.

10 апреля 2024 года на платформу VirusTotal была загружена вредоносная ссылка группы Sticky Werewolf. В ходе исследования аналитики получили дополнительные сетевые и файловые индикаторы, а также смогли почти полностью восстановить цепочку атаки. В качестве начального вектора заражения могли выступать целевые фишинговые письма, аналогичные прошлым атакам группы. При переходе по ссылке происходит переадресация на другой ресурс, с которого загружается исполняемый файл, мимикрирующий под PDF, используя двойное расширение.

Самая маленькая контролька на Arduino с дисплеем ФИНАЛ

Привет друзья, сегодня мы соберём самую маленькую контрольку на ATTINY85, я знаю, что никто из Вас не ждал продолжения этого проекта, но крупные проекты требуют много времени, а видео на канале не могут выходить раз в три месяца. Поэтому сегодня, мы завершим этот проект.

Несмотря на свои размеры, контролька обладает довольно большим функционалом по сравнению со своими китайскими собратьями с AliExpress.

Первое, контролька имеет функцию прозвонки, если прозваниваемый провод цел, на экране появляется надпись MASSA, SMD зумера под такие размеры платы я не нашёл, поэтому вместо него на выход PB0 (он же AREF) поставил конденсатор, для стабильности измерений (более подробно об этом мы поговорим при разборке скетча).

Второе, контролька может измерять напряжение в диапазоне от 0 до 50 вольт.

Третье, контролька имеет защиту от переплюсовки.

И при всех своих преимуществах, печатная плата нашего измерительного прибора меньше спичечного коробка.

К вопросу об точности

Но есть нюанс ...

Поскольку мои уважаемые читатели подавляющим большинством изъявили желание прочитать о точности резистивных схем, у меня не остается выбора и я приступаю к изложению. Следует заметить, что вопросы точности исторически разрабатывались в контексте измерений, а мы будем их рассматривать в обратном направлении, хотя на результаты это никоим образом не повлияет.

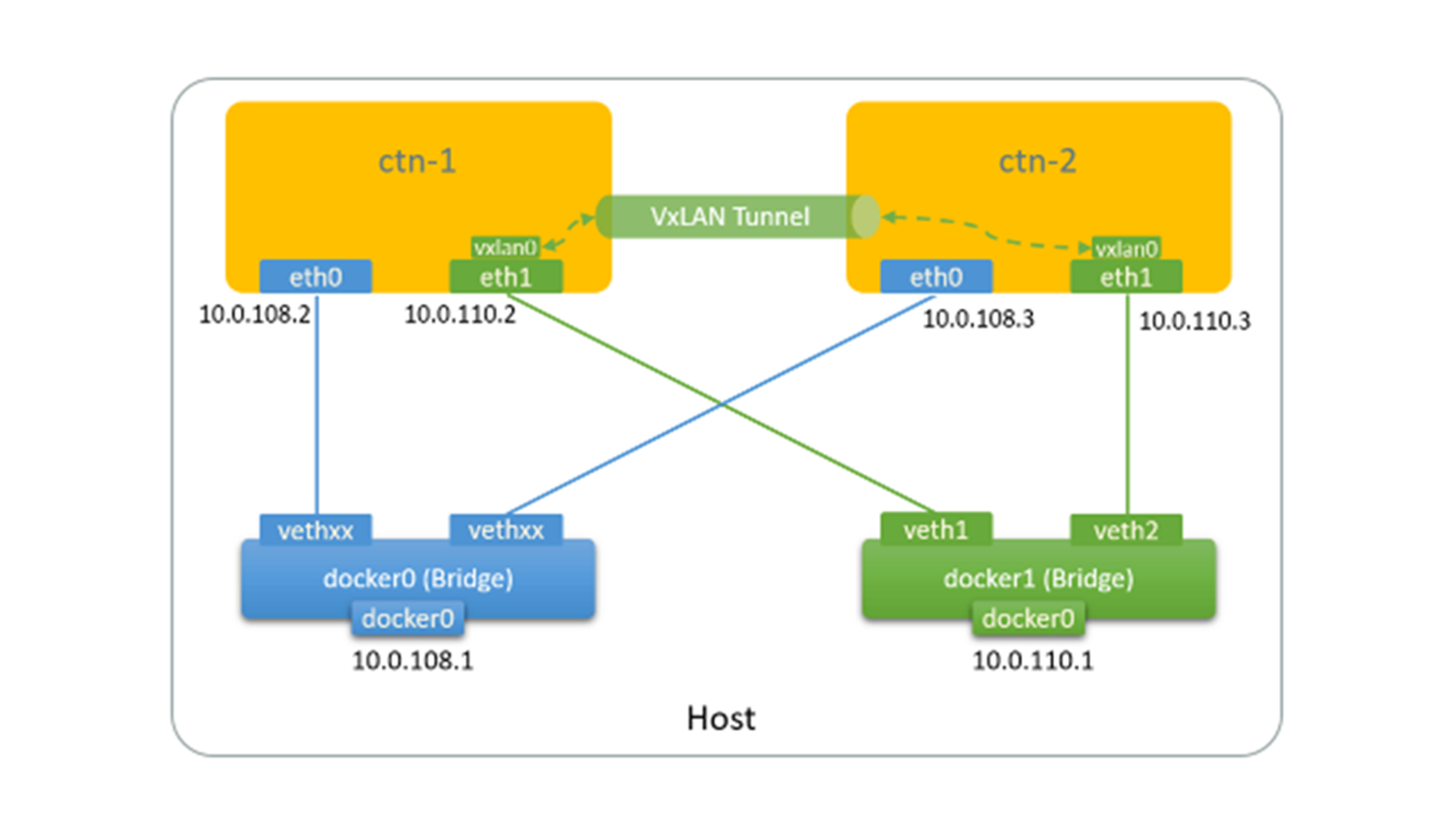

Поговорим о зеркалировании трафика с помощью VxLAN

Анализ сетевого трафика является важной задачей, решение которой требуется различным специалистам. Так, специалистам по информационной безопасности необходимо анализировать трафик на наличие подозрительных пакетов, вирусного трафика, сканирования портов, перебора паролей и т. п. Также безопасникам может потребоваться анализировать исходящий трафик на наличие конфиденциальных данных, например, в случае, если в организации используется режим коммерческой тайны. Ну а кроме этого, трафик в автоматическом режиме анализируют системы обнаружения/предотвращения вторжений.

Сетевикам необходимо анализировать трафик для выявления различных аномалий: полуоткрытых соединений, ретрансмитов, потерь пакетов.

Электронная отрасль в Китае развивается, но есть и проблемы: важные компании банкротятся. Остальные продолжают работать

На днях стало известно о том, что в Китае уходит с рынка один из крупнейших разработчиков чипов. За годы своей работы компания получила сотни патентов и стала одним из стимулов развития отрасли. Речь идёт об Huaxia Chip, у которой возникли непреодолимые сложности, приведшие к закрытию. Тем не менее остальные работают, и неплохо. Подробности — под катом.

Ваш бизнес – это сито. Почему компания растет, а денег в кармане – не прибавляется

Формула бизнеса очень проста. По-крайнер мере, нам так кажется. Мы хотим вложить определенное кол-во ресурсов «спереди» и получить еще больше ресурсов «на выходе». По сути бизнес – это машина по увеличению наших ресурсов. И чем больше и быстрее мы хотим увеличить объем ресурсов, тем выше риск принимаем на себя.

Но в каком месте эта конструкция надламывается?

Ближайшие события

Полный гайд о стиле для IT-специалистов: как выглядеть актуально и чувствовать себя комфортно

Всем привет! Меня зовут Маша, я девушка программиста и хотела бы поделиться опытом, как легко выглядеть актуально сегодня имея любой бюджет и количество времени.

Как учить большие языковые модели (теоретический туториал)

Обзорное видео с доклада об особенностях обучения LLM для тех, кто в теме ML/DL, но хочет расширить кругозор в области работы с большими языковыми моделями. На основе личного опыта и обзора множества научных статей и инструментов. Ссылка на презентацию прилагается.

Материалы для подготовки к собеседованию на позицию Data Scientist. Часть 3: Специализированное машинное обучение

Привет! Меня зовут Артем. Я работаю Data Scientist'ом в компании МегаФон (платформа для безопасной монетизации данных OneFactor).

В предыдущей статье я поделился материалами для подготовки к этапу по классическому машинному обучению.

В этой статье рассмотрим материалы, которые можно использовать для подготовки к секции по специализированному машинному обучению.

Рейтинговая система и грейды. Взгляд джуна аналитика

Размышления о развитии грейдов в IT. Какие параллели можно было бы провести с онлайн-играми. И во что это могло бы преобразоваться.

Предлагаю обсудить в комментах.

Каким может быть алгоритмическое собеседование и как к нему подготовиться

Всем привет! На связи команда Практикума. Недавно мы проводили открытое алгоритмическое собеседование и теперь хотим поделиться записью. Это отличная возможность подсмотреть, каким может быть процесс, научиться на чужих ошибках или взять на примету удачные решения.

Мы попросили Самсонова Ивана рассказать о его критериях оценки кандидатов, а также поделиться советами по подготовке. На видео Иван выступал в роли тимлида, а в обычной жизни он разработчик со степенью в Computer Science и наставник курса «Алгоритмы и структуры данных».

Создание карты подключений Elasticsearch + Fluent Bit + Nginx Ingress Controller

Данная статья представляет подход к решению задачи сбора и агрегации метрик от Ingress Nginx Controller для извлечения геоданных с помощью GeoIP2 и их визуализации в Elasticsearch.

Идеальный кейс внедрения DevSecOps. Так бывает?

Привет, на связи отдел безопасной разработки СИГМЫ (ОБР). И хоть наша команда сформировалась относительно недавно, мы уже приобщились к «вечному» — а именно «противостоянию» разработки и безопасников. Если вы читаете эту статью, скорее всего такое знакомо и вам. Но иногда в этом взаимодействии формируются настоящие бриллианты. И сегодня речь пойдет как раз о таком кейсе.