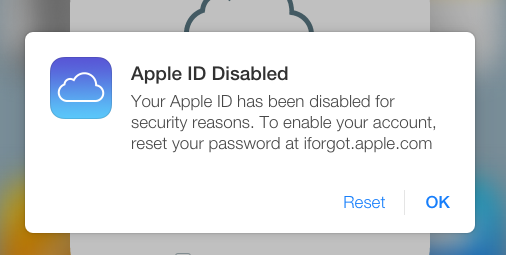

Компания Apple исправила уязвимость в сервисе iCloud (точнее, в его функции «Найти iPhone»), которая позволяла злоумышленникам проводить атаку типа brute force и подбирать пароль к аккаунту сервиса (т. е. получать пароль Apple ID). Злоумышленникам уже должен был быть известен адрес электронной почты аккаунта, затем они использовали скрипт для эксплуатации уязвимости сервиса и получали доступ к аккаунту. Предположительно, именно этой уязвимостью воспользовались злоумышленники, которые похитили фото знаменитостей и разместили их в открытом доступе.

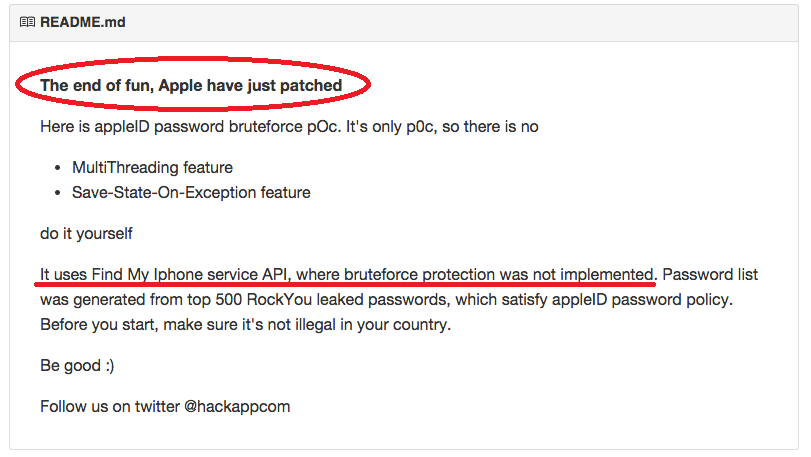

Ранее исходные тексты инструмента iBrute для проведения этой атаки были размещены на ресурсе GitHub. Таким образом, любой желающий мог воспользоваться этой уязвимостью и провести атаку на сервис (который в нормальной ситуации должен был блокировать доступ к аккаунту пользователя после нескольких неудачных попыток ввода пароля Apple ID). Разумеется, пользователи, которые использовали сложные пароли к своим аккаунтам, наименее всего могли пострадать от этой уязвимости. В описании файла скрипта iBrute на GitHub теперь красуется такой дисклеймер (см. скриншот ниже).

Ранее исходные тексты инструмента iBrute для проведения этой атаки были размещены на ресурсе GitHub. Таким образом, любой желающий мог воспользоваться этой уязвимостью и провести атаку на сервис (который в нормальной ситуации должен был блокировать доступ к аккаунту пользователя после нескольких неудачных попыток ввода пароля Apple ID). Разумеется, пользователи, которые использовали сложные пароли к своим аккаунтам, наименее всего могли пострадать от этой уязвимости. В описании файла скрипта iBrute на GitHub теперь красуется такой дисклеймер (см. скриншот ниже).

Apple has patched an exploit with its Find My iPhone online service that may have been used by hackers to gain access to personal photos stored on iCloud accounts belonging to some 100 celebrities.