С начала года наблюдается глобальная эпидемия сетевого червя Net-Worm.Win32.Kido

Данный зверёк распространяется через локальную сеть и при помощи съемных носителей информации.

При заражении компьютера червь запускает HTTP сервер на случайном TCP порту, который затем используется для загрузки исполняемого файла червя на другие компьютеры.

Червь для атаки использует уязвимость операционных систем семейства Windows, обнаруженную в конце октября 2008 года

MS08-067 в сервисе «Сервер». Для того, чтобы воспользоваться уязвимостью, червь пытается подключиться к удаленной машине под учетной записью администратора, последовательно перебирая пароли, заложенные создателем в теле вируса.

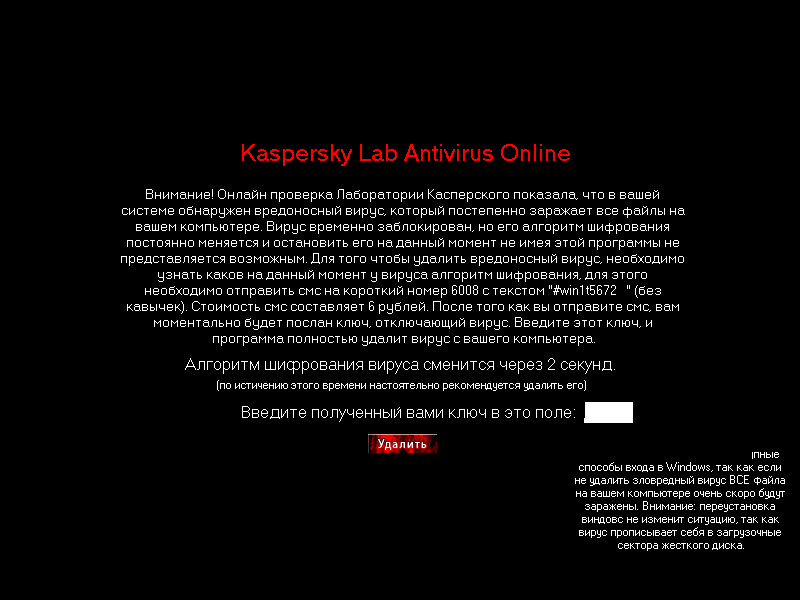

После запуска, на компьютере-жертве блокируется доступ к сайтам антивирусных компаний. Также блокируется доступ пользователей к доменным именам, содержащим слова «virus, rootkit, spyware» и прочим, с целью не позволить владельцам зараженных компьютеров пройти лечение на сайтах помощи пользователям.

Известны десятки модификаций данного червя.

Рекомендации по удалению выпущены всеми ведущими производителями АВ. ЛК выпустила специальную утилиту — KidoKiller для борьбы с сетевым червем Net-Worm.Win32.Kido, утилита содержит generic-детектирование всех известных модификаций червя.

Алгоритм лечения с помощью данной утилиты описан в данной статье

www.kaspersky.ru/support/wks6mp3/error?qid=208636215

По материалам

virusinfo.info,

av-school.ru

Подкатом — алгоритм лечения, скопирован с сайта ЛК, для не имеющих туда доступ в результате действий червя.