Comments 14

Исследователи считают, что самый действенный способ защититься от подобной атаки — отключить от компьютера наушники и динамики, но это не всегда возможно.Отключат наушники — дросселями свистеть начнёт.

+1

Если принимающие колонки будут активными, фокус не пройдёт.

0

Мне кажется что тут польщователь сразу услышит подвох, компьютерная аудмосистема не расчитана на частоты выше 20кгц, придется работать в звуковом диаппазоне

0

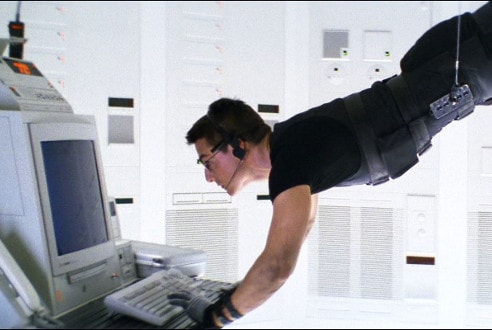

Атака MOSQUITO предусматривает, что зловред каким-то образом устанавливается на компьютер, изолированный от внешних каналов передачи данных (air-gapped), а затем передаёт секретную информацию найденную на этом компьютере — локальные файлы — генерируя звук через подключенные колонки или наушники.

К компьютеру, изолированному от внешних каналов передачи данных и содержащем секретную информацию кто-то подключит АС или наушники?

При таком организационном бардаке гораздо проще будет использовать обычные средства негласного съема информации.

0

Особенность программы Speake(a)r состоит в том, что она незаметно меняет назначение аудиоразъёма, куда подключены наушники. Вместо аудиовыхода (line out) разъём начинает работать на приём данных (line in).Что в общем случае невозможно, т.к. требуется взаимодействие с аудиодрайвером, коих дофига, из которых не каждый ещё умеет переключать назначение разъёма. Realtek какой-нибудь разве что, как самый популярный, юзать, но не очень понятно, зачем нужен такой канал между уже заражёнными машинами, когда у пользователей порой можно встретить незащищённые гигабитные каналы в интернет.

0

Ну написано же, чтобы слить информацию с машины, у которой нет доступа в интернет, на машину с доступом.

0

При условии того, что обе машины уже заражены, а вторая, с интернетом, находится в радиусе слышимости. Очень узкая ниша.

0

Если протокол односторонний, то выходной сигнал можно вполне на диктофон записать, а потом уже в спокойной обстановке проанализировать.

0

Вектор атаки вполне осмысленный (например, атака на cold storage, атака на air-gapped CA и т.д.), но весь вопрос состоит в том, что кто ж включает в air-gapped компьютер пассивные колонки или наушники?

0

Sign up to leave a comment.

Articles

Change theme settings

Атака MOSQUITO: протокол скрытной передачи данных между колонками и наушниками в виде ультразвука