Comments 34

Нельзя по crc32 детектить вирусы. Очень велик шанс совпадения с невирусом. Этот алгоритм только для контроля целостности подходит и ни для чего более. Им нельзя однозначно идентифицировать файл. Так можно просто все варианты от 00000000 до FFFFFFFF в базу занести и не париться.

+3

«Поймать вирус» — это значит заразиться. Более корректным был бы заголовок «Как обнаружить вирус в запароленном архиве»

+7

Так как антивирусу удалось прочитать кусок зашифрованного сжатого файла?

И я так понимаю запаролено без сокрытия имен файлов.

И я так понимаю запаролено без сокрытия имен файлов.

-2

Мэйби производитель антивируса добавил в базу сигнатуру пакованного вирусного файла?

И да, что-то сомнительно что такая детекция сработает на архиве с шифрованными именами.

И да, что-то сомнительно что такая детекция сработает на архиве с шифрованными именами.

-4

Никак. Как показали эксперименты с созданием разных вариантов архива, данный антивирус реагирует на сочетание атрибутов файла — длины и контрольной суммы CRC32. Оба этих атрибута доступны из заголовка архива без пароля.

+5

А в винраре 5-м стало быть и CRC32 тоже шифруется?

0

… в RAR5 улучшены/добавлены дополнительные возможности:… для контроля целостности содержимого можно использовать 256-разрядный алгоритм хеширования BLAKE2 (вместо CRC32)…

0

Кто-то пользуется rar в 2016?

0

Все, кого я знаю.

+2

И чем же плох rar, если рассудить?

(кроме его кривой поддержки в OSX/Linux)

(кроме его кривой поддержки в OSX/Linux)

0

Проприетарность, поддержка в Linux (про OSX не знаю).

0

В OS X штатной поддержки нет, есть официальные консольные бинарники, есть GUI-приложения (как распаковщики, так и упаковщики, как платные, так и бесплатные).

В винде работал со всеми архивами через totalcmd, поэтому особой разницы не замечал, как и не видел этот странный интерфейс винрара.

В винде работал со всеми архивами через totalcmd, поэтому особой разницы не замечал, как и не видел этот странный интерфейс винрара.

0

Для обычного пользователя x86 компьютеров под виндовс — абсолютно ничем, но вот другие варианты уже испытывают проблемы. Из-за проприетарности формата возникает масса проблем с поддержкой архивов в приложениях — например в читалках(как программных так и аппаратных), плеерах и т.д. и если они например без проблем берут ZIP-архивы то остальные форматы архивов крайне редко.

На современных ресурсах я не вижу особой необходимости использовать RAR или даже 7ZIP… ну да, дают выигрыш иногда 2...20% по сравнению с ZIP но как правило ценой несравнимо больших ресурсов. А стоит ли такое сжатие проблем с совместимостью?

Хотя пожалуй в RAR есть одно преимущество — шифрование не позволяющее достичь высокой скорости подбора пароля методом перебора. Пожалуй это может стать единственным аргументом в пользу… но опять же проприетарность алгоритмов… а если закладка?

На современных ресурсах я не вижу особой необходимости использовать RAR или даже 7ZIP… ну да, дают выигрыш иногда 2...20% по сравнению с ZIP но как правило ценой несравнимо больших ресурсов. А стоит ли такое сжатие проблем с совместимостью?

Хотя пожалуй в RAR есть одно преимущество — шифрование не позволяющее достичь высокой скорости подбора пароля методом перебора. Пожалуй это может стать единственным аргументом в пользу… но опять же проприетарность алгоритмов… а если закладка?

0

zip же не знает юникод, из-за чего у него проблемы с русским языком в разных системах.

0

Вконтактик перестал принимать rar-архивы с документами, поэтому пришлось перейти на zip. Просто отредактировал профиль по умолчанию в WinRAR

0

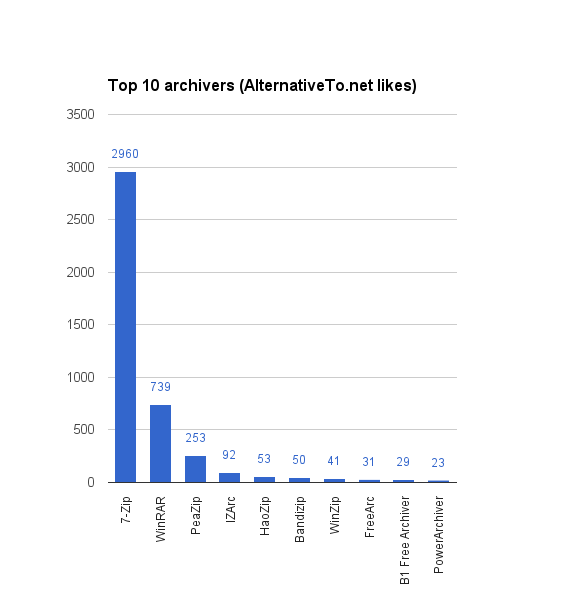

Посчитал лайки архиваторов на AlternativeTo.net

Было бы прикольно ещё динамику лайков увидеть, но точно можно сказать, что и в 2016 его лайкают.

Было бы прикольно ещё динамику лайков увидеть, но точно можно сказать, что и в 2016 его лайкают.

+3

Ещё бы 7-Zip не лайкали, лицензия на WinRAR стоит $30.

Но ещё совсем недавно первый не мог открывать картинки из архива в стандартной виндовой смотрелке, починили это в одной из последний версих, разработка которой внезапно активизировалась.

Но ещё совсем недавно первый не мог открывать картинки из архива в стандартной виндовой смотрелке, починили это в одной из последний версих, разработка которой внезапно активизировалась.

0

Virusotal странный товарищ, не знаю про десктопные версии.

Последние пару месяцев нам раз в 2-3 дня присылают заразу под видом каких-либо вложений к письмам. Так если залить архив (незапароленный) на virustotal — срабатываний будет одно число, если залить распакованный отчет.doc.exe или фотка.jpg.scr из этого же самого архива — срабатываний будет значительно больше. К примеру сегодня как раз пришел архив с заразой с выявлением 8 до и 9 после распаковки. Касперский на вирустотале в архиве заразу не приметил, после распаковки нашел троянец. Со временем и архив тоже в базы попадет, но по идее если в незапароленном архиве вирус — он должен быть пойман.

Может кто-то в курсе, как Virustotal решает, какие архивы открывать а какие нет?

Последние пару месяцев нам раз в 2-3 дня присылают заразу под видом каких-либо вложений к письмам. Так если залить архив (незапароленный) на virustotal — срабатываний будет одно число, если залить распакованный отчет.doc.exe или фотка.jpg.scr из этого же самого архива — срабатываний будет значительно больше. К примеру сегодня как раз пришел архив с заразой с выявлением 8 до и 9 после распаковки. Касперский на вирустотале в архиве заразу не приметил, после распаковки нашел троянец. Со временем и архив тоже в базы попадет, но по идее если в незапароленном архиве вирус — он должен быть пойман.

Может кто-то в курсе, как Virustotal решает, какие архивы открывать а какие нет?

+1

Касперский на вирустотале в архиве заразу не приметил, после распаковки нашел троянец.Похоже, что это «облачная версия», которая не анализирует содержимое, сверяет только хеши. А хеш архива в облако пока не попал.

Мы столкнулись этим, когда писали совместную работу с ЛК по обучению наших железных межсетевых экранов ловле вирусов. Там, видимо в силу ограничений файловой системы, база вирусов хранилась на отдельном сервере, а при обращении к ней из железки отправлялись только хеши.

0

В т.ч. и поэтому хранение незашифрованных контрольных сумм от зашифрованных данных является уязвимостью.

+2

Благодарю за интерес к моему скромному эксперименту. Жаль, что меня за него так жестко заминусовали(.

Я в своем топике предложил отправить запрос ко второму участнику эксперимента, разработчику NANO Антивируса и отчитаться о том, как они прокомментируют полученный результат. Собственно, уже это и сделал. Посмотрим, что они скажут.

Я в своем топике предложил отправить запрос ко второму участнику эксперимента, разработчику NANO Антивируса и отчитаться о том, как они прокомментируют полученный результат. Собственно, уже это и сделал. Посмотрим, что они скажут.

+3

Спасибо за плюсы в карму). Ответ от разработчиков получил в тот же день, к сожалению не удалось его опубликовать сразу.

Итак, это не фолс — раз. И два — похоже, верный ответ никто не угадал (для нано, по крайней мере):

«Здравствуйте. Спасибо за проявленный интерес к NANO Антивирусу! Описанная вами ситуация (обнаружение шифровальщика в запароленном архиве) имеет простое объяснение — NANO Антивирус умеет проверять содержимое зашифрованных архивов, используя указанный пароль. В антивирусном модуле, развернутом на VirusTotal, имеется список предустановленных паролей — это стандартные пароли, широко используемые для шифрования архивов с инфицированными объектами. NANO Антивирус пытается проверить содержимое зашифрованного архива, используя пароли из этого писка. К архиву „info.zip“ подошел один стандартных паролей из списка, благодаря этому удалось извлечь и просканировать содержимое архива.»

Итак, это не фолс — раз. И два — похоже, верный ответ никто не угадал (для нано, по крайней мере):

«Здравствуйте. Спасибо за проявленный интерес к NANO Антивирусу! Описанная вами ситуация (обнаружение шифровальщика в запароленном архиве) имеет простое объяснение — NANO Антивирус умеет проверять содержимое зашифрованных архивов, используя указанный пароль. В антивирусном модуле, развернутом на VirusTotal, имеется список предустановленных паролей — это стандартные пароли, широко используемые для шифрования архивов с инфицированными объектами. NANO Антивирус пытается проверить содержимое зашифрованного архива, используя пароли из этого писка. К архиву „info.zip“ подошел один стандартных паролей из списка, благодаря этому удалось извлечь и просканировать содержимое архива.»

0

Sign up to leave a comment.

Как поймать вирус в запароленом архиве