Comments 32

На данный момент попытки эксплуатации описанной уязвимости уже встречаются. Их пока нельзя назвать массовыми – но если у вас старый WordPress, стоит всё-таки обновиться.

Теперь это лишь вопрос времени.

+3

о, а как залиться через wordpress? у меня так и не получилось с 3.9

-2

Это работает в случае «родной» системы комментирования. А если установлена сторонняя?

+1

Данная уязвимость касается всех версий WordPress от 3.0 и выше. Проблема решается обновлением движка до версии 4, где такой проблемы нет.

Таки это не совсем правда. С версии 3.7 в WP появилось автообновление и 20 ноября вышел патч, закрывающий данную уязвимость. Так что обладателям версий 3.9.3, 3.8.5 и 3.7.5 не стоит волноваться.

+2

Стоял 3.9.3 и автообновление не сработало, обновил на 4.0.1 вручную. Левых комментариев не заметил, хотя блог старый но малопосещяемый.

Автообновление вордпресса непонятно как работает, иногда автообновляется само, а иногда нет. Закономерности в автообновлениях я так и не понял.

Автообновление вордпресса непонятно как работает, иногда автообновляется само, а иногда нет. Закономерности в автообновлениях я так и не понял.

0

Оно работает но постепенно. Я занимаюсь разработкой WP и каждый раз когда выходит такое обновление я получаю овер 30 писем от разных сайтов, где указана моя почта в качестве админской. Как правило все эти сайты обновляются в течении 1-3 дней. Думаю это сделано специально чтобы не создавать хаброэффект.

Кстати эту функцию можно отключить. Проверьте, может она у Вас выключена?

Кстати эту функцию можно отключить. Проверьте, может она у Вас выключена?

+1

Автообновление обновляет только минорные версии. Это сделано для того, чтобы сохранить совместимость и работоспособность плагинов и тем.

То есть, если у Вас была версия 3.9.2, то он обновил до 3.9.3. В версии 3.9.3 была закрыта эта уязвимость, так что обновляться до 4.0.1 только для фикса этой уязвимости было необязательно.

То есть, если у Вас была версия 3.9.2, то он обновил до 3.9.3. В версии 3.9.3 была закрыта эта уязвимость, так что обновляться до 4.0.1 только для фикса этой уязвимости было необязательно.

+1

Я так однажды с 3.4.2 на 3.4.5 обновился — шаблон работать вообще перестал =)

0

Теперь понятно. Непонятно только если уж WP так упёрся что обновляет только минорные версии якобы в заботе о пользователях и их совместимостях, то что мешали выкатить версию 3.9.4. с фиксом безопасности..? Иначе получается что пользы от этих автоапдейтов нет тогда когда они критически нужны.

0

Да, вы правы. Около 30% могут спастись автообновлением (если оно работает). Но останется еще более 50% уязвимых пользователей. По-прежнему миллионы. Так что в конечном итоге время жизни уязвимости всё равно будет определяться тем, как будут обновятся эти остальные — которые вручную.

0

Из которых половина не заходит в админ-интерфейс, потому что давно забросила сайт.

Но проблему это не решает, естественно.

Но проблему это не решает, естественно.

+1

Если быть точнее, то не около 30%, а 47%. И да, более 50% сайтов остаются потенциально уязвимыми. Из них большая часть скрываются за добросовестными хостинг-провайдерами, которые фильтруют уязвимость на уровне веб-сервера, так что на практике цифра гораздо меньше 84%, которая у вас указано в заголовке.

0

Тоже хотел об этом отписаться. До минорных версий WP начиная с версии 3.7 обновляется автоматом.

Но суть проблемы не в WordPress, а в людях которые его используют. Это как обвинять автопроизводителя потому что водитель не сменил вовремя тормозную жидкость и попал в аварию по причине неисправности тормозной системы.

Но суть проблемы не в WordPress, а в людях которые его используют. Это как обвинять автопроизводителя потому что водитель не сменил вовремя тормозную жидкость и попал в аварию по причине неисправности тормозной системы.

-1

Это не у них, это вот такая штука — BOOTSTRA.386.

+4

Сразу отключил стандартное комментирование (работает через сторонний виджет, который позволяет комментировать, к примеру, при наличии учетки вКонтакте итд) и отключил поиск по блогу. Воткнул в тему поиск по блогу через google. Благо сайту не первый год, индексация хорошо идет и выдает что надо. Так же закрыл панель входа в админку через htaccess. Кажется, провести атаку посредствам XSS я отсек. Поля ввода на сайте не доступны никому. Или ошибаюсь?

0

Я правильно понимаю, что если на сайте отключена возможность комментирования — сайту ничего не грозит?

0

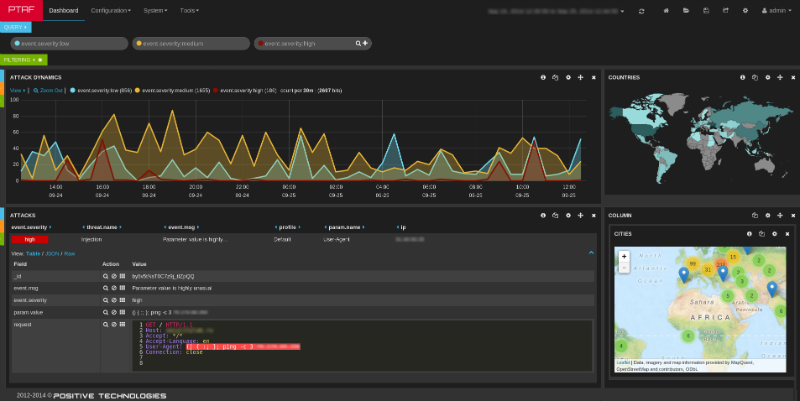

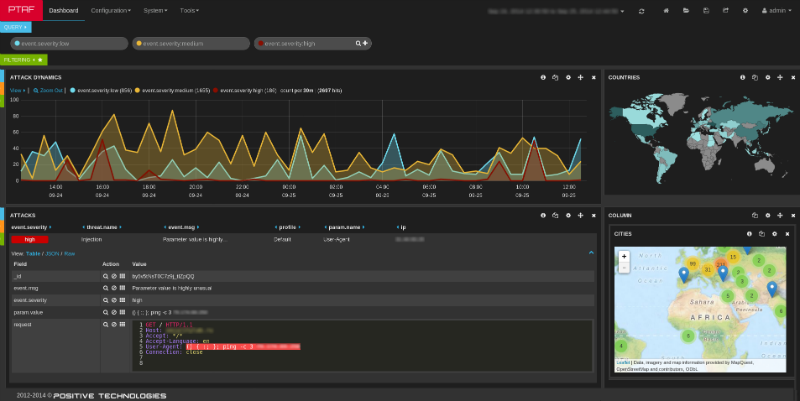

Это у вас kibana в PT Application Firewall

используется

?

0

Да, с kibana можно делать отличные дашборды, мы разрабатываем еще более удобный форк.

+1

Не подскажете, как можно сделать такую же подсветку синтаксиса (данных post-запроса), как на скриншоте у PT? Год назад немного знакомился с кибаной (версии 3 вроде).

И можно ссылку на форк?)

И можно ссылку на форк?)

0

Мы сделали это с помощью angular-ui-codemirror.

+1

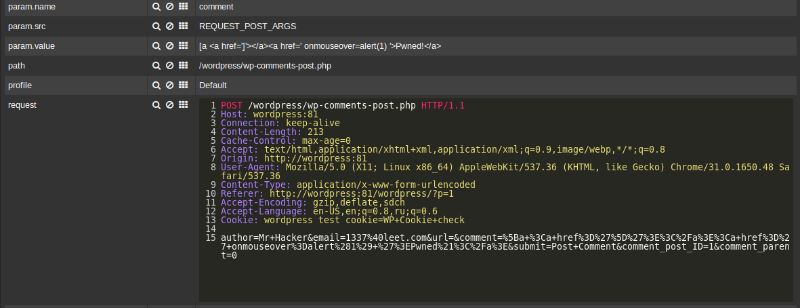

*занудство on* А как «Pwned!» на первой картинке превратилось в "[a Be Pwned" на второй? *занудство off*

0

Sign up to leave a comment.

84% сайтов на WordPress могут быть взломаны: что дальше?