Переход офисных работников на удаленку серьезно повысил нагрузку как на общедоступные сервисы веб-конференций и обмена файлами, так и на корпоративную инфраструктуру. Это две принципиально разные беды. Сбои в работе Zoom — это проблема одного сервиса на фоне нескольких альтернативных приложений. Для собственных сервисов компании замен нет, падение родного почтового или VPN-сервера грозит серьезными последствиями. К ситуации, когда большинство сотрудников оказываются за пределами более-менее отстроенного корпоративного периметра, готовы не все.

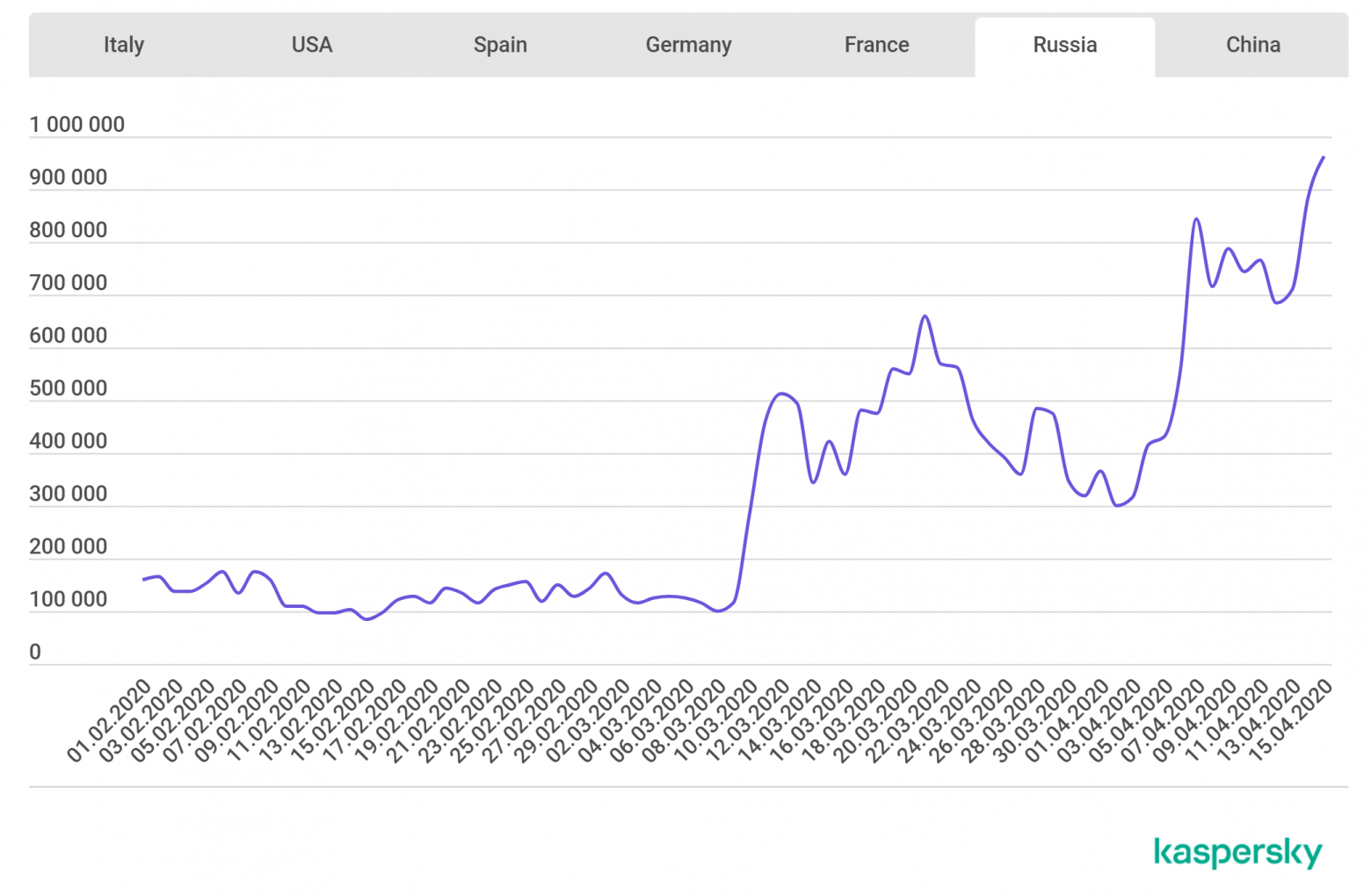

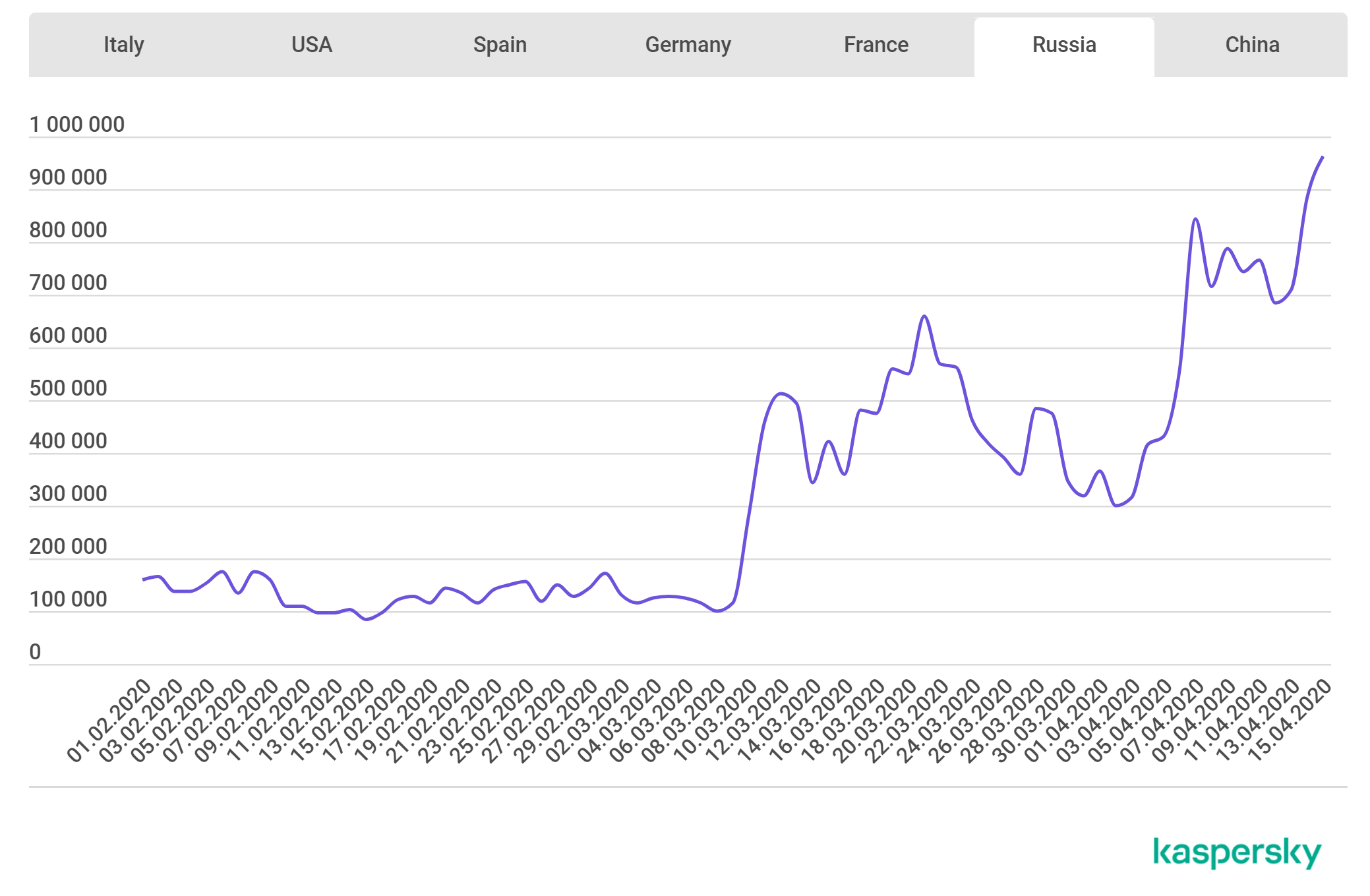

Зачастую из-за этого страдает безопасность: открывается доступ к серверам, ранее открытым только при работе из офиса, снимаются уровни защиты для VPN, почты и хранилищ файлов. Такой сложной ситуацией не могли не воспользоваться киберпреступники. График выше наглядно показывает, как именно это происходит. Он демонстрирует рост количества атак с перебором пароля к серверам RDP (по данным «Лаборатории Касперского»). Это Россия, в исследовании также приведены графики для других стран, но картина та же: увеличение числа брутфорс-атак в разы.

Злоумышленники используют как распространенные дефолтные пароли, так и базы часто используемых кодовых комбинаций. Для грамотно настроенной корпоративной инфраструктуры это не проблема, но времена сейчас сложные, нагрузка на IT-специалистов высокая, и возможностей допустить ошибку больше. Рекомендации стандартные: использовать сложные пароли, в идеале не делать RDP-сервер доступным извне, задействовать Network Level Authorization. В прошлом году именно NLA затрудняла эксплуатацию серьезных уязвимостей в протоколе. Желательно и вовсе не включать RDP, когда такой доступ на самом деле не требуется.

Очередные уязвимости в плагинах WordPress. В расширении Real-Time Find and Replace обнаружили CSRF-уязвимость, позволяющую внедрить на веб-сайт вредоносный скрипт. Три плагина, с помощью которых можно создавать образовательные сервисы на базе WordPress (LearnDash, LearnPress, LifterLMS), имеют ряд уязвимостей, ведущих к раскрытию информации, изменению пользовательских оценок и повышению привилегий вплоть до полного контроля над сайтом.

Базы взломанных аккаунтов пользователей Zoom свободно продаются в киберподполье. Один из первых случаев появления достаточно скромной коллекции логинов и паролей зарегистрировали в начале апреля. На прошлой неделе в доступе было уже 500 тысяч аккаунтов. Базы продаются либо очень дешево, либо вообще распространяются бесплатно. Из-за эфемерной природы телеконференций основная угроза подобных утечек — развитие атаки на другие сетевые сервисы компании. Но есть и другие варианты: на прошлой неделе издание Financial Times уволило репортера, который написал о финансовых проблемах в конкурирующем СМИ. Об этих проблемах ему стало известно после того, как он подключился к плохо защищенной веб-конференции.

Создатели трояна-вымогателя Shade выложили на GitHub 750 тысяч ключей для расшифровки данных с подписью: «Мы приносим извинения всем жертвам трояна». Эксперт «Лаборатории Касперского» подтвердил (см. твит выше), что ключи рабочие.

Серьезная уязвимость в ПО Cisco IOS XE затрагивает роутеры SD-WAN.

Массовая фишинговая атака нацелена на пользователей сервиса для коллективной работы Microsoft Teams.

В компании F-Secure подробно описали уязвимость в ПО Salt — открытом проекте для управления серверной инфраструктурой.

Зачастую из-за этого страдает безопасность: открывается доступ к серверам, ранее открытым только при работе из офиса, снимаются уровни защиты для VPN, почты и хранилищ файлов. Такой сложной ситуацией не могли не воспользоваться киберпреступники. График выше наглядно показывает, как именно это происходит. Он демонстрирует рост количества атак с перебором пароля к серверам RDP (по данным «Лаборатории Касперского»). Это Россия, в исследовании также приведены графики для других стран, но картина та же: увеличение числа брутфорс-атак в разы.

Злоумышленники используют как распространенные дефолтные пароли, так и базы часто используемых кодовых комбинаций. Для грамотно настроенной корпоративной инфраструктуры это не проблема, но времена сейчас сложные, нагрузка на IT-специалистов высокая, и возможностей допустить ошибку больше. Рекомендации стандартные: использовать сложные пароли, в идеале не делать RDP-сервер доступным извне, задействовать Network Level Authorization. В прошлом году именно NLA затрудняла эксплуатацию серьезных уязвимостей в протоколе. Желательно и вовсе не включать RDP, когда такой доступ на самом деле не требуется.

Что еще произошло

Очередные уязвимости в плагинах WordPress. В расширении Real-Time Find and Replace обнаружили CSRF-уязвимость, позволяющую внедрить на веб-сайт вредоносный скрипт. Три плагина, с помощью которых можно создавать образовательные сервисы на базе WordPress (LearnDash, LearnPress, LifterLMS), имеют ряд уязвимостей, ведущих к раскрытию информации, изменению пользовательских оценок и повышению привилегий вплоть до полного контроля над сайтом.

Базы взломанных аккаунтов пользователей Zoom свободно продаются в киберподполье. Один из первых случаев появления достаточно скромной коллекции логинов и паролей зарегистрировали в начале апреля. На прошлой неделе в доступе было уже 500 тысяч аккаунтов. Базы продаются либо очень дешево, либо вообще распространяются бесплатно. Из-за эфемерной природы телеконференций основная угроза подобных утечек — развитие атаки на другие сетевые сервисы компании. Но есть и другие варианты: на прошлой неделе издание Financial Times уволило репортера, который написал о финансовых проблемах в конкурирующем СМИ. Об этих проблемах ему стало известно после того, как он подключился к плохо защищенной веб-конференции.

Создатели трояна-вымогателя Shade выложили на GitHub 750 тысяч ключей для расшифровки данных с подписью: «Мы приносим извинения всем жертвам трояна». Эксперт «Лаборатории Касперского» подтвердил (см. твит выше), что ключи рабочие.

Серьезная уязвимость в ПО Cisco IOS XE затрагивает роутеры SD-WAN.

Массовая фишинговая атака нацелена на пользователей сервиса для коллективной работы Microsoft Teams.

В компании F-Secure подробно описали уязвимость в ПО Salt — открытом проекте для управления серверной инфраструктурой.