Мы уже давно наблюдаем за развитием ситуации, связанной с вредоносной программой Win32/TrojanDownloader.Bredolab, в народе известной больше, как Zeus bot, или еще проще — Зевс. Это довольно успешное вредоносное поделье (не поворачивается язык назвать это продуктом) вирусописателей, уже давно прижилось на рынке злонамеренных программ, и пользуется большой популярностью среди киберприступников. Ресурс ZeuS Tracker до сих пор фиксирует большое количество активных центров управления, созданных благодаря распространению данного троянца. Каждый такой центр может управлять огромным количеством ботов. Но чтобы не концентрировать в одном месте управление большим ботнетом, злоумышленники дробят его на несколько более мелких, на случай, если один из них выйдет по каким-либо причинам из строя.

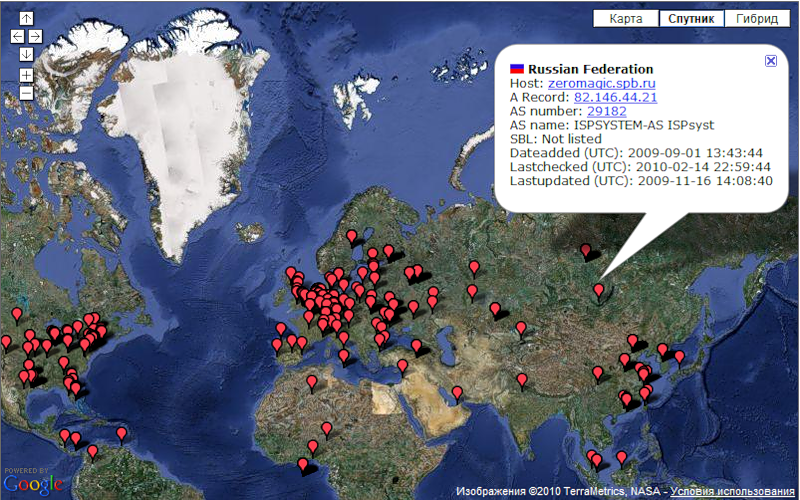

По статистике ZeuS Tracker, на сегодняшний день всего зафиксировано 1296 командных центра данного ботнета, из них активны сейчас только 697.

Но по нашим измерениям, концентрация этих троянцев в общем потоке вредоносного трафика по-прежнему очень высока.

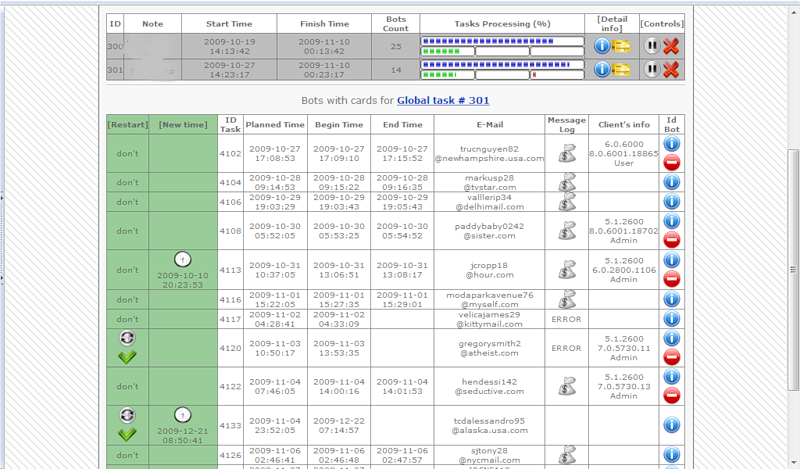

Успех Зевса в киберпреступном сообществе в первую очередь связан с продуманной бизнес-моделью. Его создатели распространяют свое преступное детище в составе нескольких компонентов — это генератор ботов/троянцев и полностью готовый к использованию центр управления ботами. Собственно, сам генератор ботов необходим для задания различных параметров работы троянца, например, целевые установки для кражи различного рода персональных данных.

Второй компонент — это центр управления, который позволяет киберпреступникам отслеживать статистику распространения своих ботов, а также удаленно обновлять конфигурационные параметры ботов.

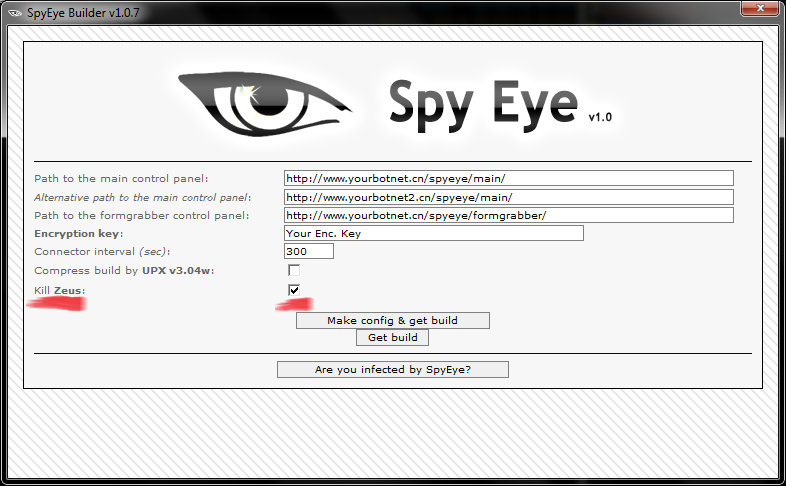

Зевс активно распространялся в течение всего 2009 года, хотя были зафиксированы и моменты наиболее повышенной его активности, как, например, середина прошлого лета. Именно в это время всплыла информация о нескольких незакрытых уязвимостях в продуктах компании Adobe, что послужило катализатором для повышенной активности со стороны киберпреступников. Ничто не предвещало проблем для, казалось бы, продуманной стратегии распространения Zeus bot, но в конце 2009 года на киберкриминальной сцене появляется новый «продукт» с аналогичной целевой аудиторией, и имя ему – SpyEye, или, по нашей классификации, троянская программа, которая принадлежит к семейству Win32/Spy.SpyEye. Он так же распространяется с набором компонентов для генерации ботов и командного центра.

Win32/Spy.SpyEye нацелен на тех же покупателей, что и Зевс, но возникает вопрос, как противоборствующим группировкам поделить этот рынок между собой? И создатели SpyEye выбрали наиболее бесцеремонный способ из всех возможных — просто удалять своего конкурента с компьютеров своих жертв.

Таким образом, киберпреступники хотят захватить часть рынка, принадлежащего Зевсу, причем, жестко и бесцеремонно. При этом можно выдвинуть несколько версий такой борьбы. Возможно, сами создатели Зевса пытаются распространить новую вредоносную программу и таким брутальным способом заменить свое устаревшее детище, так как SpyEye имеет более совершенный механизм удаленного контроля и управления.

Кстати, уместно вспомнить события 2004 года, когда велась ожесточенная конкуренция между тремя киберпреступными группировками: Bagle, Mydoom и Netsky. Причем Netsky бесцеремонно удалял своих соперников. Конкуренция в бизнесе есть всегда, а в криминальном бизнесе она обретает особенно жесткие очертания.

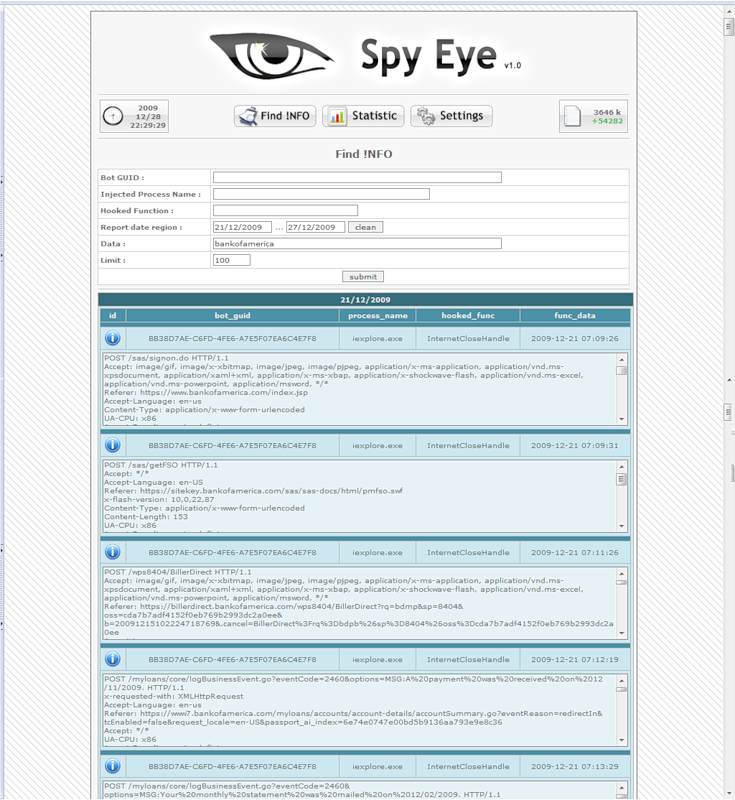

Что касается Win32/Spy.SpyEye, то он тоже нацелен, в первую очередь, на кражу персональных данных. Троянец имеет на своем борту клавиатурного шпиона, функции для кражи FTP-паролей и POP3-паролей, а также функционал по отслеживанию ввода данных в популярных веб-браузерах (IE, FF). В случае, если эти данные представляют коммерческий интерес, вредоносная программа отправляет их злоумышленникам. Как и в случае с Зевсом, боты общаются с командным центром по HTTP-протоколу. Если рассматривать реализацию вредоносного функционала, этот троянец не представляет ничего интересного с аналитической точки зрения, так как использует вполне стандартные методы, которые ранее уже встречались в других злонамеренных программах.

Сегодня мы наблюдаем эволюцию, так называемых, «наборов» для ведения киберкриминального бизнеса. Очевидно, что создатели этой вредоносной заразы заботятся о своих преступных клиентах, и каждый из них пытается предложить более качественное поделье. Интересно, что же произойдет дальше…