Comments 27

Что за микросхема применяется внутри?

0

Для усиления впечатления на читателя, надо не упоминать стандарты, а включать их полным текстом в пост. Тогда впечатление будет полным.

+3

Без фото внутренностей — пост не интересен

+6

Пожалуйста, уточните, шифруется ли у вас канал обмена данными между смарткартой/ридером и персональным компьютером? Т.е. данные, передаваемые по USB.

0

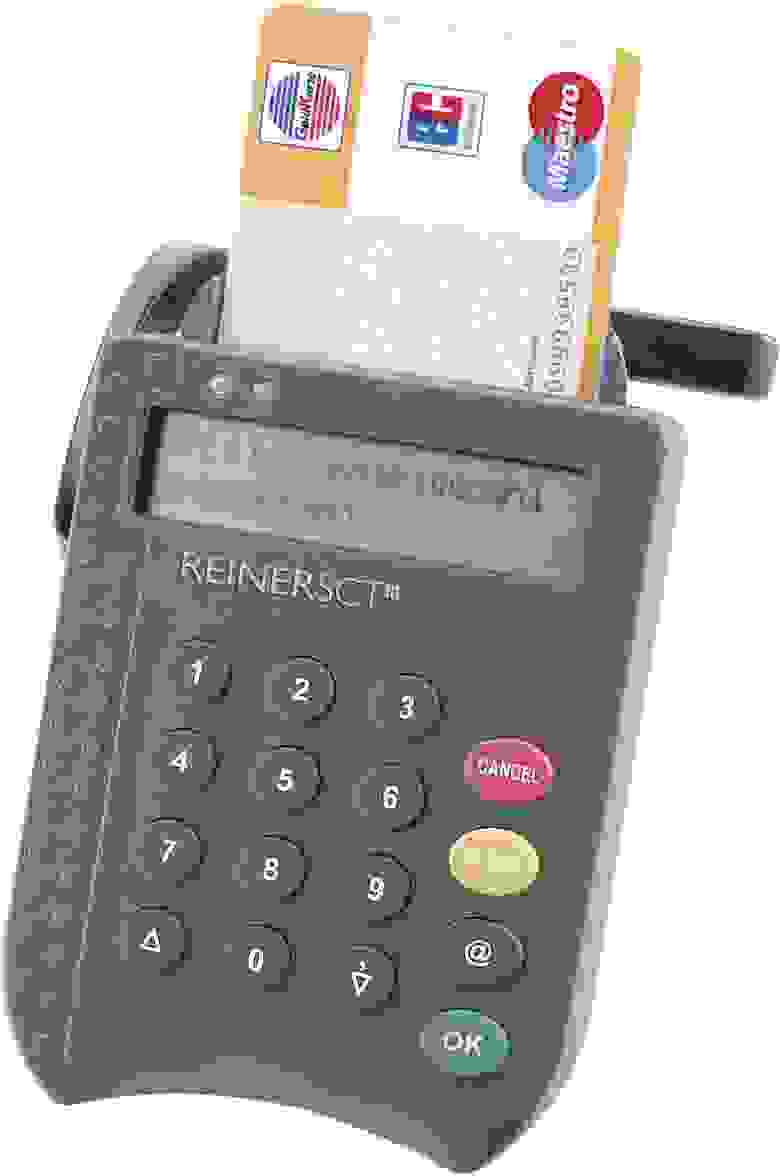

Есть ли у вас ридеры подобные Reiner Cyberjack с цифровой клавиатурой для набора пин кодов?

Причем Cyberjack работает даже с OpenSSH через OpenSC PKCS11.

У ваших смарт карт есть поддержка OpenSC?

Причем Cyberjack работает даже с OpenSSH через OpenSC PKCS11.

У ваших смарт карт есть поддержка OpenSC?

+1

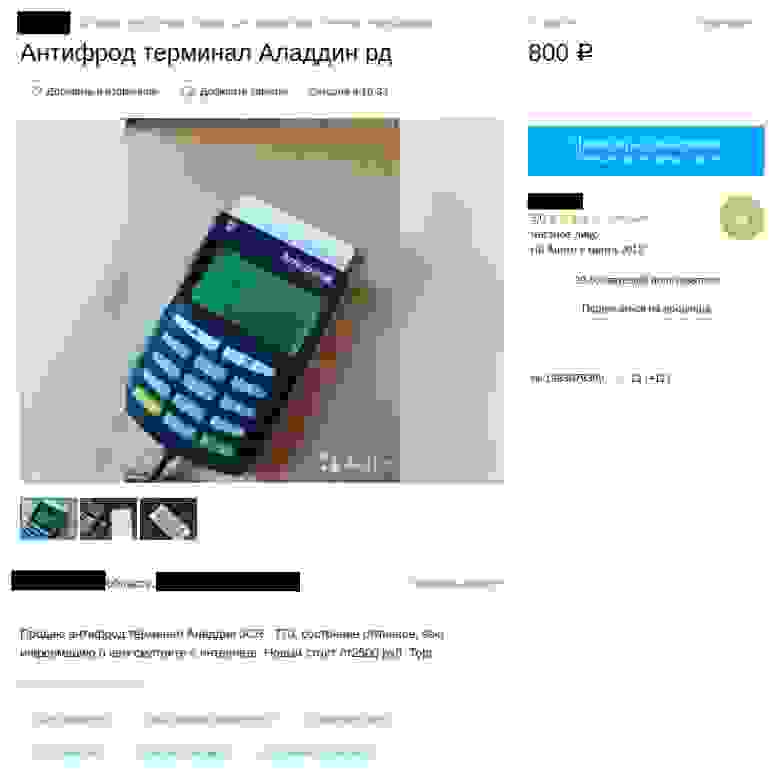

Мы предоставляем аналогичное решение — Антифрод терминал.

С OpenSC к сожалению пока не работаем, но возможно в скором времени подружим их библиотеку с нашими смарт-картами.

С OpenSC к сожалению пока не работаем, но возможно в скором времени подружим их библиотеку с нашими смарт-картами.

+1

Возможно ли использовать ваше аналогичное решение (ридер с клавиатурой) хотя бы с вашими проприетарными библиотеками PKCS11? Антифрод терминал поддерживается открытым драйвером CCID?

PIN код вашей смарткарты, используемой для хранения ключа OpenSSH, можно набирать на клавиатуре вашего антифрод терминала вместо обычной большой клавиатуры компьютера при открытии SSH сессии?

PIN код вашей смарткарты, используемой для хранения ключа OpenSSH, можно набирать на клавиатуре вашего антифрод терминала вместо обычной большой клавиатуры компьютера при открытии SSH сессии?

0

Да, Антифрод терминал поддерживается в нашей проприетарной PKCS11 библиотеке. Антифрод терминал можно использовать как CCID-совместимый ридер, но к сожалению без дополнительных функций самого Антифрод терминала (визуализация ключевых полей документа, ввод пин-кода с клавиатуры).

Описанный Вами сценарий, к сожалению, не будет работать с Антифрод терминалом. Для работы с Антифрод терминалом требуется интеграция через нашу PKCS11 библиотеку, либо JC-WebClient (для работы из контекста Web-браузера).

Описанный Вами сценарий, к сожалению, не будет работать с Антифрод терминалом. Для работы с Антифрод терминалом требуется интеграция через нашу PKCS11 библиотеку, либо JC-WebClient (для работы из контекста Web-браузера).

0

Такая интеграция для появления возможности набора пин кода на антифрод терминале при открытии OpenSSH сессии с ключом со смарткарты возможна без переделки вашей проприетарной библиотеки PKCS11 и желательно без переделки OpenSSH?

Можете упрощенно по шагам описать, какие модификации нужны в OpenSSH для поддержки набора пина на терминале?

Чтобы не менять mainline код OpenSSH, наверно, лучше бы сделать прокси-прослойку в протоколе PKCS11, т.е. некую свою библиотеку PKCS11, которая добавит к вашей только интеграцию с терминалом, а весь остальной функционал будет передавать на выполнение в вашу библиотеку, такое возможно? У вас есть примеры? Т.е. концептуально в терминах ООП это было бы похоже на наследование вашей PKCS11 библиотеки и расширение ее интеграцией с клавиатурой терминала, но на практике это скорее всего будет какой-то композицей объектов как в языках VBA/Go, а написать такую интеграцию хотелось бы на RUST, это ведь возможно?

Суть: OpenSSH->custom_lib.so->aladdin_lib.so->терминал->смарткарта

Можете упрощенно по шагам описать, какие модификации нужны в OpenSSH для поддержки набора пина на терминале?

Чтобы не менять mainline код OpenSSH, наверно, лучше бы сделать прокси-прослойку в протоколе PKCS11, т.е. некую свою библиотеку PKCS11, которая добавит к вашей только интеграцию с терминалом, а весь остальной функционал будет передавать на выполнение в вашу библиотеку, такое возможно? У вас есть примеры? Т.е. концептуально в терминах ООП это было бы похоже на наследование вашей PKCS11 библиотеки и расширение ее интеграцией с клавиатурой терминала, но на практике это скорее всего будет какой-то композицей объектов как в языках VBA/Go, а написать такую интеграцию хотелось бы на RUST, это ведь возможно?

Суть: OpenSSH->custom_lib.so->aladdin_lib.so->терминал->смарткарта

0

Теоретически, такая интеграция возможна, но на практике, для Вашего сценария, мы не проверяли. Вероятнее всего потребуется обернуть Вашей библиотекой все необходимые для работы OpenSSH методы из стандарта PKCS11, помимо измененного сценария проверки Pin-кода. Для запроса Pin-кода через клавиатуру Антифрод терминала необходимо вызвать функцию JC_AFT_VerifyPin.

Полный список функций доступен тут.

Ознакомиться с живой демонстрацией работы Антифроод терминала (потребуется Антифрод терминал и смарт-карта JaCarta-2 ГОСТ или комбинированная модель) можно тут.

Полный список функций доступен тут.

Ознакомиться с живой демонстрацией работы Антифроод терминала (потребуется Антифрод терминал и смарт-карта JaCarta-2 ГОСТ или комбинированная модель) можно тут.

0

Уже заказал БУ терминал на Авито:

Причем из-за скорого окончания нотификации (сертификата?) наверно Антифрод терминалы за недорого будут массово появляться на барахолках, как сейчас полно SafeTouch 2015?

Но из ваших карточек у меня есть только старенькие eToken тоже с Авито.

eToken PRO/SC/72K Java RM-MFR/cert-1883

www.avito.ru/smolensk/tovary_dlya_kompyutera/karta_etoken_prosc72k_java_rm-mfrcert-1883_2sht_1936988454

Можно ли ваш терминал как-нибудь разблокировать или перешить, чтобы он работал со всеми картами любого производителя как Cyberjack и другие терминалы, перечисленные на странице:

support.nitrokey.com/t/how-to-randomize-usb-channel-for-crypttab-script/2670/14

а не только с вашими?

У меня уже есть плоские смарткарты Rutoken ECP2 (RSA 2048) и ESMART Token 64k (причем RSA 4096), а свободных денег на JaCarta 2 пока нет.

Причем из-за скорого окончания нотификации (сертификата?) наверно Антифрод терминалы за недорого будут массово появляться на барахолках, как сейчас полно SafeTouch 2015?

Но из ваших карточек у меня есть только старенькие eToken тоже с Авито.

eToken PRO/SC/72K Java RM-MFR/cert-1883

www.avito.ru/smolensk/tovary_dlya_kompyutera/karta_etoken_prosc72k_java_rm-mfrcert-1883_2sht_1936988454

Можно ли ваш терминал как-нибудь разблокировать или перешить, чтобы он работал со всеми картами любого производителя как Cyberjack и другие терминалы, перечисленные на странице:

support.nitrokey.com/t/how-to-randomize-usb-channel-for-crypttab-script/2670/14

а не только с вашими?

У меня уже есть плоские смарткарты Rutoken ECP2 (RSA 2048) и ESMART Token 64k (причем RSA 4096), а свободных денег на JaCarta 2 пока нет.

0

И еше такой вопрос, старые релизы Антифрод терминала могут оказаться несовместимыми с вашими новыми смарткартами типа JaCarta 2 или следующего поколения, когда появится JaCarta 3?

Например, сичтыватель SafeTouch имеет белый список карт, с которыми он работает и с новыми современными картами не работает :(

Прошивку Антифрод терминала можно обновлять аналогично другим считывателям типа ACS ACR и т.п.? Например, считыватели ACS нормально работали с вашими старыми eToken, но не работали с новыми Rutoken ECP2 до тех пор, пока я не залил в считыватель новую прошивку.

Например, сичтыватель SafeTouch имеет белый список карт, с которыми он работает и с новыми современными картами не работает :(

Прошивку Антифрод терминала можно обновлять аналогично другим считывателям типа ACS ACR и т.п.? Например, считыватели ACS нормально работали с вашими старыми eToken, но не работали с новыми Rutoken ECP2 до тех пор, пока я не залил в считыватель новую прошивку.

0

В части версий наших смарт-карт: JaCarta ГОСТ, JaCarta-2 ГОСТ и будущие модели апплета ГОСТ (например JaCarta-3 ГОСТ), не будет никаких проблем с поддержкой — планируется полная совместимость.

0

JaCarta-3 ГОСТ будут доступны только как вновь приобретенные смарткарты, старые JaCarta-2 ГОСТ не переделать в JaCarta-3 ГОСТ?

Идентификатор модели смарткарты ATR JaCarta-3 будет новый, отличный от ATR JaCarta-2?

Тогда белые списки экземпляров считывателей SafeTouch PRO, выпущенных ранее в 2018-2019 годах, не признают смарткарту JaCarta-3?

Нужно будет обновлять прошивку SafeTouch PRO для поддержки новых ATR новых JaCarta-3 ГОСТ? это возможно?

Или нужно приобретать новые экземпляры SafeTouch PRO?

Идентификатор модели смарткарты ATR JaCarta-3 будет новый, отличный от ATR JaCarta-2?

Тогда белые списки экземпляров считывателей SafeTouch PRO, выпущенных ранее в 2018-2019 годах, не признают смарткарту JaCarta-3?

Нужно будет обновлять прошивку SafeTouch PRO для поддержки новых ATR новых JaCarta-3 ГОСТ? это возможно?

Или нужно приобретать новые экземпляры SafeTouch PRO?

0

И еще вопрос, где взять вашу PKCS11 библиотеку для OpenBSD?

Или хотя бы под Linux для ARMv7 и i386 (Pentium1)?

Например, для моделей Rutoken ECP2 2000 и 2100 есть поддержка в OpenSC, т.е. теоретически можно самостоятельно собрать под любую ось и архитектуру, где есть этот сорцовый пакет/порт.

А как в таком случае быть с вашими смарткартами?

Или хотя бы под Linux для ARMv7 и i386 (Pentium1)?

Например, для моделей Rutoken ECP2 2000 и 2100 есть поддержка в OpenSC, т.е. теоретически можно самостоятельно собрать под любую ось и архитектуру, где есть этот сорцовый пакет/порт.

А как в таком случае быть с вашими смарткартами?

0

Библиотеки доступны в рамках ПО Единый клиент JaCarta , в том числе и для Linux. Получить все версии PKCS11 библиотек в рамках комплекта разработчика (SDK) можно на этой странице

0

Nitrokey HSM2 и даже плоские смарткарты SC-HSM2 4K:

forum.rutoken.ru/post/14900/#p14900

www.smartcard-hsm.com/docs/sc-hsm-4k-datasheet.pdf

тоже поддерживают OpenSC (а значит и OpenBSD), и шифрование протокола обмена у них предусмотренно для некоторых приложений.

а по остальным функциональным возможностям (не считая поддержку алгоритмов ГОСТ) они намного богаче (алгоритмы и возможность работы на серверах в качестве HSM) российских продуктов, почему бы вам не добавить хотя бы поддержку алгоритмов RSA 4096 и EC?

А еще лучше Ed25519, но от ваших чипмейкеров NXP наверно такого не дождаться.

forum.rutoken.ru/post/14900/#p14900

www.smartcard-hsm.com/docs/sc-hsm-4k-datasheet.pdf

тоже поддерживают OpenSC (а значит и OpenBSD), и шифрование протокола обмена у них предусмотренно для некоторых приложений.

а по остальным функциональным возможностям (не считая поддержку алгоритмов ГОСТ) они намного богаче (алгоритмы и возможность работы на серверах в качестве HSM) российских продуктов, почему бы вам не добавить хотя бы поддержку алгоритмов RSA 4096 и EC?

А еще лучше Ed25519, но от ваших чипмейкеров NXP наверно такого не дождаться.

0

Алгоритмы RSA в т.ч. с длиной ключа 4096 и EC будут поддержаны в скором времени, после выхода обновлений нашего ПО.

0

Подразумевается, что это будут те же саммые смарткарты JaCarta 2, т.е. новые смарткарты покупать не придется?

Подразумевается обновление Java апплетов для уже существующих JaCarta 2 или драйверов PKCS11, устанавливаемых на PC?

Удастся ли получить возможность использования ключей RSA 4096 для смарткартах JaCarta 2, приобретенных например в 2018 году?

У вас упоминается, что часть криптографических операций выполняется на хостовом компьютере для ускорения работы, а как быть с ключами? Они становятся извлекаемыми и все таки передаются на хостовый компьютер? Но ведь это небезопасно, обычно смарткарты используют как раз для того, чтобы закрытый ключ никогда их не покидал, чтобы даже не было возможности его экспортировать, зная пин коды.

Криптографические операции у вас осуществляются за пределами токена? Т.е. ключ все таки всегда извлекается из смарткарты на хостовый компьютер? Чем тогда JaCarta 2 отличается от самого дешевого Rutoken S/Lite?

Подразумевается обновление Java апплетов для уже существующих JaCarta 2 или драйверов PKCS11, устанавливаемых на PC?

Удастся ли получить возможность использования ключей RSA 4096 для смарткартах JaCarta 2, приобретенных например в 2018 году?

У вас упоминается, что часть криптографических операций выполняется на хостовом компьютере для ускорения работы, а как быть с ключами? Они становятся извлекаемыми и все таки передаются на хостовый компьютер? Но ведь это небезопасно, обычно смарткарты используют как раз для того, чтобы закрытый ключ никогда их не покидал, чтобы даже не было возможности его экспортировать, зная пин коды.

Криптографические операции у вас осуществляются за пределами токена? Т.е. ключ все таки всегда извлекается из смарткарты на хостовый компьютер? Чем тогда JaCarta 2 отличается от самого дешевого Rutoken S/Lite?

0

Поддержка реализована в аппрете PKI, покупать другие продукты не потребуется. Обновление ПО подразумевает обновление PKCS11 библиотек и минидрайвера (для работы с криптопровайдером MS BASE SC CSP).

Если смарт-карта включает в себя PKI апплет, то да, получится.

Ключи всегда неизвлекаемые, если речь идет о работе в PKCS11 режиме.

За пределами токена можно посчитать hash-значение для большого объема данных, например большого документа или шифровать поток данных, например, для защита канала.

Если смарт-карта включает в себя PKI апплет, то да, получится.

Ключи всегда неизвлекаемые, если речь идет о работе в PKCS11 режиме.

За пределами токена можно посчитать hash-значение для большого объема данных, например большого документа или шифровать поток данных, например, для защита канала.

0

Хотя вот тут:

www.opennet.ru/openforum/vsluhforumID3/121962.html#29

пишут, что якобы RSA с длинными ключами понадежнее эллиптических алго…

www.opennet.ru/openforum/vsluhforumID3/121962.html#29

пишут, что якобы RSA с длинными ключами понадежнее эллиптических алго…

0

Sign up to leave a comment.

Смарт-карт ридер JCR721 – обзор возможностей и особенностей