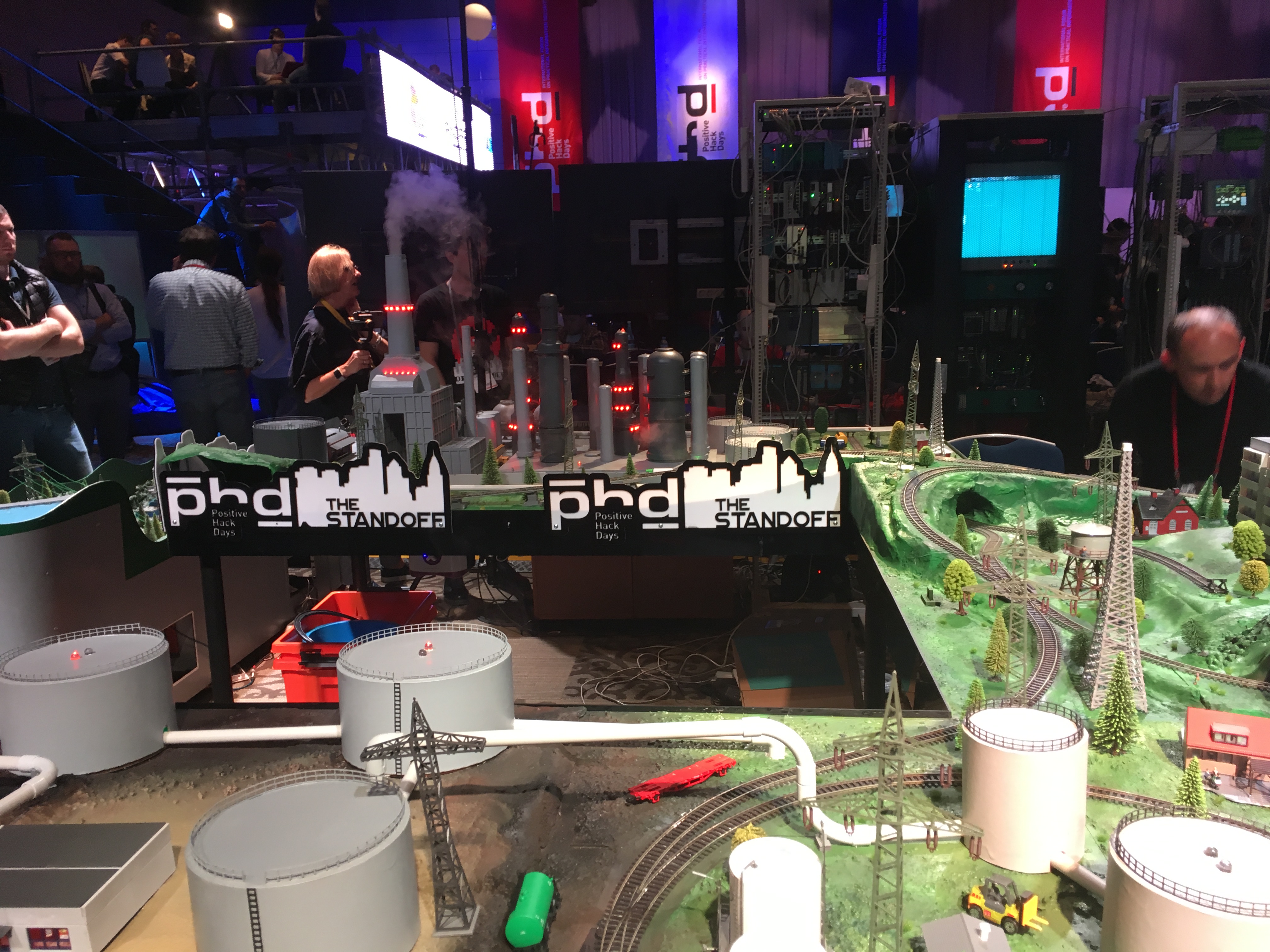

Прошла долгожданная кибербитва «Противостояние», развернувшаяся на базе восьмого ежегодного ИБ-форума Positive Hack Days. Рассказываем от лица непосредственных участников соревнования — команд Jet Secuirty Team и Jet Antifraud Team, о самых ярких технических подробностях состязания хакеров с защитниками. Грязные трюки нападающих, нестандартные способы взлома, хитроумные ловушки и сюрпризы защитников — все это ждет вас под катом.

Участники конкурса представляли из себя три структуры, исходя из их роли в «Противостоянии»:

- команда нападающих: их цель — получить несанкционированный доступ к объектам инфраструктуры, дестабилизировать работу систем и обчистить банковские счета;

- команда защитников: главная цель — не дать хакерам успешно атаковать защищаемые объекты городской инфраструктуры;

- наблюдатели: осуществляют оперативный мониторинг подозрительных событий информационной безопасности и оповещают защитников об инцидентах.

Компанию «Инфосистемы Джет» представляли две команды защитников — Jet Security Team и Jet Antifraud Team. Задача первых была защита SCADA нефтеперерабатывающего завода, вторые занимались выявлением мошенничества в финансовых транзакциях жителей виртуального города.

Атакующие были представлены, в основном, несколькими CTF-командами.

Противостояние, день первый

В первый день атакующие активно занимались разведкой сетевой инфраструктуры и безуспешными попытками атаковать в лоб защищаемые объекты сетевой инфраструктуры.

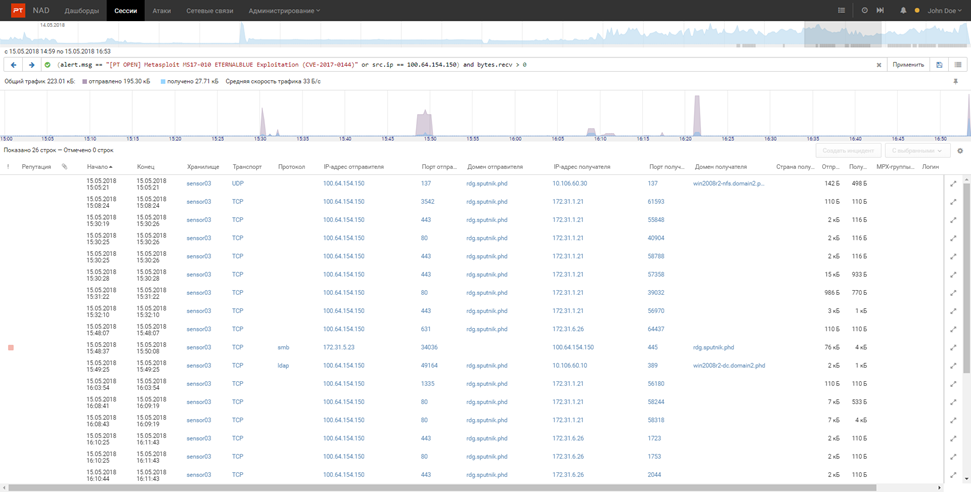

В первую очередь был атакован один из офисов города, по легенде находящийся без защиты. Атакующие получили доступ к офисным АРМ посредством ставших уже классическими эксплоитов SambaCry (CVE-2017-7494) и EternalBlue/MS17-010 (CVE-2017-0144).

Также атакующие активно «брутили» учетные данные сервисов, административные и пользовательские учетные записи. Им удалось получить доступ к TeamViewer.

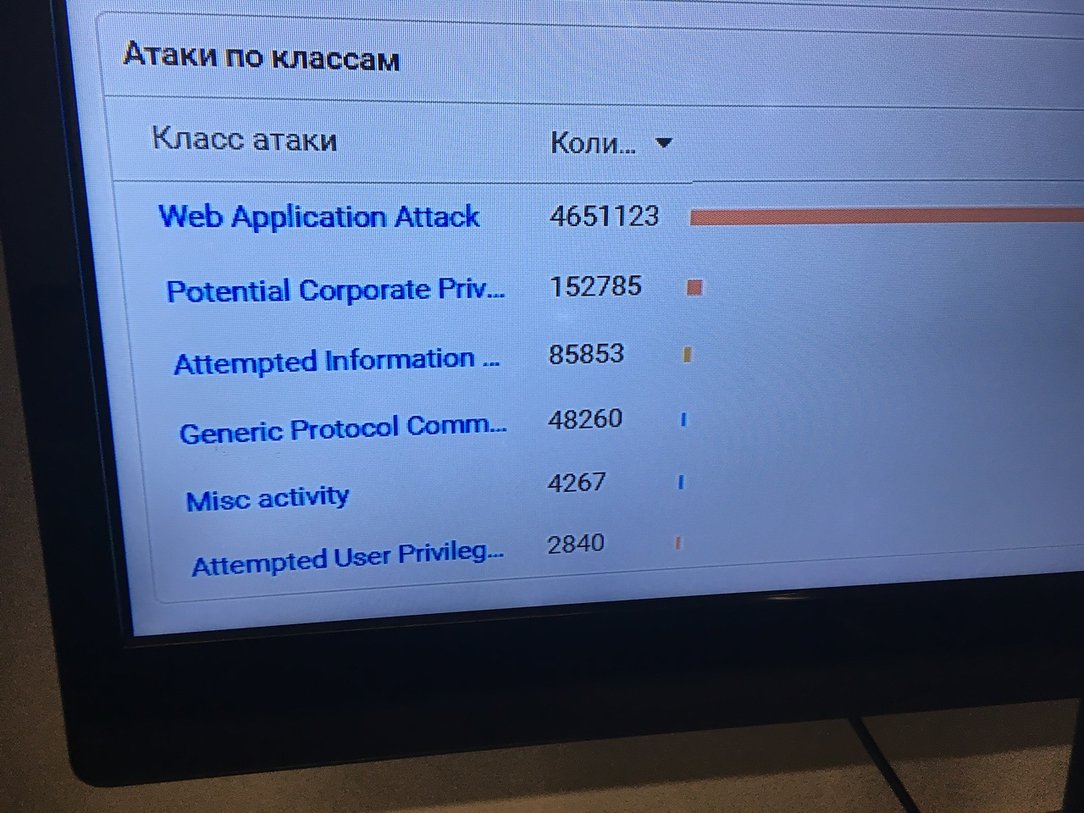

Веб-приложения тоже являлись лакомым куском — атакующие пытались выявить критичный контент с помощью утилит типа dirbuster, проэксплуатировать уязвимость XXE (XML External Entity) и многие другие.

Не обошли стороной организаторы и свежую уязвимость Drupalgeddon2 — атакующие смогли успешно проэксплуатировать этот вектор атаки и залить т. н. веб-шеллы на веб-сервер.

Команде Jet Antifaud Team удалось заблокировать 4 нелегитимные транзакции — это были пробы пера атакующих перед атакой следующего дня.

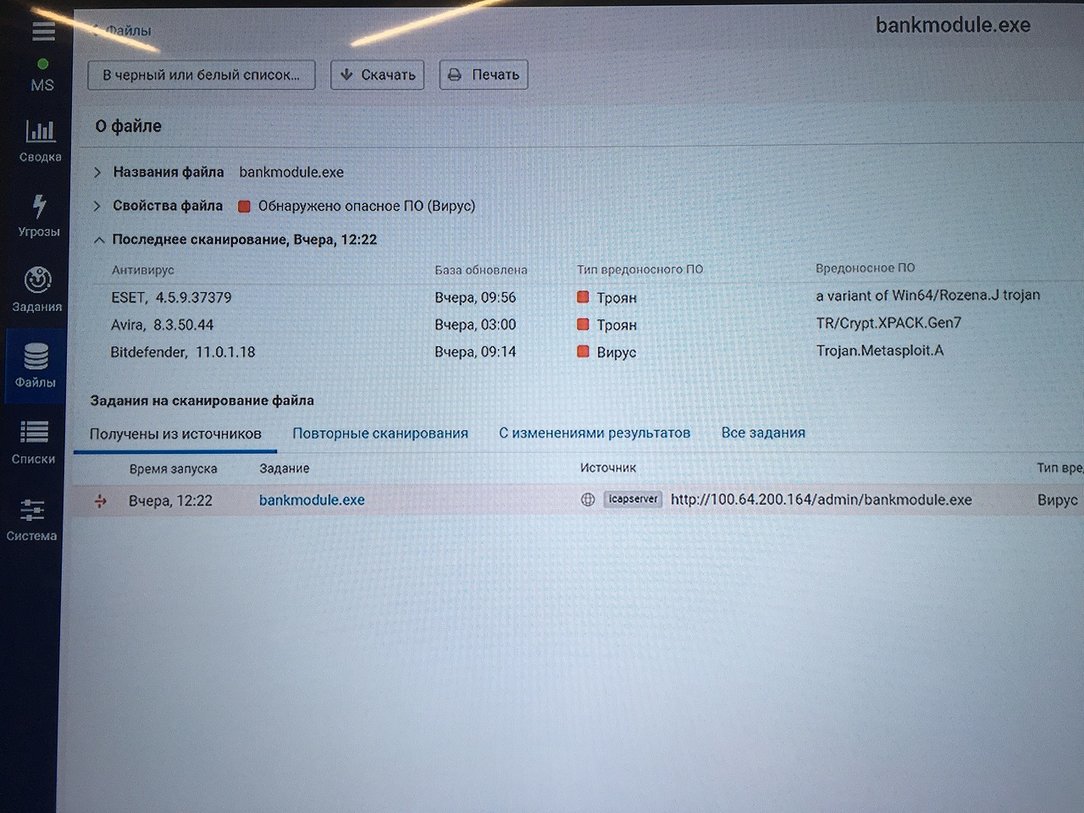

Выявить и приглушить активность атакующих, помимо систем мониторинга наблюдателей (SOC), удалось с помощью нескольких приемов т. н. наступательной обороны от созданных вручную (zip-бомбы, модуль bankmodule.exe, содержащий бэк-коннект функционал) до автоматизированной системы TrapX.

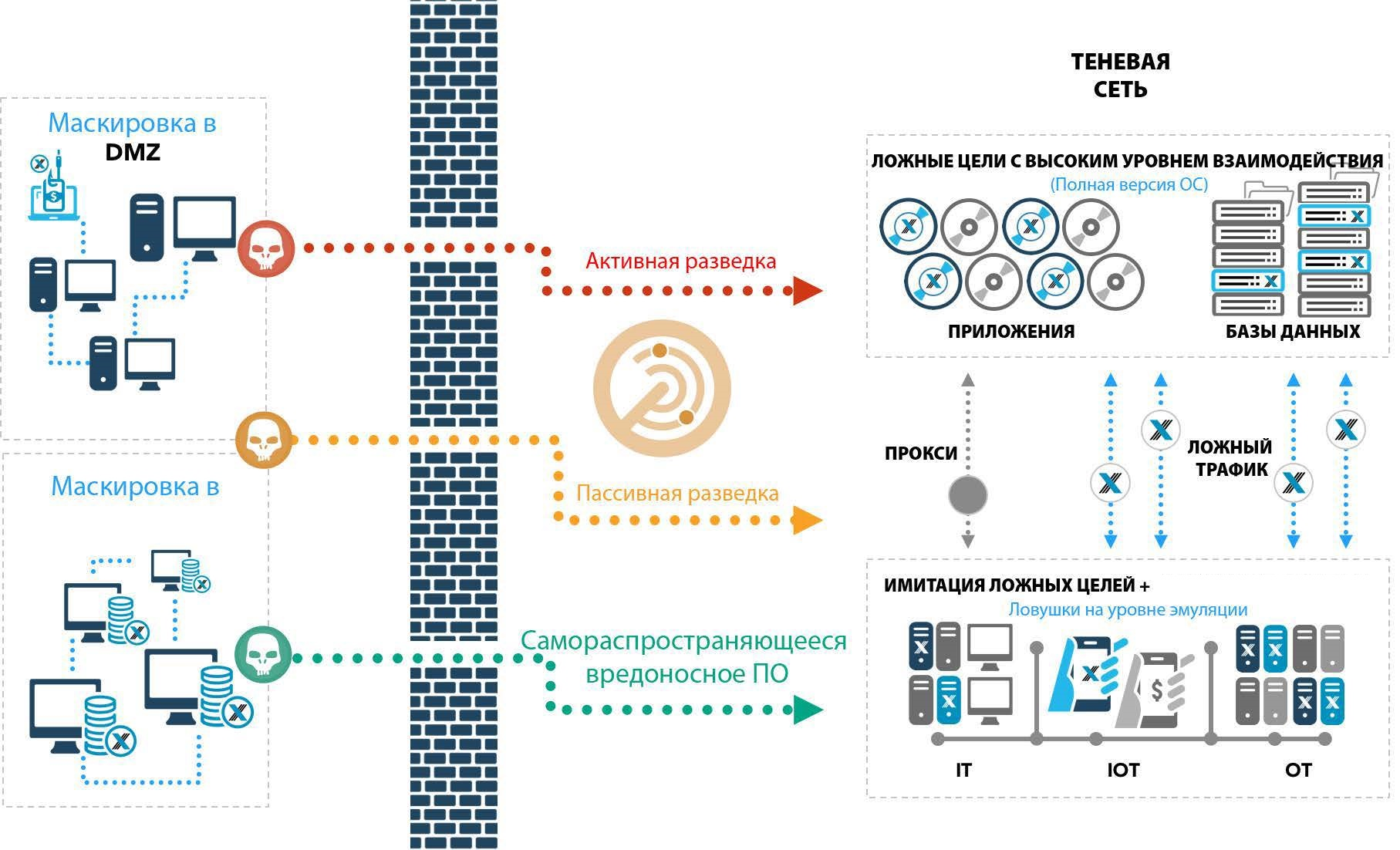

Архитектура TrapX Deception in Depth используется для дезинформации, отвлечения и обнаружения изощренных преступников и представляет из себя new generation honeypots. Это достигается путем применения техник маскировки, включая создание автоматических ложных маркеров (приманок), а также ловушек со средним и высоким уровнем взаимодействия (ложных целей). Она привлекает атакующих путем внедрения скрытых ловушек и маркеров. Ловушки выглядят во всех смыслах идентично реальным рабочим IT-активам и подключенным устройствам loT. Все эти факторы дезориентируют злоумышленников, создавая и поддерживая имитацию реального сетевого трафика между ловушками.

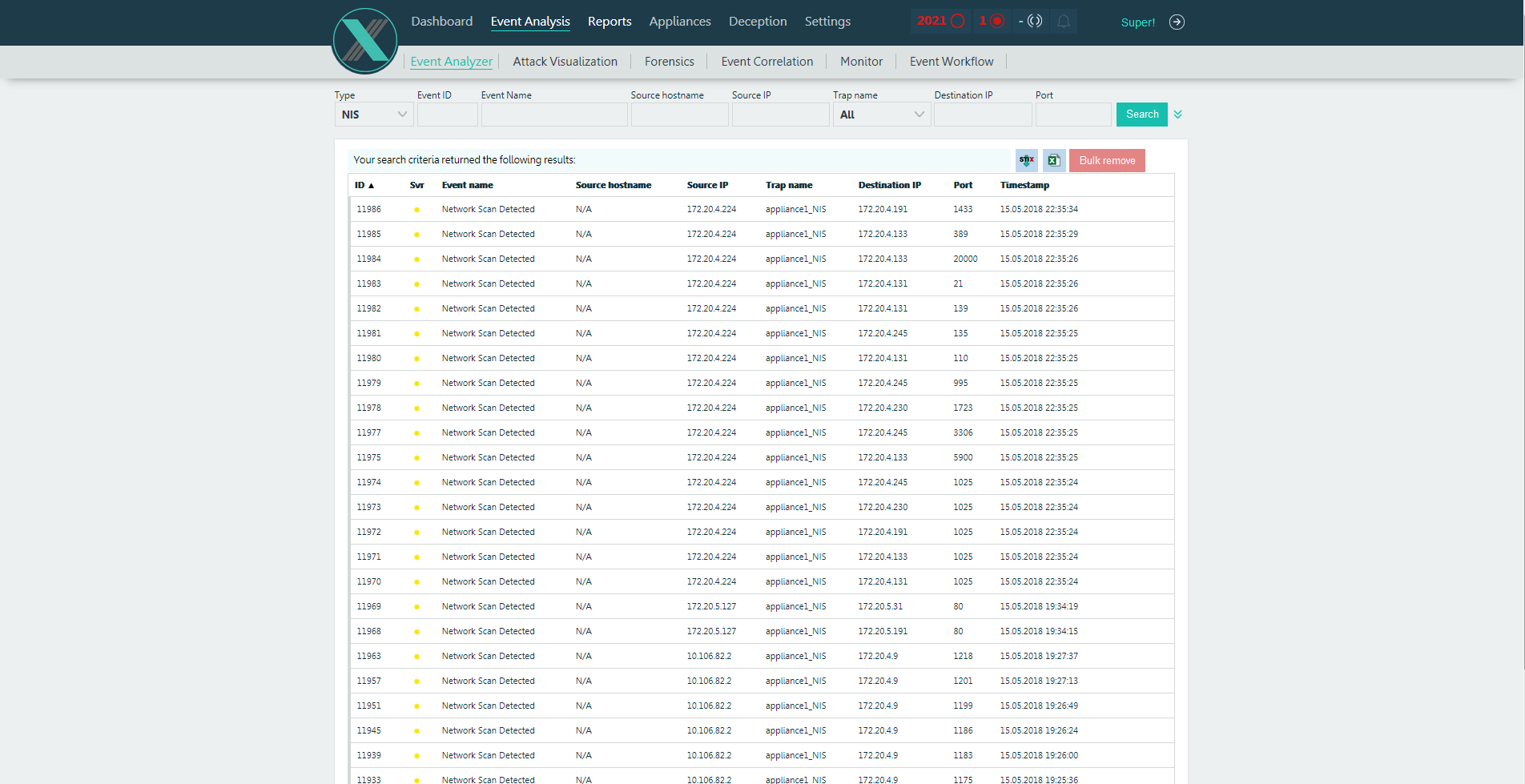

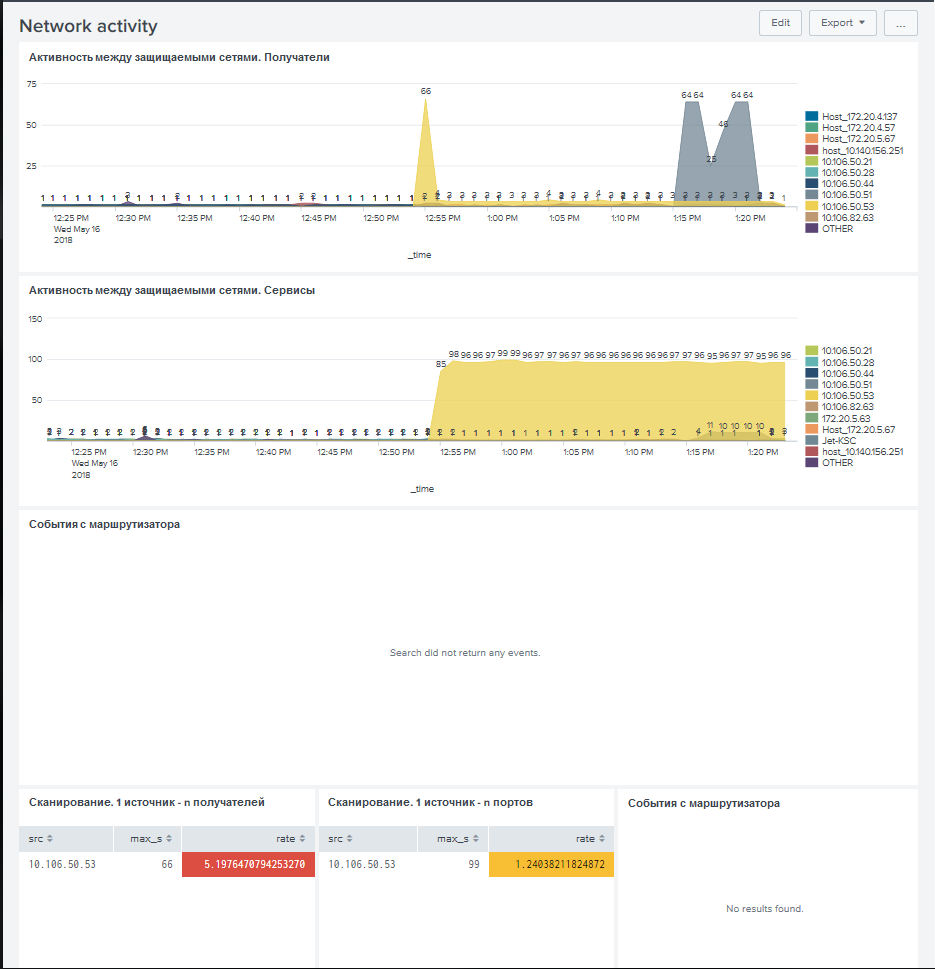

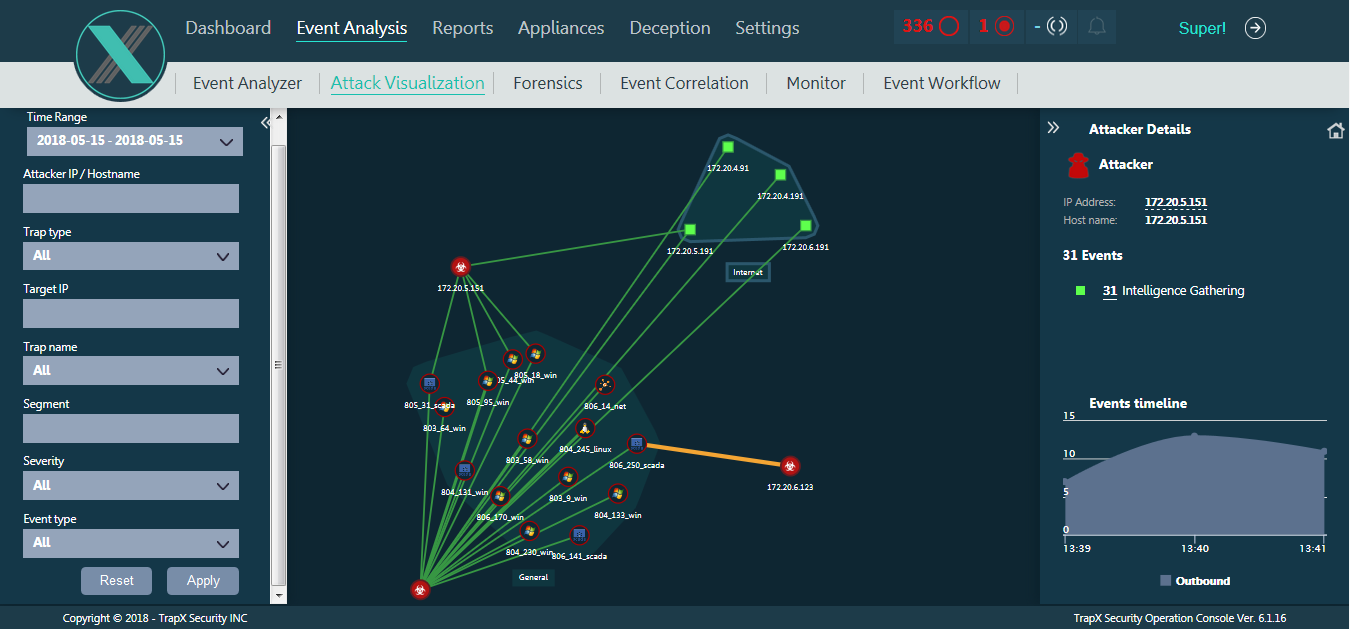

Атакующим удалось скомпрометировать точку доступа, которая была включена в защищаемую сеть через 2 промежуточных сетевых устройства (именно поэтому сразу не была обнаружена Wi-Fi точка, ведущая в АСУ ТП-сегмент). Попав в сеть 172.20.5.0/24, атакующий начал аккуратно, стараясь не привлекать внимание, сканировать сеть, не выходя за её пределы и не трогая гейт.

Благодаря развернутым ловушкам в этом сегменте сети его сканирование было легко обнаружить. При этом никаких других следов в сети выявлено не было.

Также при сканировании на ловушках была выявлена попытка эксплуатации уязвимости EternalBlue, так как на ловушках были открыты сетевые шары без авторизации.

Затем атакующий начал менять свой IP-адрес и снова сканировать сеть. Это повторилось 3-4 раза, причем каждый раз сканирование было более массированным, «злоумышленник» уже не пытался скрыть свое присутствие в этом сегменте сети.

Раннее обнаружение атакующего помогло вовремя среагировать для поиска его точки подключения. При обнаружении была немедленно выключена Wi-Fi точка, а затем был изменен пароль на более сложный.

В течение ночи также были выявлены сканирования внутри сети, но это оказались организаторы, инвентаризирующие сеть. Адреса сканеров добавлены в белый список в TrapX.

Более интересный кейс был в прошлом году. В конце противостояния организаторы впустили атакующих в сегмент АСУ ТП через Wi-Fi, предложив просто атаковать уязвимые хосты, среди которых было полно устаревших систем, например, Windows XP, которую запрещалось патчить. У атакующих оставалось около 40 минут до окончания. Зайдя в сеть и просканировав её, они наткнулись на ловушки, привлекающих снова своими открытыми сетевыми ресурсами. Наблюдая за действиями «злоумышленников» в интерфейсе TrapX было видно, что они тратили не менее 5-7 минут на каждую ловушку, чтобы понять, что ничего полезного из этого хоста не получить. Также были выявлены попытки эксплуатации уязвимостей и копирование на хост вредоносных файлов. Файлы были автоматически помещены в песочницу TrapX и проанализированы. Все их можно было позже скачать для детального анализа и расследования действий нападающих. Благодаря тому, что злоумышленники увязли в расставленных ловушках, они не успели атаковать реальные цели.

Также на всех ловушках были раскиданы приманки с поддельными учетными записями и адресами других ловушек. Приманки были расположены и на реальных хостах, чтобы сбить атакующих с пути. После того, как хакеры попытались воспользоваться подкинутыми учетными данными, они были немедленно отображены в SIEM системе.

Противостояние, ночь

Ночь — самое время грязных трюков. В темное время суток атакующие предприняли вылазку в лагерь защитников виртуального города и подключись напрямую к системе виртуального города. Несмотря на то, что их отогнали огромные боевые человекоподобные роботы, нападающие смогли реализовать несколько векторов атаки. В том числе получив пароль от точки доступа.

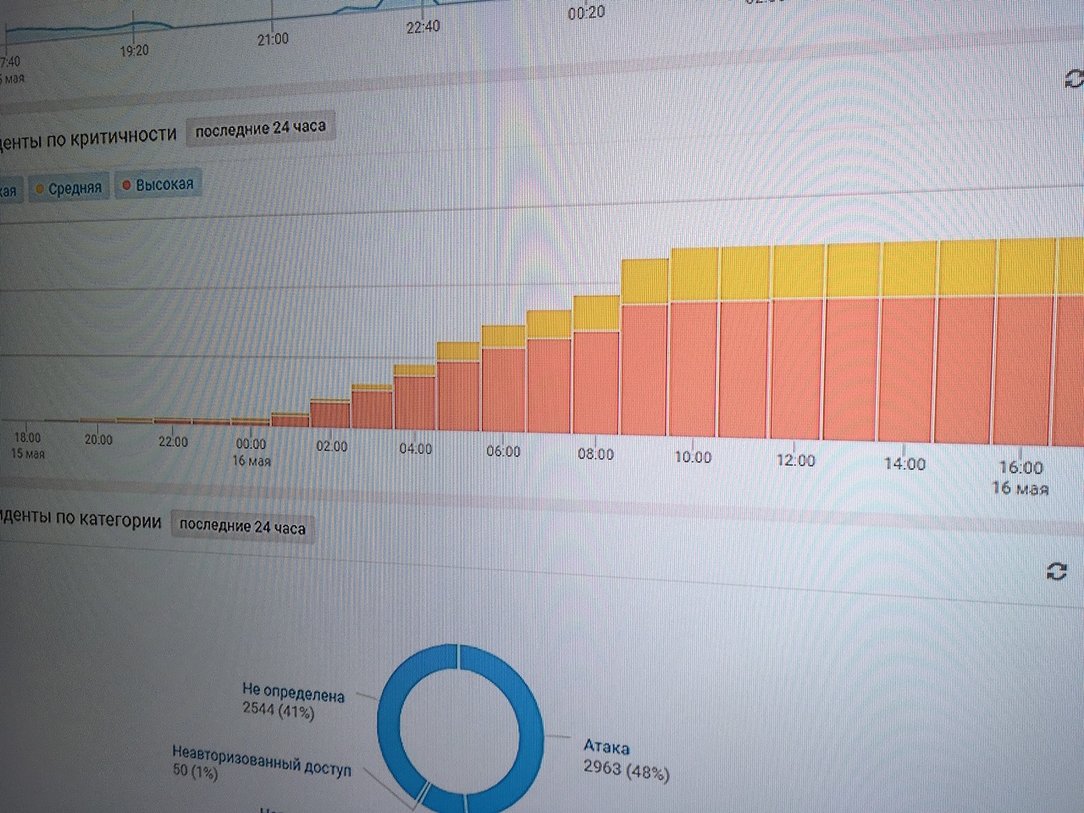

Как я и писал ранее, город засыпает, просыпаются хакеры — ночью интенсивность атак выросла в разы. Атакующие команды надеялись, что защищающие потеряют бдительность и допустят компрометацию систем.

Противостояние, день второй

В последний день «Противостояния» хакеры предприняли максимальные усилия для атаки инфраструктуры.

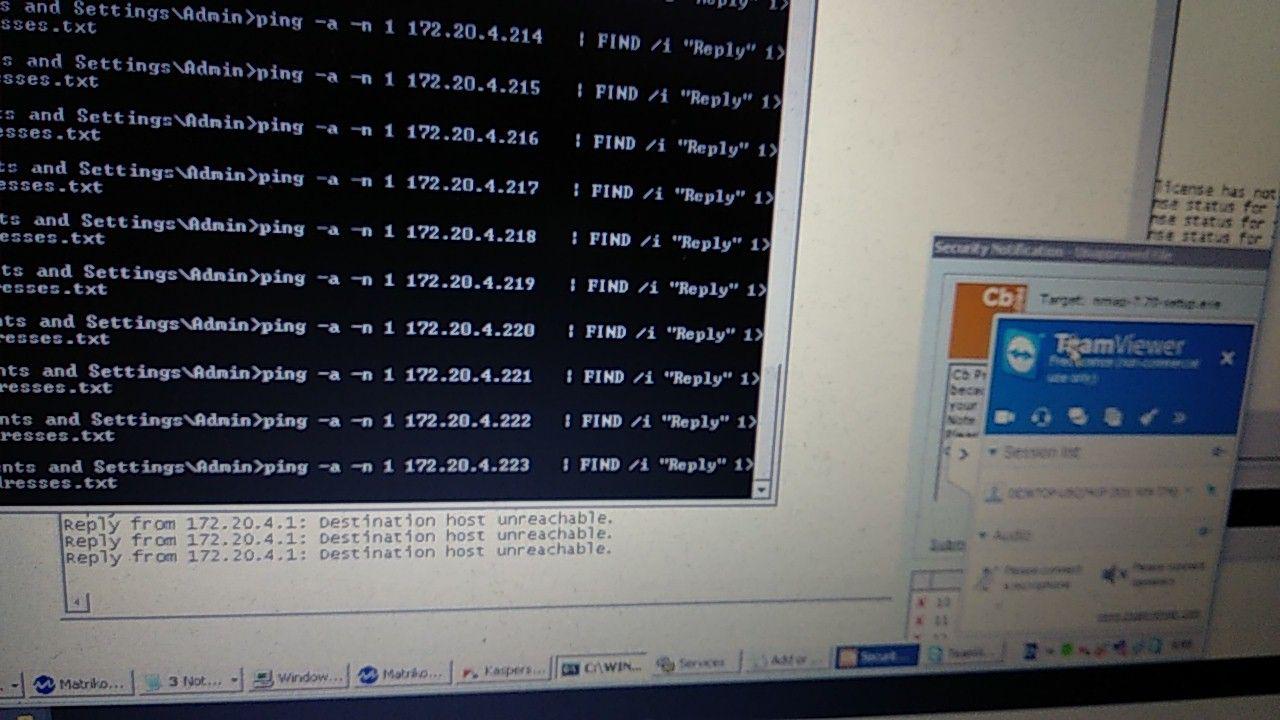

«Надо отдать должное атакующим, это были опытные и подготовленные ребята. На второй день противостояния команда атаки смогла получить доступ к станции оператора через сессию TeamViewer подрядчика, который по легенде настраивал АСУ ТП. После безуспешных попыток установить вредоносное ПО, они за 5 мин сделали сканер сети, используя блокнот и команду ping. Ребятам зачет! Участие в таком соревновании требует концентрата знаний, усилий, опыта и смекалки для всех участников команды защиты. В этой «битве» мы использовали арсенал того, что мы используем при реализации проектов по защите наших реальных заказчиков», — комментирует участие капитан команды Jet Security Team, Илья Сапунов, заместитель начальника отдела проектирования защищенных систем компании «Инфосистемы Джет».

Атакующие закрепились на скомпрометированной АРМ SCADA и исследовали подсеть на наличие новых целей. Что примечательно — атакующие использовали то, что было под рукой (т.к. загрузку nmap, Metasploit и т.д. блокировали антивирусные средства): с помощью команды ping производили выявление «живых» хостов.

Силами одной из команд в атакуемой сети был поднят VPN-сервер для подключения подмоги из внешнего интернета. Другие сливали с торрентов управляющие программы и спецификации к системам управления.

Активизировались и нападающие на финансовую систему — защитники из команды Jet Antifaud Team отразили несколько тысяч нелегитимных транзакций.

Для предотвращения мошеннических транзакций использовался программный комплекс Jet Detective, в котором весь объем данных по транзакциям анализировался с применением как экспертных правил, так и ML-моделей. В Jet Detective заложены комплексы алгоритмов выявления неправомерных действий, разработанные на основании опыта специалистов по борьбе с мошенничеством.

Справиться с огромным потоком данных экспертам помогали математические модели. В решении использовались три варианта моделей: классические «с учителем», позволяющие выявлять события, похожие на ранее выявленный фрод; модели, нацеленные на выявление аномалий в поведении бизнес-объектов и протекании различных процессов, как обучаемые, так и экспертные; модели контроля бизнес-процессов, направленные на выявление аномалий в технологических и процессных цепочках действий, позволяющие оценивать допустимые отклонения от стандартного проведения той или иной операции или их последовательности.

Бизнес-объекты, с которыми работает система, представляют собой данные, скомбинированные из различных источников в целостную бизнес-сущность (например, «Клиент», «Платеж», «Точка обслуживания» и т.п.). Система формирует профиль типичного поведения объекта и выявляет отклонения от него. Таким образом обнаруживаются подозрительные события, которые прежде не фиксировались.

Несмотря на активные атаки хакеров на финансовую систему, особенно усилившиеся в ночное время, защитники из команды Jet Antifraud Team отразили несколько десятков тысяч нелегитимных транзакций, не позволив провести ни одну из них. При том, что не одного компонента классической системы информационной безопасности в защищаемом «банке» установлено не было. В конце 30-часового нон-стоп соревнования организаторы приняли решение отключить антифрод-систему, чтобы дать возможность нападающим реализовать часть атак по выводу денег со счетов жителей города. Воспользовавшиеся этим фактом в итоге и стали победителями «Противостояния» со стороны атакующих.

«Это были очень напряженные 2 дня. И если в первый день попыток атак было совсем немного, что дало нам хороший запас времени обучить компоненты и подсобрать статистику, то ночь, как и в прошлом году, была насыщенной на атаки. Кто-то вел достаточно прямую игру, стараясь вывести деньги на целевые счета атакующих команд, кто-то явно проверял наши механизмы на уязвимости, пробуя различные варианты операций, запутывая следы через внутренние счета, — отмечает Алексей Сизов, капитан команды Jet Antifraud Team, начальник отдела внедрения решений по противодействию мошенничеству «Инфосистемы Джет», — Вообще довольно сложно принимать качественные решения, когда некорректные блокировки операций тут же отражаются на твоем счете — организаторы сделали многое, чтобы антифрод был максимально приближен к боевому режиму, а изрядные потоки легитимных операций по пополнению счетов сотового оператора, коммунальных платежей и просто операций «добропорядочных жителей» не давали расслабиться аналитикам ни на минуту. Но результат говорит сам за себя: за 29 часов ни одной пропущенной операции, и на каждую 1000 мошеннических попыток всего несколько ложных срабатываний, а после нашего отключения — более 60 000 операций и вывод всех “запасов” банка всего за 20 минут».

При работающей системе Jet Detective нападающей стороне не удалось провести ни одну нелегитимную транзакцию. Только после полного отключения системы атакующие смогли перевести денежные средства на свой счет. Это удалось произвести команде Hack.ERS в самом конце конкурса, стремительно заняв первое место. Всё как в жизни — если не защищать финансы, их тут же уведут.

Впечатления:

Алексей Сизов, капитан команды Jet Antifraud Team, руководитель отдела внедрения решений по противодействию мошенничеству компании «Инфосистемы Джет»: «Впечатления незабываемые, наш результат говорит сам за себя. Однако в нашем сегменте некоторым командам атакующих явно не хватало времени и опыта в атаках на банковские механизмы. Ночью так и хотелось подсказать атакующим пару вариантов для попыток. Грубая сила позволила добиться результата после нашего отключения, но было ещё много более интересных вариантов. Будем ждать их реализации в следующем году)»

Илья Сапунов, капитан команды Jet Security Team: «Событие прошло разнонаправленно. Была подготовка в очень сжатые сроки. Серьезный состав противника держал нашу команду в напряжении и постоянной готовности. К сожалению, время для развития атаки у нападающих было существенно ограничено. Надеюсь, что на следующем мероприятии получится более активное и плотное противоборство».

Заключение

Конкурс «Противостояние» — одно из самых ярких событий российского ИБ-сообщества, позволяющее в режиме реального времени проверить свои навыки как в проникновении, так и в защите критичной инфраструктуры, подтвердить правильность выбранных решений и тактик.

Увидимся в следующем году!